TAG:高级可持续攻击、APT、南亚地区、印度、巴基斯坦、军队、政府、国防、情报机构、原子能

TLP:白(报告转发及使用不受限制)

日期:2019-10-30

概要

在持续跟踪全球主流黑客组织的过程中,微步在线发现了一个至少自2017年开始活动,主要针对南亚地区各国开展网络间谍活动的新APT组织。该组织的攻击手法与印度背景的SideWinder和Bitter组织存在些许相似,但在攻击细节和所用木马方面存在本质的区别,为方便进行跟踪,微步在线内部将之命名为GroupA21。

对该组织相关活动进行分析,有如下发现:

该组织疑似具备印度背景,主要针对南亚地区的巴基斯坦、斯里兰卡、马尔代夫和孟加拉等国的政府、军事、外交、情报、原子能和高校等行业和机构开展网络间谍活动。

根据IOC和木马指纹关联溯源发现,该组织至少自2017年开始活跃。其攻击木马使用Python、C、C++、Go等进行开发,具备回传系统配置信息、Shell、获取目录、传输文件、发送邮件和远程文件执行等功能。

在鱼叉式网络钓鱼攻击中,该组织善利用时政和军事等目标相关信息制作钓鱼邮件和诱饵文档,使用伪装成PDF文档的SFX文件、伪装的LNK文件作为木马投递载体,早期也曾利用CVE-2017-11882漏洞传播木马。

微步在线通过对相关样本、IP和域名的溯源分析,共提取24条相关IOC,可用于威胁情报检测。微步在线威胁检测平台(TDP)、威胁情报管理平台(TIP)、DNS防火墙(OneDNS)、威胁情报云API均已支持该组织最新攻击的检测。如需协助,请与我们联系:[email protected]。

详情

基于狩猎和黑客画像系统,微步在线持续跟踪着全球主流的黑客组织。在跟踪的过程中,我们发现一个至少自2017年开始活跃,持续针对南亚地区的巴基斯坦、斯里兰卡、马尔代夫和孟加拉等国的政府、军事、外交、情报、原子能和高校等行业和机构开展网络间谍活动的新APT组织,微步在线内部命名为GroupA21。在攻击时,该组织多利用时政和军事等目标相关信息制作钓鱼邮件和诱饵文档,使用伪装成PDF文档的SFX文件、伪装的LNK文件作为木马投递载体,早期也曾利用CVE-2017-11882漏洞传播木马。

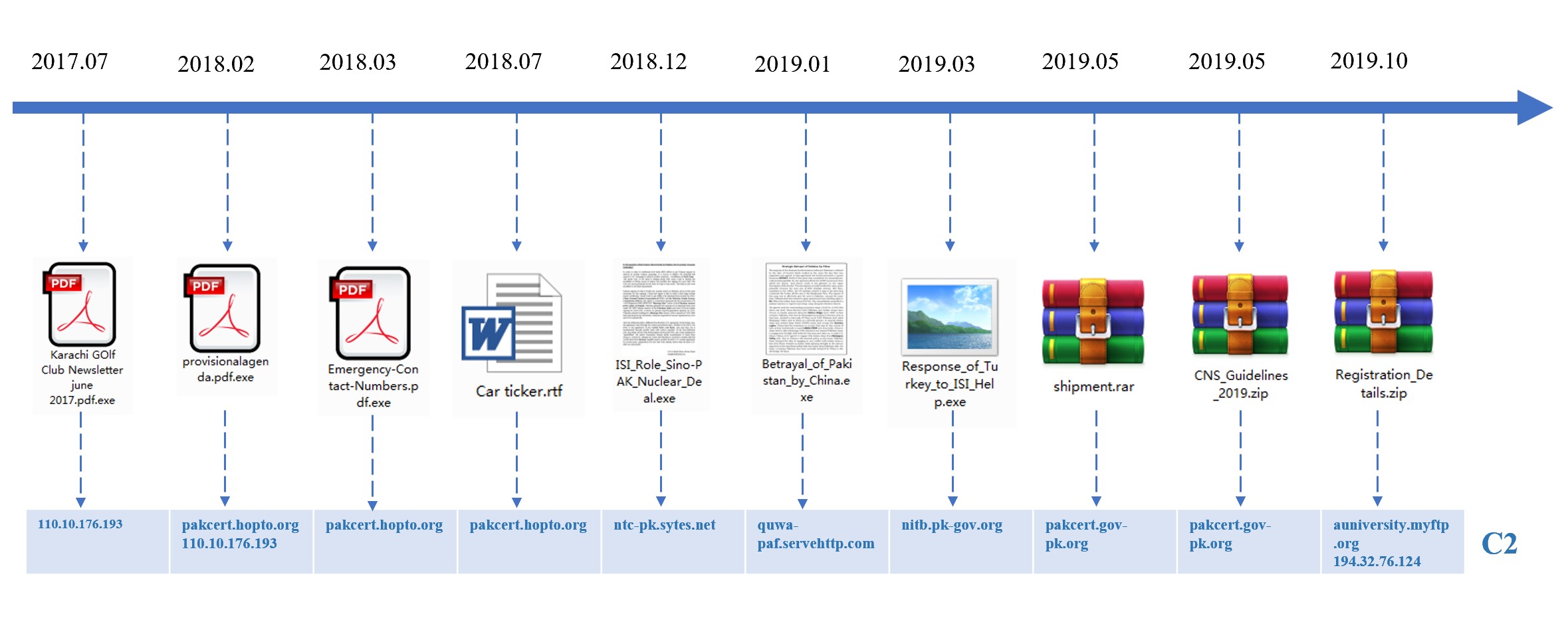

该组织部分攻击活动的攻击时间线如下:

下面对相关攻击活动进行分析:

2019年10月,以“为什么选择空军大学”为主题向空军和教育等相关目标发起钓鱼攻击。诱饵如下:

2019年5月,伪装PakistanComputer Emergency Response Team (PakCERT)疑似向巴基斯坦海军参谋长等相关目标发起钓鱼攻击,主题为“CNS_Guidelines_2019”。诱饵如下:

2019年3月,以“土耳其对巴基斯坦三军情报局ISI提供帮助的回应”为主题,内容与土耳其向巴基斯坦军官进行培训和提供军事援助有关,向巴基斯坦国防和情报等有关部门发起钓鱼攻击,C2伪装成巴基斯坦国家信息委员会相关网站。诱饵如下:

2019年1月,以“中国对巴基斯坦的战略背叛”为主题,内容与克什米尔冲突相关,向巴基斯坦国防等相关部门发起钓鱼攻击,C2伪装成巴基斯坦空军和国防与新闻分析小组相关。诱饵如下:

2018年12月,以“ISI在中巴核协议中的角色”为主题,疑似向巴基斯坦军事、原子能和情报等相关部门发起钓鱼攻击。诱饵如下:

2018年7月,以“REQUEST FOR CAR STICKER FOR THE YEAR 2018”为主题向巴基斯坦空军人员发起钓鱼攻击。诱饵如下:

2018年2月,以在印度举办的第八届亚太地区3R论坛,疑似向马尔代夫环境和发展相关部门发起钓鱼攻击。此次论坛主题为“通过3R和资源效率实现清洁水,清洁土地和清洁空气-亚太社区21世纪愿景”。诱饵如下:

2017年7月,以“海军上将阿瑟·穆赫塔尔(Ather Mukhtar)接任KGC主席”为主题向巴基斯坦有关人员发起钓鱼攻击。诱饵如下:

样本分析

自发现至今,该APT组织的攻击手法主要经过三次变动:2017年至2018年上半年期间投递的诱饵样本主要以伪装的SFX为主,最终释放Python开发的后门,具备回传系统配置信息、Shell、获取目录、传输文件、发送邮件和远程文件执行等功能;2018年下半年至2019年上半年,投递的诱饵文件主要由C、C++开发,具备反弹Shell的功能,释放具有诱饵内容的bmp文件;2019年5月份至今,则主要投递携带恶意命令行的LNK文件,远程下载HTA文件,最终加载Go语言开发的后门木马或Empire框架生成的Payload。

该组织攻击手法演变,以及部分活动中的攻击流程如下:

下面分别对这几类攻击样本进行分析。

Registration_Details.zip

此类样本通过LNK文件下载HTA文件执行,最终加载Go语言开发的反弹Shell后门木马。

| SHA256 | f5026999207600eb4c63c03c2679d46e1a3ec8e25696810d9c7f74721f4d59eb |

|---|---|

| 文件格式 | ZIP |

| C2 | auniversity.myftp.org 194.32.76.124 |

| 文件名称 | Registration_Details.zip |

| 攻击时间 | 2019.10 |

| 诱饵主题 | 为什么选择空军大学 |

1.ZIP文件包含三个文件,其中一个PDF诱饵文件,其他两个均为LNK文件,执行后会下载HTA文件运行,相关截图:

2. HTA脚本文件被执行后,后续会下载PDF文件和后门文件updat.b64,解码完成后拷贝到“%appdata%/pdat.exe”目录下,并且创建计划任务实现持久化攻击,相关截图:

3.后门程序pdat.exe采用Go语言编写,功能为连接C2,接收发送的命令行转发到cmd,实现反弹Shell的功能,反弹Shell的部分功能实现代码截图:

4.反弹Shell流量交互,其中上线包会发送“786”标志,回传数据采用base64进行编码,相关截图:

CNS_Guidelines_2019.zip

CNS_Guidelines_2019.zip解压完成后是一个携带恶意命令行的LNK文件,双击被执行后会从C2服务器下载诱饵DOC文档和HTA文件,多次下载HTA和PowerShell脚本后最终执行Empire后门木马,后门功能包括Shell、获取目录、获取系统信息等。

| 文件名称 | CNS_Guidelines_2019.zip |

|---|---|

| 文件大小 | 1.27 KB (1,302 字节) |

| SHA256 | aefe7ce3ec9328664b375dfb9910b863e086560f990c6d35bf467e2e5b0a992f |

| SHA1 | bf789d83854ca7b149fa9de516024a0d1b1b0aaf |

| MD5 | 3aa327948d02d24d6139ae89564ff791 |

| C2 | pakcert.gov-pk.org:443 |

| URL | http://pakcert.gov-pk.org/zaqxswcderfv.hta http://pakcert.gov-pk.org/mnbvcxz http://pakcert.gov-pk.org/zaqxswcde.hta http://pakcert.gov-pk.org/poilkjmnb http://pakcert.gov-pk.org/zxcvqwerasdf |

| 攻击时间 | 2019.05 |

| 诱饵主题 | CNS指南2019 |

1.此次攻击活动的样本为压缩文件,解压完后释放LNK文件“Shipment.docx.lnk”,LNK命令行被执行后会下载HTA文件和RTF文件,相关截图:

2. HTA文件被mshta执行后会继续下载下一阶段的HTA文件。

3. 第二阶段的HTA文件被下载执行后,会继续从C2服务器获取PowerShell代码继续执行。

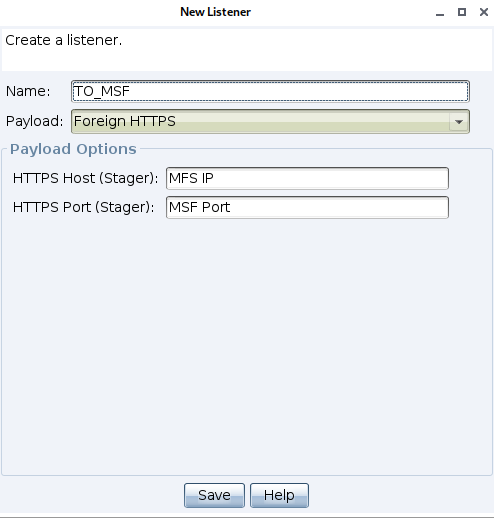

4.多阶段下载完成后,获取到一段Base64编码的PowerShell代码,解码完成后是一段使用Empire框架生成的后门,相关截图:

5.该后门从“http://pakcert.gov-pk.org:443/admin/get.php”获取最终的PowerShell执行,该后门使用R**加密,其中密钥为“Nsrs0ep7u4{X2>_M;.%Ftznhxj&]8:Fc”,能够获取系统信息、执行命令等,相关截图:

Betrayal_of_Pakistan_by_China.exe

Betrayal_of_Pakistan_by_China.exe使用C++编译,本身是一个反弹Shell后门,能够回传系统信息,执行Shell命令,同时还会释放BMP诱饵文件。

| 文件名称 | Betrayal_of_Pakistan_by_China.exe |

|---|---|

| 文件大小 | 1.27 KB (1,302 字节) |

| SHA256 | 0e6fadc64284167473bfc8eb22987852a8a8e8cb323548d2e2efdfb26354adb3 |

| SHA1 | a9cc72e785cbd46abcdf7cf90f57beca46c29fab |

| MD5 | d160d0845b654c3aa23552ac0a3725a7 |

| PDB | D:\Project\C\pend\Release\pend.pdb |

| C2 | quwa-paf.servehttp.com |

| 攻击时间 | 2019.01 |

| 诱饵主题 | 中国对巴基斯坦的背叛 |

1、尝试连接19419-19429端口,C2域名为“quwa-paf.servehttp.com”,相关截图:

2、如果尝试连接成功后,会解析接收的数据,如果是“list”字符串则返回计算机名称和用户名称,相关截图:

3、如果非“list”字符串则创建一个新的线程,并且将接收的数据输入到cmd进程中,实现Shell的功能,相关截图:

4、然后样本释放bmp诱饵文件,其中bmp图片展现一些文档内容。

5、添加自启动,实现持久化攻击,此处执行的命令行和Go版本的后门中的字符串语法相似。

6、该后门还支持收集信息的一些cmd命令,但是调试发现并未执行相关流程。

Karachi GOlf Club Newsletter june2017.pdf.exe

Karachi GOlf Club Newsletter june2017.pdf.exe类样本采用RAR的SFX封装,双击被执行后会释放诱饵信息和木马后门,木马后门采用Python编写,具备回传系统配置信息、Shell、获取目录、传输文件、发送邮件、远程文件执行等功能。

| 文件名称 | Betrayal_of_Pakistan_by_China.exe |

|---|---|

| 文件大小 | 1.27 KB (1,302 字节) |

| SHA256 | 8fb17be82e6998740e2c17d49012fbd475fcaf8b2ecf8990d996a30b1061cddf |

| SHA1 | 178f07d1e8afc9b0fb3150fad234b74b5e53778d |

| MD5 | c671362015dab11c0b552d8b4112825a |

| C2 | 110.10.176.193 |

| 攻击时间 | 2017.07 |

| 诱饵主题 | 海军上将阿瑟·穆赫塔尔(Ather Mukhtar)接任KGC主席 |

1.此攻击样本采用RAR的SFX封装,双击被执行后会释放诱饵信息和木马后门,相关截图:

2.RichAudio.exe为python实现的后门程序,连接固定C2服务器“110.10.176.193”,能够拷贝自身到启动目录,实现持久化攻击,相关截图:

3.相关功能包括Shell、获取目录、传输文件、发送邮件、远程文件执行,功能截图:

4.通过搜索微步在线云沙箱的分析记录(链接),发现同次攻击活动中的“provisionalagenda.pdf.exe”释放的后门曾经传输过PowerShell代码进行执行:

5.Base64解码后为Empire框架生成的后门木马

关联分析

综合分析相关活动的被攻击目标、潜在受益者和涉及的地缘政治,我们认为该组织可能具备印度背景。

对该组织的诱饵文档和相关木马进行分析,发现早期多使用SFX自解压文件作为木马载体,少部分使用CVE-2017-11882漏洞文档,在近期的攻击活动中多使用携带恶意命令的LNK文件作为木马投递载体,通过鱼叉攻击将木马投递给目标,并通过创建自启动方式等实现木马长期有效驻留。在C2资产方面,该组织经过了从固定IP、动态域名到注册高仿政府域名的转变。

对该组织进行关联分析,发现该组织同时还有进行着网络钓鱼攻击,如gov-pk.org在微步在线X平台可查到如下子域名:

| gov-pk.org子域名 | 攻击活动分析 |

|---|---|

| mail.navy.mil.bd.mailupdatenavybdzimbra.gov-pk.org | 疑似针对孟加拉海军的邮箱钓鱼 |

| mfamail.foreign.gov.mv.mfamailzimbraupdation.gov-pk.org | 疑似针对马尔代夫外交部的邮箱钓鱼 |

| mail.paec.gov-pk.org | 疑似针对巴基斯坦原子能委员会的邮箱钓鱼 |

综合分析该组织的历史活动和相关TTPs,对该组织画像如下:

| 组织名称 | GroupA21 |

|---|---|

| 组织简介 | 该组织似具备印度背景,主要针对南亚地区的巴基斯坦、斯里兰卡、马尔代夫和孟加拉等国的政府、军事、外交、情报、原子能和高校等行业和机构开展网络间谍活动。 |

| 组织背景 | 印度 |

| 活跃时间 | 2017至今 |

| 活跃状态 | 活跃 |

| 目标地域 | 南亚地区的巴基斯坦、斯里兰卡、马尔代夫、孟加拉等国 |

| 目标行业 | 政府、军队(空军和海军)、国防、外交、情报机构、原子能、高校、环境和发展等 |

| 攻击手法 | 社工、鱼叉攻击、网络钓鱼、多阶段、脚本化、SFX自解压文件、恶意命令行LNK文件、CVE-2017-11882 |

| 惯用木马 | Python、C、C++、Go等开发的木马后门,Empire框架 |

| 攻击目的 | 窃取政治和军事情报、持续控制 |

| 针对平台 | Windows |

GroupA21相关IOC

更多IOC信息可前往微步在线X情报社区:https://x.threatbook.cn/nodev4/vb4/article?threatInfoID=2398

*本文作者:Threatbook,转载请注明来自FreeBuf.COM

来源:freebuf.com 2020-02-02 09:00:48 by: Threatbook

请登录后发表评论

注册