搜索精彩内容

包含"2fa online"的全部内容

网络安全SRC漏洞挖掘经验总结V1.0 – 作者:白色的空盒子

0x01 信息收集1、Google Hack实用语法迅速查找信息泄露、管理后台暴露等漏洞语法,例如:filetype:txt 登录 filetype:xls 登录 filetype:doc 登录 intitle:后台管理 intitle:login intitle:后台...

linux kernel UAF(CVE-2017-11176)漏洞分析与利用 – 作者:极光无限SZ

作者:维阵漏洞研究员--km1ng01 概述 Linux内核中的POSIX消息队列实现中存在一个UAF漏洞CVE-2017-11176。攻击者可以利用该漏洞导致拒绝服务或执行任意代码。02 影响范围 内核版本至最高Linux ...

Hetzner实战安装proxmox开独立IP小鸡

昨天突然PT主机内存爆炸,母鸡也爆炸了, 经过一番沟通,Hetzner提出了三个选项: 更换硬件保留驱动; 更换硬件和驱动; 完整排查硬件问题。 考虑一下,还是选择第二项,完整更换一台服务器吧...

CNCERT关于软件下载站传播计算机恶意程序情况的通报 – 作者:CNCERT

近期,CNCERT针对软件下载站展开计算机恶意程序监测行动,随机抽取了下载站的样本4424个,判定其中含有计算机恶意程序142个,涉及6家软件下载站。由于这些软件下载站在计算机应用程序发布过程中...

年终盘点:南亚APT组织“群魔乱舞”,链条化攻击“环环相扣” – 作者:国际安全智库

潜伏在大国政治与军事博弈对垒间,它们作为网络攻击的“最高武士”,长期枕戈待旦,只待一声军令下,便要踏平一国山与河。【导读】岁末之际,360安全大脑公布了一份《南亚地区APT组织2019年度...

COVID-19业务连续性计划的五个安全盲点 – 作者:CSCDigitalBrandServices

作者:Alban Kwan,东亚区域总监 由于最近新型冠状病毒(COVID-19)的全球性爆发,中国大陆与香港的许多组织开始实施业务连续性计划 (BCP)。2003年爆发的非典疫情持续了9个月,期间感染率快速上...

挖洞经验 | 通过域名劫持实现Azure DevOps账户劫持 – 作者:clouds

当测试子域名劫持漏洞(subdomain takeover)时,通常需要明白利用劫持域名能做什么,其产生的实际危害和影响有多大。最近,作者就劫持了微软开发者网站子域名project-cascade.visualstudio.com...

FIDO认证简介 – 作者:hua1998

传统的账号认证方式,不管是静态密码、证书、动态令牌,都需要把用户持有的凭证传输到服务端进行验证,就会存在各种各样的风险来伪造用户凭证来进行攻击。上海派拉软件在统一身份管理系统中紧跟...

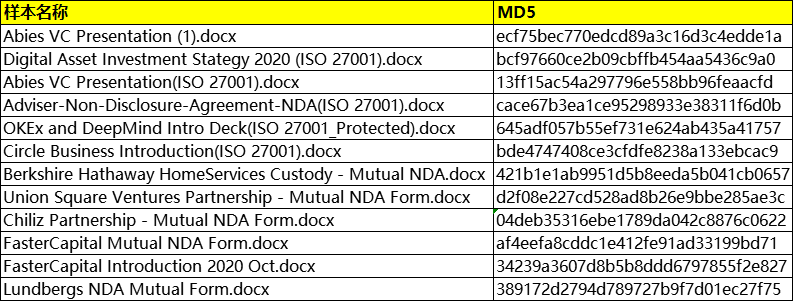

掘金行动(Operation Gold Hunting):目标瞄准前沿科技行业 – 作者:安恒威胁情报中心

01摘要近期,安恒威胁情报中心猎影实验室监测捕获到一些以创投为主题的钓鱼文档。诱饵文档标题伪装成创投资本的保密协议,利用模板注入下载后续内容,同时伪造创投相关文档内容诱导迷惑受害者。...

GravityRAT针对Android设备的间谍行为分析 – 作者:暗影安全实验室

概述:GravityRAT是一款隐秘的间谍软件,从2016年开始就反复被用于针对印度的持续性攻击。在此期间,GravityRAT添加了很多新功能,尤其是文件渗透,远程命令执行,以及反VM技术,使其更难以检...