搜索精彩内容

包含"aa123456"的全部内容

内网渗透基石篇 | 域内横向移动分析及防御(上) – 作者:pony686

前言:你的自信是因为你没见过世面,因为你没有和真正的高手对决过。一、简介域内横向移动技术就是在复杂的内网攻击中被广泛使用的一种技术,尤其是在高级持续威胁中。攻击者会利用该技术,以被...

小白帽从病毒视角聊企业安全建设 – 作者:si1ence

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。0x0 背景最近各类安全事件还是很流行的,以前只是批量抓鸡做DDOS现在...

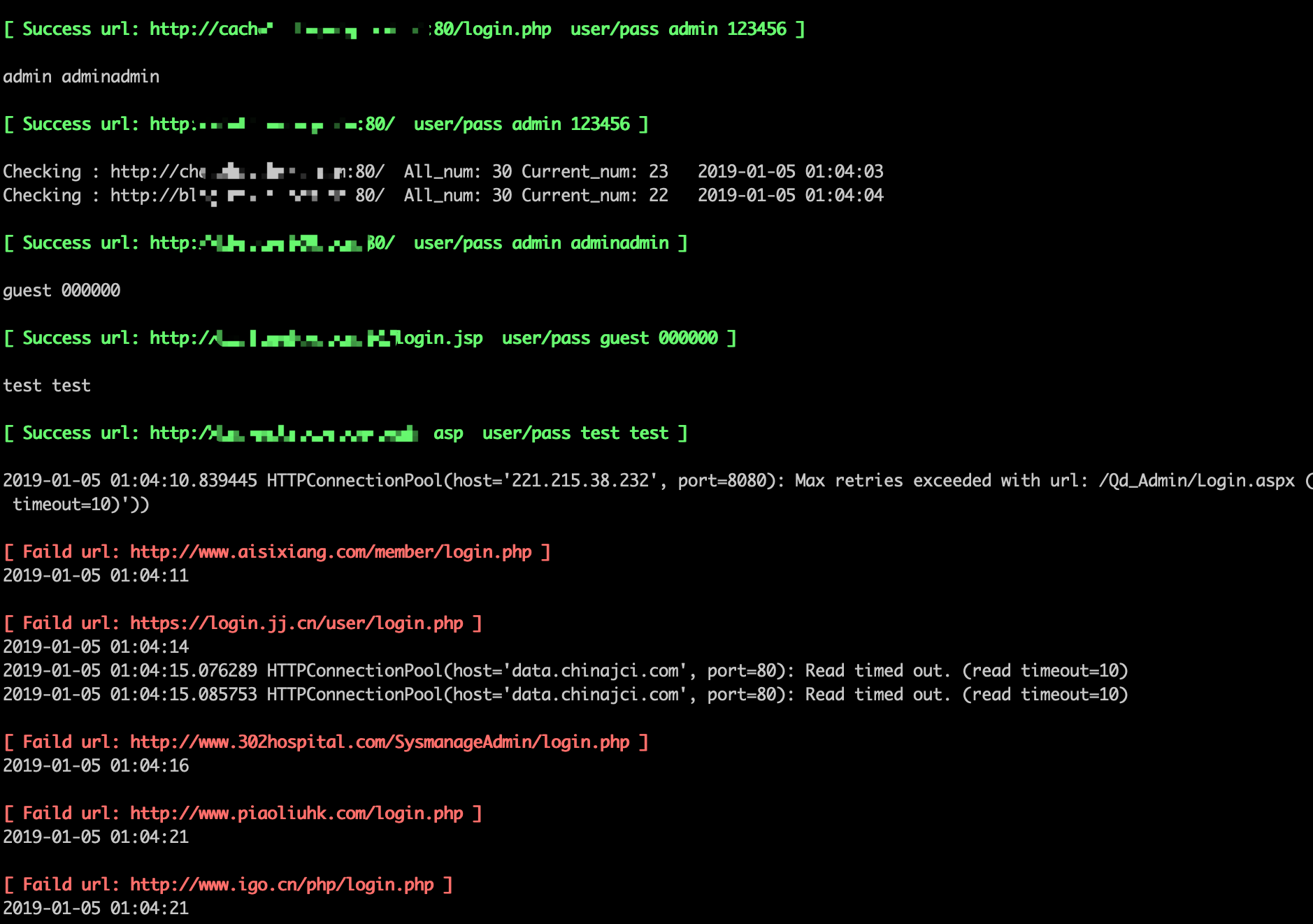

Web弱口令通用检测方法探究 – 作者:Tide重剑无锋

注意:本脚本只是探讨通用web口令破解的可行性,所有测试请自行搭建靶机环境或者在拿到目标系统相关授权后再进行测试。文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不...

“123456”连续七年霸榜,2019最糟糕密码榜单出炉 – 作者:Allen.i

又到年底,听说 SplashData 公布了2019年最烂密码榜单TOP 100,我都不用点开都能想到“123456”第一名稳如X。笔者稍微翻了下过往,自从2013年“123456”反超“password”成为年度最烂密码...

“黑球”行动再升级,SMBGhost漏洞攻击进入实战 – 作者:腾讯电脑管家

一、背景2020年6月10日,腾讯安全威胁情报中心检测到永恒之蓝下载器木马出现变种。此次变种在上个版本“黑球”行动中检测SMBGhost漏洞的基础上首次启用SMBGhost漏洞攻击,之前的若干种病毒只是...

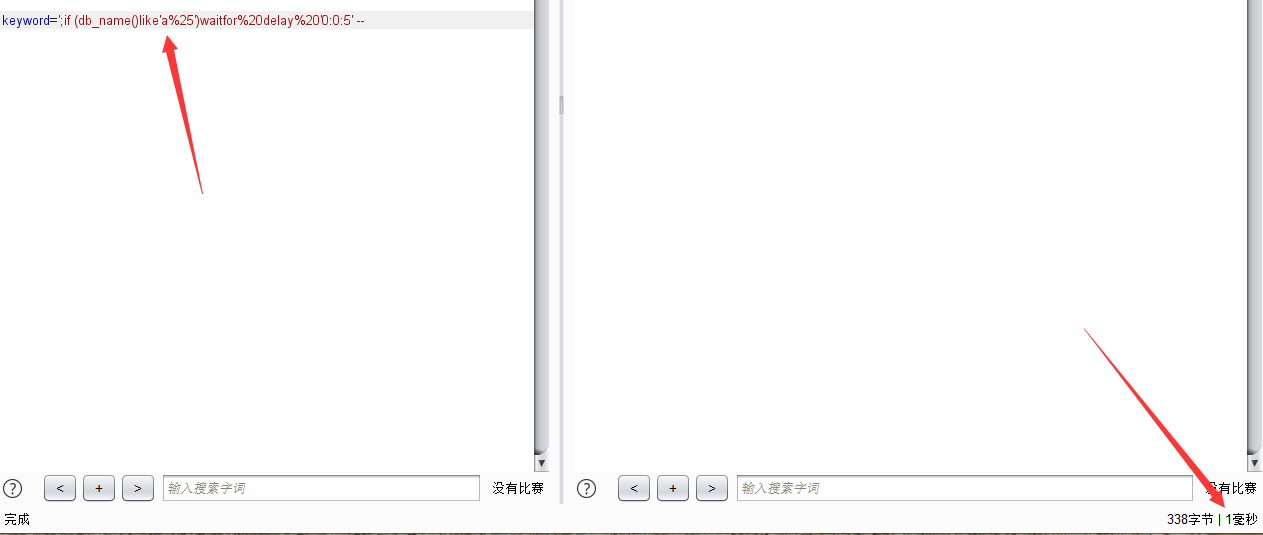

asp+mssql的注入和命令执行(已脱敏) – 作者:joe119

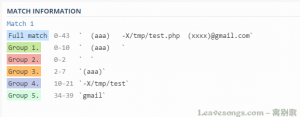

前言 在hw中有遇到一个站点,存在mssql的注入和命令执行漏洞,在进行利用的时候遇到了一些阻碍。 过程 首先进行信息收集,发现在一个高端口开着一个论坛服务,于是打开站点进行常规的测试,...

对域环境靶场的渗透与思考 – 作者:安全狗safedog

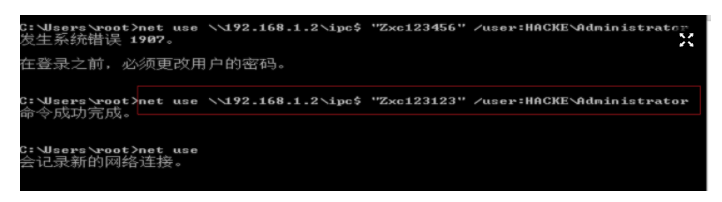

免责声明郑重声明:本文所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途,否则后果自行承担!前言靶场地址:http://vulnstack.qiyuanxuetang.net/vuln/de...

永恒之蓝木马下载器发起 “黑球”行动,新增 SMBGhost 漏洞检测能力

感谢腾讯御见威胁情报中心来稿!原文链接:https://mp.weixin.qq.com/s/QEE95HTKzuT4-NykfvHfGQ