搜索精彩内容

包含"heur"的全部内容

基于深度学习的恶意样本行为检测(含源码) – 作者:云影实验室

0x01 前言 目前的恶意样本检测方法可以分为两大类:静态检测和动态检测。静态检测是指并不实际运行样本,而是直接根据二进制样本或相应的反汇编代码进行分析,此类方法容易受到变形、...

基于深度学习的恶意样本行为检测(含源码) – 作者:云影实验室

0x01 前言目前的恶意样本检测方法可以分为两大类:静态检测和动态检测。静态检测是指并不实际运行样本,而是直接根据二进制样本或相应的反汇编代码进行分析,此类方法容易受到变形、加壳、隐藏...

ShaHmer行动: 疑似华X电脑公司遭受有针对性的供应链攻击 – 作者:黑鸟

如原文有不实报道,请与卡巴斯基和motherboard联系,本文仅供技术参考,涉及公司名称已打部分码表示。原文为第一人称视角发布,为避免引起法律纠纷,因此同样以此进行翻译转述以及一些信息补充...

IPv6对网络安全的影响性分析 – 作者:狴犴安全团队

本文整理并总结了IPv6可能存在的安全威胁,从IPv4安全威胁延续、IPv6相关附属协议和相关机制可能带来的安全威胁、IPv6对安全硬件的影响及过渡技术的安全威胁四个方面进行了分析与梳理。一、 IPv...

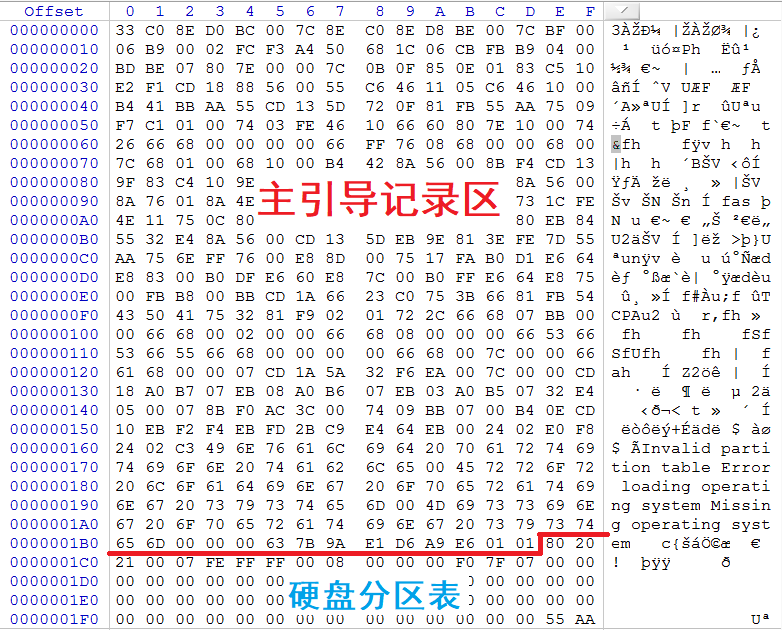

详解MBR篡改技术 – 作者:追影人

*本文作者:追影人,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。0×01 硬盘的逻辑结构机械磁盘在物理结构上是由磁片、马达、磁头、定位系统等部件构成,通常一块磁盘有若干块磁片构成,为...

PoD-Tiny:实现零信任交易的最简协议 – 作者:安比实验室SECBIT

本文面向有一定密码学基础,或者对密码学感兴趣的读者。文中虽有大量数学公式出现,但都比较简单不难理解。导言:zkPoD 是什么?zkPoD 实现了去中心化的「零知识有条件支付」,支持上 GB 数据的...

CTF靶场系列-Pentester Lab: From SQL injection to Shell: PostgreSQL edition – 作者:陌度

下载地址https://download.vulnhub.com/pentesterlab/from_sqli_to_shell_pg_edition_i386.iso 实战演练使用netdiscover命令查找靶机的IP。使用nmap查看靶机开放的端口打开浏览器直接用sqlmap就...

FPS游戏反作弊系统设计:特征码扫描与启发扫描 – 作者:huoji120

一、前言本文将介绍特征码扫描与启发式扫描。特征码和启发扫描其实大家都在杀毒软件里面听过,网上也有很多关于特征码和启发扫描实现的轮子,但无一例的是,这些基本都是对新人不太友好的,或者...

PhantomLance多版本攻击分析 – 作者:Kriston

2019年7月Dr. Web报道了Google Play中的后门木马,研究人员将其称为“PhantomLance”,它最早活动记录可追溯到2015年12月。目前发现了数十个在野样本,出现在Google Play等各种应用程序市场中。...

华语黑产组织与境外老牌组织合作分发Ghost木马计划曝光 – 作者:奇安信威胁情报中心

概述 近期,奇安信病毒响应中心在日常跟踪黑产团伙过程中,发现了金眼狗团伙更新了其攻击手法,与国外分发商进行合作,开始向国内企业投递中文垃圾邮件。 恶意宏样本会从远程服务器下载经过魔改...