搜索精彩内容

包含"linpeas.sh"的全部内容

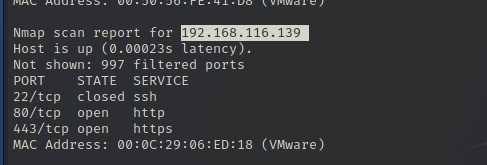

Vulnhub靶场之HA: NARAK – 作者:cloudcoll

一、信息收集1、nmap扫描确定目标ip使用nmap详细扫描使用upd扫描继续扫2、使用dirb扫目录3、访问网站使用cewl生成worldlist,在使用hydra爆破登入下看看,啥都没有,骗人上百度二、漏洞利用使用...

Vulnhub HA: NARAK 靶机渗透 – 作者:WAFmax

基础信息靶机链接:https://www.vulnhub.com/entry/ha-narak,569/ 发布日期:2020/09/23 难度:容易/中等 目标:获取标志flag两个(user.txt和root.txt) 运行:VMware Workstation Pro 前言本次...

记一次渗透后运用多种方式提权实战 – 作者:windcctv

近期在学习Linux提权,完成了vulnhub上的42challenge靶场。该靶场在web渗透阶段表现的中规中矩,但在获得shell后的提权过程中,表现很出色。提权题目设计的逻辑严谨(不会出现突然的脑洞让你卡...

Vulnhub MR-ROBOT: 1 靶机渗透 – 作者:WAFmax

基础信息链接:https://www.vulnhub.com/entry/mr-robot-1,151/ 发布日期:2016年6月28日 难度:简单/中等 目标:获取三个不用的locations 运行:VMware Workstation Pro 前言本次靶机使用的VMw...

Linux权限提升:自动化信息收集 – 作者:任子行

在本文中,我们将介绍在基于Linux的设备上进行初始访问后,可用于后渗透阶段漏洞利用和枚举的一些自动化脚本。介绍大多数时候,当攻击者攻击Linux操作系统时,他们将获得基本的Shell,可以将其...

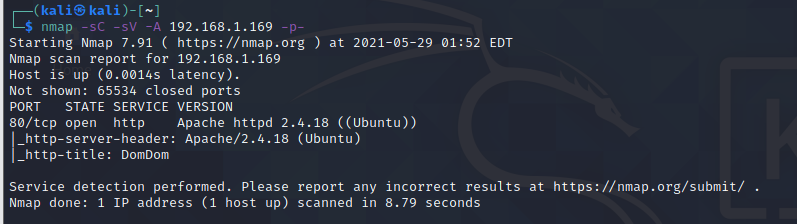

Vulnhub domdom – 作者:Jamin10

这次带来vulnhub domdom的writeup这台靶机比较简单首先nmap扫描端口发现只有80端口开启,访问后发现是一个登录界面,存在xss注入,但注入php代码会变为注释。进行目录扫描,发现其他页面访问adm...

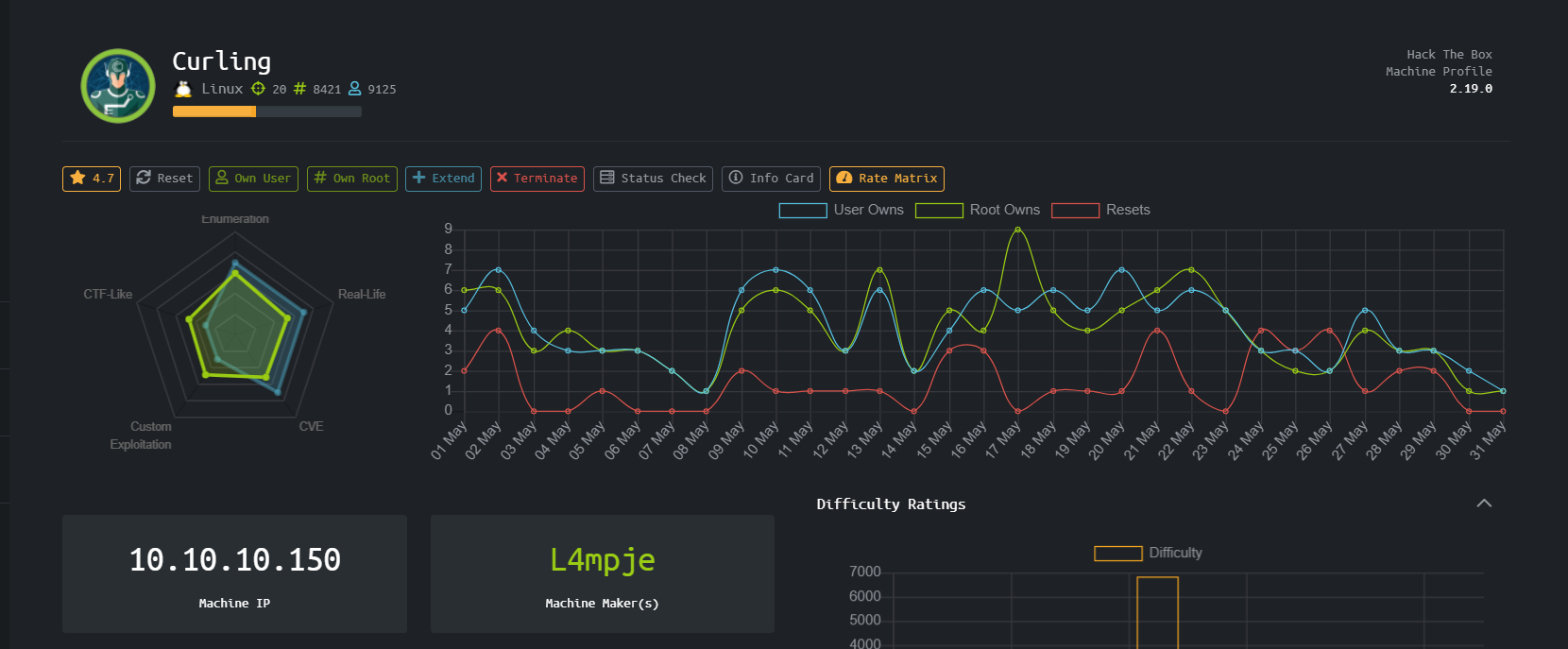

HTB:Curling渗透测试 – 作者:WAFmax

基础信息简介:Hack The Box是一个在线渗透测试平台。可以帮助你提升渗透测试技能和黑盒测试技能,平台环境都是模拟的真实环境,有助于自己更好的适应在真实环境的渗透。链接:https://www.hack...

Vulnhub靶场练习之VulnCMS – 作者:limbingx

环境靶场IP:192.168.1.6Kali虚拟机IP:192.168.1.7前期信息收集nmap端口扫描nmap -sV -A -T4 -p1-65535 192.168.1.6通过nmap扫描发现开放了22/80/5000/8081/9001端口,其中5000端口是wordpress...