搜索精彩内容

包含"nessus"的全部内容

巧妙地把windows搭建成代理服务器

0x01 背景 在现实情景中,我们仅有一台windows 主机可以上网(在公司的生产环境、测试环境、各种其他场景下,由于各种安全策略或者上网限制,其他服务器均无法上网。但是我们在测试、生...

php webshell下直接反弹shell(不借助任何其他语言)

linux下,有时候拿到webshell需要提权,提权必须要得到一个交互式的shell。 我看了一下常用的php webshell,对于命令执行、反弹shell都没有完善的方式。很多web...

三个案例看Nginx配置安全

之前在Sec-News中推荐了一个开源程序 https://github.com/yandex/gixy ,作用是来检测Nginx配置文件中存在的问题。正好Pwnhub上周的比赛也出现了一道题,包含由Nginx配置错误导致的漏洞。 所以...

渗透测试指南(六)渗透测试工具集

渗透测试指南系列文章内容纲要:第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机...

nasl脚本编写指南

最近参与到一个漏扫项目当中,针对nessus和openvas比对后,发现基于openvas开发的扫描器更有优势,主要体现在openvas的命令行可以直接添加扫描ip、扫描方式和最后的报告导出,这就会帮助开发公...

如何使用A2P2V针对特定目标生成攻击序列 – 作者:Alpha_h4ck

关于A2P2VA2P2V,全称为Automated Attack Path Planning and Validation,即自动化攻击路径计划和验证,它是一个计划工具,也是一个网络攻击工具,可以帮助广大研究人员在给特定攻击者目标的情...

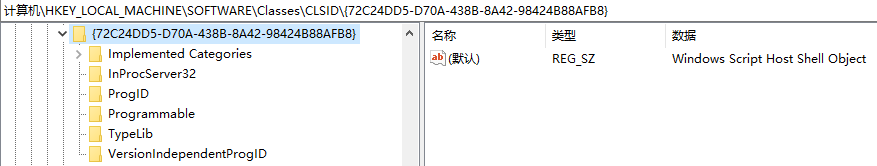

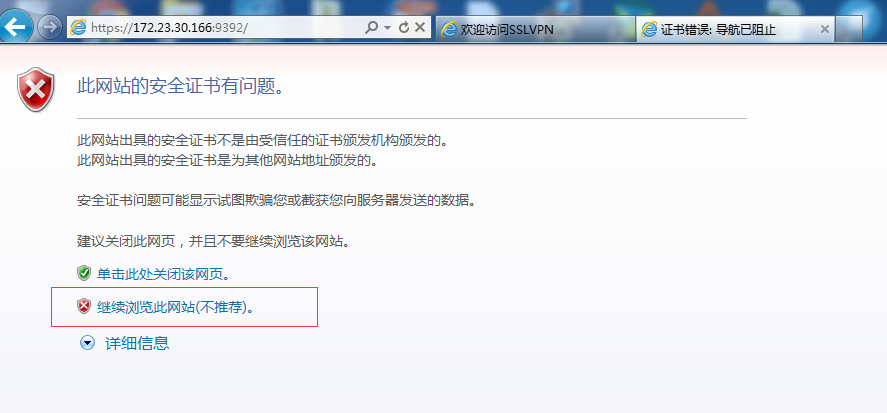

COM 对象的利用与挖掘 – 作者:tianxuanseclab

前言本文在FireEye的研究Hunting COM Objects[1]的基础上,讲述COM对象在IE漏洞、shellcode和Office宏中的利用方式以及如何挖掘可利用的COM对象,获取新的漏洞利用方式。COM对象简述COM(微软组...

如何使用A2P2V针对特定目标生成攻击序列 – 作者:Alpha_h4ck

关于A2P2VA2P2V,全称为Automated Attack Path Planning and Validation,即自动化攻击路径计划和验证,它是一个计划工具,也是一个网络攻击工具,可以帮助广大研究人员在给特定攻击者目标的情...

我们严厉谴责CC攻击我们的假冒团队,目前整理了被控制的大部分肉鸡网站 – 作者:MacCMS

一天时间被请求了足足3.88B每个小时被请求3亿次大量记录推荐者的请求但仍然有浏览器不支持这种调用方式被我们抓捕涉及从maccms.la下载或者更新的所有版本v102020.1000.1029+外加拉版本最新的跨...

OpenVAS自动化安全风险评估指南 – 作者:魅影儿

目录1.登录系统... 2.扫描主机漏洞... 2.1建立新的target. 2.2回到首页,建立task,在Task中绑定Target. 2.3执行扫描Task. 2.4查看扫描结果... 3.扫描本地漏洞... 3.1建立新的target. 3...