搜索精彩内容

包含"network shark"的全部内容

无线安全之MiTM攻击(一) – 作者:Kr1pt0

一、MiTM攻击简介MiTM (Main-in-the-middle attack)中间人攻击,指攻击者与通讯的双方分别建立独立连接,并交换其所收到的数据,使通讯的双方认为他们正在通过一个私密的连接与对方直接交互数据...

解密古老又通杀的路由器攻击手法:从嗅探PPPoE到隐蔽性后门 – 作者:qingxp9

*本文原创作者:qingxp9,本文属FreeBuf原创奖励计划,未经许可禁止转载随着宽带用户爆发性增长,PPPoE被带进了各家各户,而它的安全缺陷却一直没有受到足够关注,直至今日成为了一种低成本的通...

D-Link Service.Cgi远程命令执行漏洞从发现到入侵检测 – 作者:cloud4986

*本文作者:cloud4986,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。摘要本文以D-link 无线路由器615/645/815路由器service.cgi远程命令执行漏洞为例,给出了智能设备命令注入类漏洞的静态...

Zeus Panda Banker银行木马变种分析 – 作者:neverstop

一、概述(前言) 从2007年开始,ZeusPanda Banker 银行木马已经演变出了很多不同的变种版本并展开攻击,近日360企业安全华南基地反病毒团队检测到Zeus Panda Banker通过仿冒邮件又发起新一轮...

工业控制系统(ICS)安全专家必备的测试工具和安全资源 – 作者:物联网安全实验室

工业控制系统(ICS)通常被安全行业用来测试网络和应用中的漏洞。在这里,您可以找到综合工业控制系统(ICS)工具列表,其中包括在所有企业环境中执行渗透测试操作。工业管理系统(ICS / SCADA)现...

应急响应之网站拒绝服务,安全人必看! – 作者:海峡信息heidun

敲黑板海峡君开课了,请各位小伙伴坐好认真阅读!【应急场景】前段时间,某网站一直被网站管理员吐槽响应速度变得很慢,安全服务工程师小C接到用户反馈后就第一时间登录了服务器,发现服务器非常卡,...

深入解析由黑客组织DarkHydrus使用的Powershell恶意软件 – 作者:Hydralab

你可能还会记得我之前写过一篇关于MuddyWaterAPT组织使用他们定制的Powershell恶意软件攻击中东组织的博文(好吧,如果你还没有看过,你可以点击这里进行查看)。在这篇博文中,我分析了恶意的V...

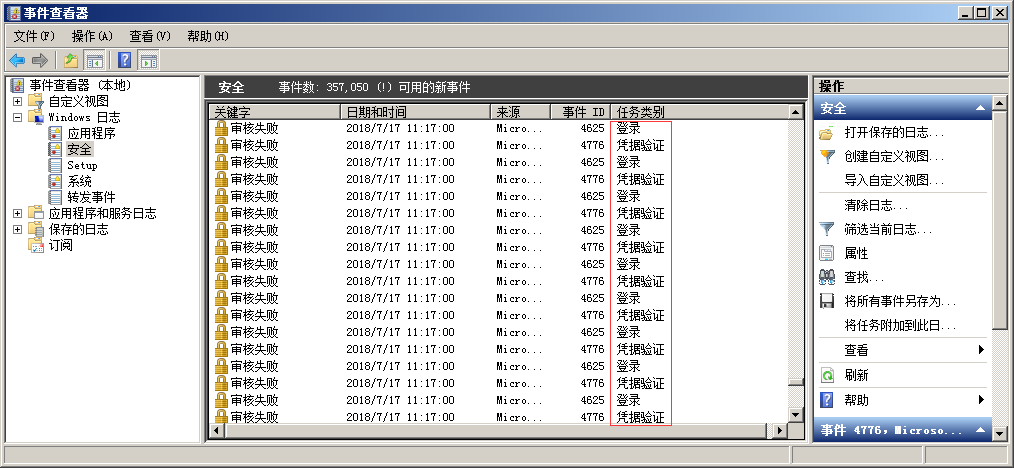

Window应急响应(一):FTP暴力破解 – 作者:海峡信息heidun

0x00 前言 FTP是一个文件传输协议,用户通过FTP可从客户机程序向远程主机上传或下载文件,常用于网站代码维护、日常源码备份等。如果攻击者通过FTP匿名访问或者弱口令获取FTP权...

Polymorph:支持几乎所有现有协议的实时网络数据包操作框架 – 作者:Covfefe

Polymorph是一个用Python3编写的框架,其允许实时修改网络数据包,为用户提供对数据包内容的最大化控制。该框架旨在实现任何现有协议(包括没有公共规范的私有协议)的网络数据包的实时修改。除...

新Njrat木马(Bladabindi)的新功能源码分析 – 作者:si1ence

*本文原创作者si1ence,本文属于FreeBuf原创奖励计划,未经许可禁止转载0x0 背景Njrat,又称Bladabindi,该木马家族使用.NET框架编写,是一个典型的RAT类程序,通过控制端可以操作受控端的文件...