搜索精彩内容

包含"rdesktop"的全部内容

YIT-CTF(一) WEB类wp

偶然发现的一个CTF网站,好像是燕京理工学院的一个小比赛,题目不是很多,也不是很难,适合新人入门CTF,以下附上这个小型CTF的wp,题目地址:传送门 1.签到题 签到题总是很简...

YIT-CTF(一) WEB类wp

偶然发现的一个CTF网站,好像是燕京理工学院的一个小比赛,题目不是很多,也不是很难,适合新人入门CTF,以下附上这个小型CTF的wp,题目地址:传送门 1.签到题 签到题总是很简...

Vulnstack(一)writeup – 作者:secur1ty

前言最近做了做红日的vulnstack,感觉蛮好玩的,写篇文章记录一下解题过程。环境搭建首先配置模拟内外网环境其中,192.168.52.0为模拟内网192.168.119.0为模拟外网接下来进入win7,首先修改已过...

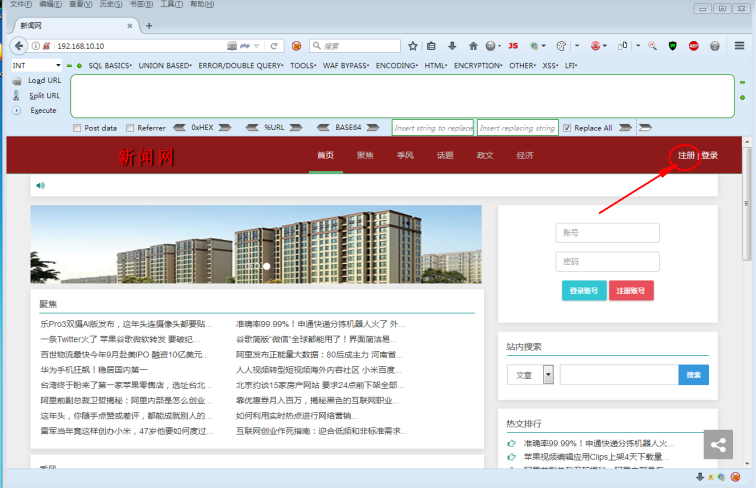

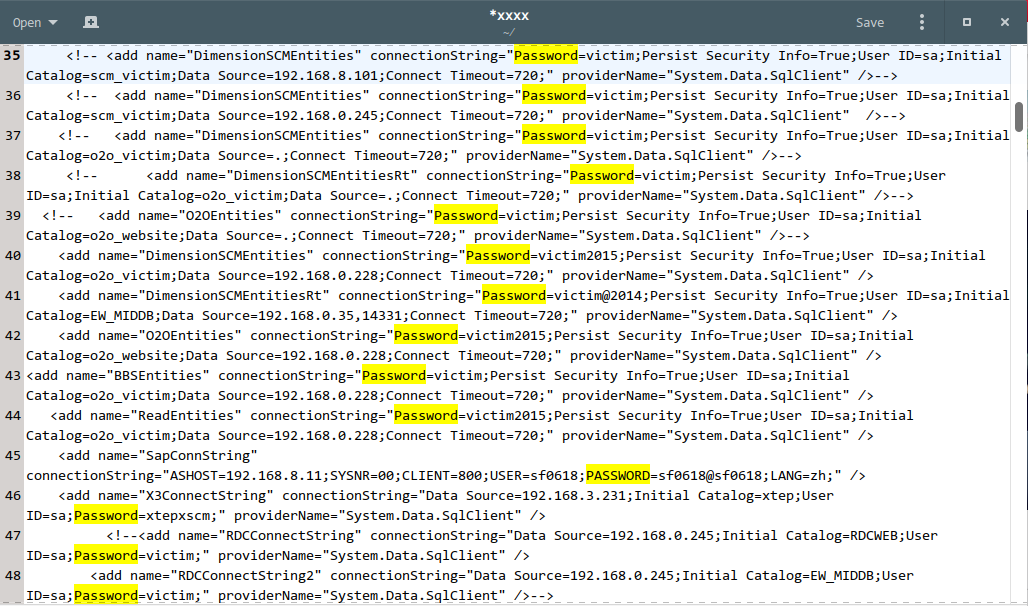

记一次内网渗透 – 作者:和风sukf

内网渗透思路(注:本次渗透是在靶机上操作)本次内网渗透的思路为:通过攻击外网服务器,从而获取外网服务器的权限,然后利用入侵成功的外网服务器作为跳板来攻击内网其他服务器,最后获得敏感...

世纪互联 OneDrive使用rclone教程 | 获取 CLIENT_ID 及 CLIENT_SECRET

世纪互联 OneDrive 获取 CLIENT_ID 及 CLIENT_SECRET 打开 https://portal.azure.cn/ 登陆并按以下步骤: 左侧找到 Azure Active Directory 点击 左侧找到 应用注册 上方找到 新注册 ...

CVE-2021-1732 Win32kfull内核提权漏洞复现 – 作者:17608406504

0x00 简介在2020年12月中旬发现的蔓灵花(BITTER)组织的攻击组件的分析过程中发现其利用了win32kfull模块的一个0day漏洞,该漏洞是在 win32kfull.sys 中的可以实现内核提权的漏洞,该漏洞利用W...

高收益的笨办法:暴破在Windows提权中的应用 – 作者:yangyangwithgnu

* 本文作者:yangyangwithgnu,本文属FreeBuf原创奖励计划,未经许可禁止转载千辛万苦拿下的 webshell 不是 www-data 用户就是 networkservice 权限,要想拓展攻击面、扩大战果,提权,是必经之...

漫谈攻击链:从WebShell到域控的奇妙之旅 – 作者:TimeS0ng

*本文作者:TimeS0ng,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。 严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。0x00. 引言做渗透测试时遇到的域环境经常就是要么太复杂我...

如何绕过Duo的双因素身份验证 – 作者:周大涛

写在前面的话通常,在执行渗透测试时,一般通过远程桌面协议(RDP)连接到系统。我通常使用rdesktop或xfreerdp连接到主机,一旦获得凭据就可以为所欲为了。我最近碰到一件很操蛋的事就是一个我...