搜索精彩内容

包含"socks5 proxy KG"的全部内容

MTG 又一款Telegram专用代理工具 强烈推荐

前言Telegram的几种内置代理,SOCKS5就不用说了,明文传输一用就被封MTProxy原来也还好,可惜现在被识别了,博主自己使用的情况,不管是官方版还是go语言版,基本没有坚持挺过24小时,就被阻断...

Vulnstack(一)writeup – 作者:secur1ty

前言最近做了做红日的vulnstack,感觉蛮好玩的,写篇文章记录一下解题过程。环境搭建首先配置模拟内外网环境其中,192.168.52.0为模拟内网192.168.119.0为模拟外网接下来进入win7,首先修改已过...

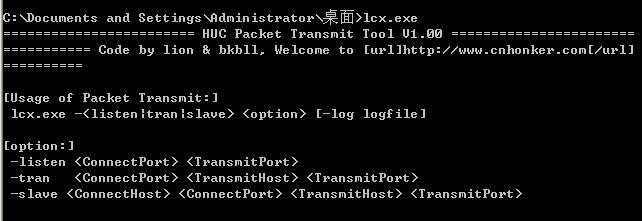

内网渗透之端口转发与代理工具总结 – 作者:Brucetg

*本文作者:Brucetg,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。理论上,任何接入互联网的计算机都是可访问的,但是如果目标主机处于内网,而我们又想和该目标主机进行通信的话,就需要...

ATT&CK实战 | 红队评估一(下) – 作者:Setup

—————— 昨日回顾 —————— 红日安全出品|转载请注明来源文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途以及盈利等目的,否则...

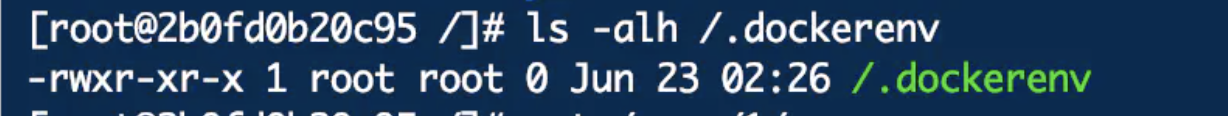

初识Docker逃逸 – 作者:诺言

前言 前不久看到几篇实战文章用到了docker逃逸技术,自己之前没接触过,整理复现下常用的Docker逃逸方法,可能存在认知错误的地方,希望各位大佬指出,感激不尽。 Docker是当今使用范围最广的开...

某企业授权渗透报告 – 作者:艾登——皮尔斯

前言 受到疫情关系地持续影响,广东的学校迟迟未开学,而我已经在家待了快5个月了。某企业授权我去测试下他们公司的整体网络安全性,而且也不会让我白干活,好处是少不了的。因为在家没有什么...

Metasploit和Cobaltstrike内网域渗透分析(实战总结) – 作者:windcctv

陆陆续续将vulnstack上面ATT&CK实战系列红队靶场都完成了一遍,收获良多,以前内网渗透方面域渗透的概念较为模糊,经过实战靶场训练,有了初步的认识。掌握了常见的攻击手段、思路、方法以...

vulnhub靶机DC-2渗透分析 – 作者:Doubt0

1.信息搜集2.爆破用户名cewlwpscan常用选项其他选项登录wp3.提权 1.信息搜集 1.使用arp-scan扫描地址 sudo arp-scan -l 2.使用nmap扫描端口 nmap 192.168.100.147 -p 1-65535 3...

记一次Vulnstack靶场内网渗透(二) – 作者:MrAnonymous

在上一节《记一次基础的Vulnstack渗透经验分享》中,我们简单的对vulnstack 1的靶场环境做了一次测试,通过外网初探、信息收集、攻入内网最终拿下域控,整个流程算是比较顺利,毕竟这个靶场环境...

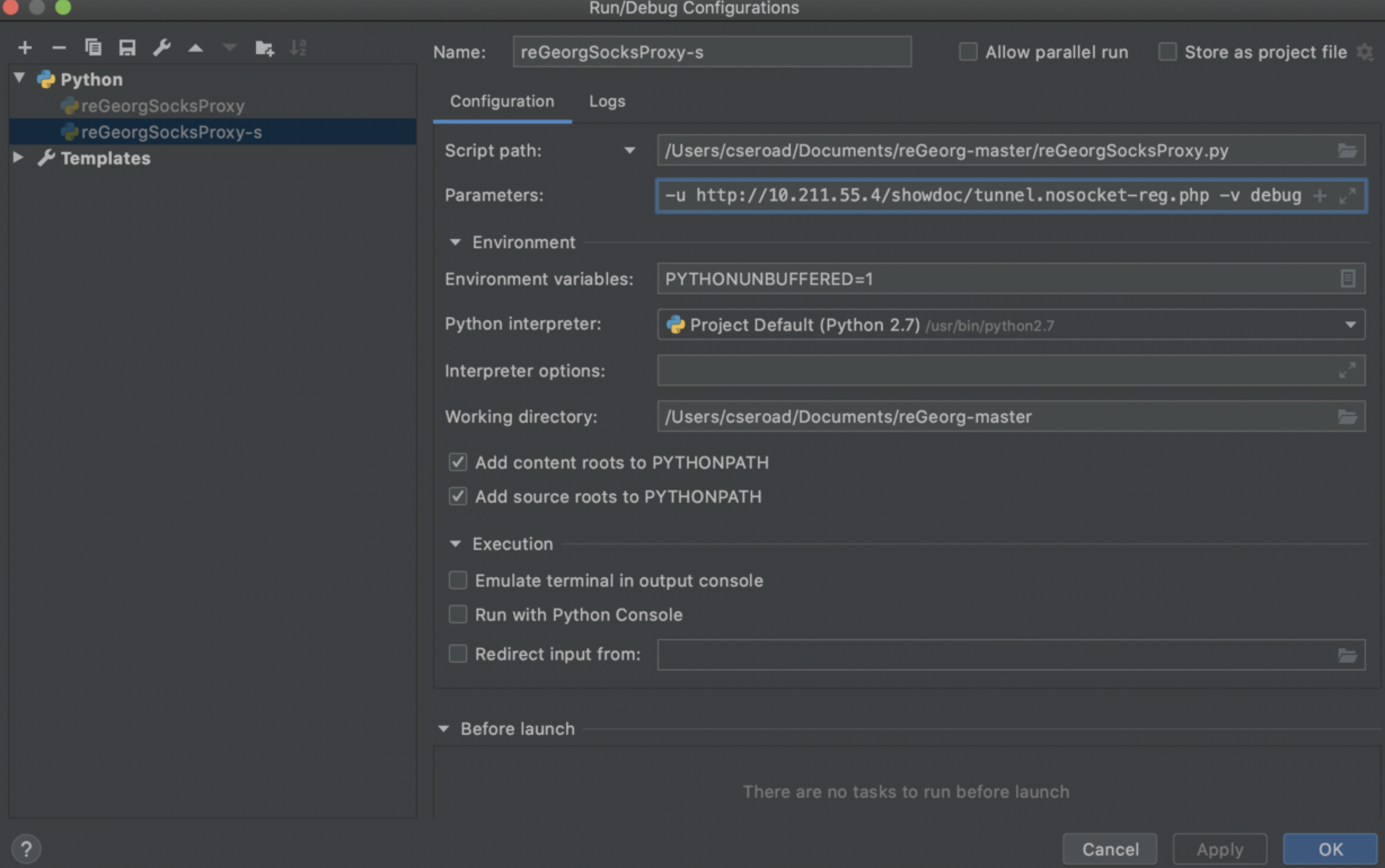

reGeorg简要分析 – 作者:CSeroad

前言在某次实战中使用reGeorg代理工具时,出现了很多问题,带着这些疑问我打算简单分析一下reGeorg。环境搭建我这里先以虚拟机phpstudy环境为靶机,用proxifier设置代理程序,pycharm设置reGeor...