排序

2.7 漏洞挖掘 · 物联网安全

漏洞挖掘 前言 当了解了智能硬件的各个方面的知识点,可以正式开始硬件漏洞挖掘。 相关推荐: 5.2 机械锁具 · 物联网安全机械锁具 在我国,根据公安部门在1994年颁布的 GA/T73-94 《机械防盗锁...

2.1 简介 · 物联网安全

简介 本章主要介绍硬件安全分析的内容,包括基础电路分析、串口调试、JTAG 调试,固件的提取和逆向等。 相关推荐: 2.5.2 JTAG调试 · 物联网安全JTAG调试 前言 JTAG(Joint Test Action Group;...

3.1.2 无线安全的现状 · 物联网安全

无线电安全的趋势 相关推荐: 2.6 硬件修改 · 物联网安全硬件修改 硬件的修改是在物理层,根据不同的需求进行针对性的修改,比如更换芯片、修改部分电路、更换部分元器件等等,俗称硬改,针对硬...

3.3 Bluetooth安全 · 物联网安全

Bluetooth安全 蓝牙技术概述 蓝牙(Bluetooth),一种无线技术标准,用来让固定与移动设备,在短距离间交换数据,以形成个人局域网(PAN)。其使用短波特高频(UHF)无线电波,经由2.4至2.485 G...

2.5.1 串口调试 · 物联网安全

串口调试 前言 上节介绍了关于通过编程器直接读取芯片获取固件用来静态分析的一点思路,本篇将介绍通过 UART 串口来直接与机器交互,通过串口输出输入信息,做动态调试。 通用异步收发传输器(U...

5.1.1 锁具的介绍 · 物联网安全

锁具的介绍 机械锁 在我国,根据公安部门在1994年颁布的GA/T73-94《机械防盗锁》标准规定。从技术开启的时长来确定,防盗门锁分为两个等级:A级锁、B级锁,在民间因锁具企业的宣传造势,存在有...

5. 锁具安全 · 物联网安全

锁具安全 从原始公有制的瓦解到私有制意识的萌芽,人类社会逐渐从愚昧走向了文明,而伴随着私有制的诞生,锁具也应运而生,作为保护私有财产的重要手段,锁具随着文明的发展,也走过了5000个年...

附录 · 物联网安全

附录 相关推荐: 3.5.1 使用YARD Stick One重放信号 · 物联网安全使用 YARD Stick One 进行重放信号 YARD Stick One 是一款低于 1 GHz 以下的 USB 无线收发器,基于德州仪器(TI)CC1111。它与 ...

3.2 Wi-Fi 安全 · 物联网安全

Wi-Fi安全 Wi-Fi与802.11标准 Wi-Fi(wireless fidelity 的缩写),又称“无线热点”或“无线网络”,是Wi-Fi联盟的商标,一个基于IEEE 802.11标准的无线局域网技术。 Wi-Fi以IEEE 802.11为标准...

3.6.2 LoRa通信 · 物联网安全

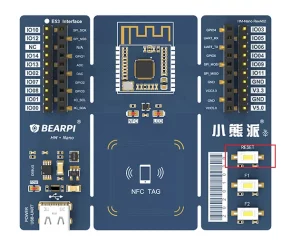

LoRa通信 准备LoRa模块两个(SX1262 686、915MHz 160mW LoRa无线模块) 图 1.4.6.2.1 - image-20210108153314749 首先进入WOR模式进行配置,设置信道为65,频率为915.125MHz,发送方和接收发...