搜索精彩内容

包含"eset Windows"的全部内容

ModSecurity OWASP核心规则集的两种配置模式 – 作者:wangzi2049

本文主要介绍OWASP核心规则集的两种配置模式。 OWASP规则的官方Github地址:https://github.com/coreruleset/coreruleset。 OWASP V3版本核心规则集目前支持两种配置模式: 异常评分模式(默认...

Winnti Group新变体分析 – 作者:Kriston

2020年2月发现Winnti Group新的模块化后门PipeMon。其主要目标是韩国和台湾多人在线游戏和视频公司,恶意软件可发起对供应链的攻击。攻击者可在发行的游戏中植入木马,或攻击游戏服务器,利用游...

高级威胁:Ramsay恶意软件针对隔离网络的攻击技术分析 – 作者:腾讯电脑管家

近期,国外安全公司ESET发布了恶意软件Ramsay针对物理隔离网络的攻击报告,本文针对该物理隔离网络的一些攻击进行技术层面的分析。一、背景 近期,国外安全公司ESET发布了恶意软件Ramsay针对物...

内网渗透:dll劫持权限维持研究 – 作者:LDrakura

本文所采用技术,仅用来实现自定义功能,适用场景仅为授权的测试中进行权限维持或为个人电脑添加定制化功能,如:启动QQ同时启动计算器,方便实用~ *本文仅限技术研究与讨论,严禁用于非法用途...

Kvasir-CTF靶机实战 – 作者:陌度

下载地址 https://download.vulnhub.com/kvasir/kvasir1.tar 实战演练 查找靶机IP 扫描靶机开放端口 这个靶机只开放了80端口,浏览器打开80端口 遇见输入框第一次时间就要看有没有SQL注入 看...

南亚APT团伙“摩诃草”近期频繁针对周边国家和地区的攻击活动分析 – 作者:奇安信威胁情报中心

概述 “摩诃草”APT团伙(APT-C-09),又称HangOver、VICEROY TIGER、The Dropping Elephant、Patchwork,是一个来自于南亚地区的境外APT组织,该团伙已持续活跃了超过8年时间。“摩诃草”最早...

观赏某大佬分析病毒后的一次复现分析 – 作者:倚栏静听细雨

一、样本简介及行为检测 样本伪装成了eset的升级程序 图标如下 由于再分析之初对样本行为不太清楚,这里需要用到相应的行为检测工具,此类工具有火绒剑,systracer,Procmon,Sysmon等,这里我...

疑似白象APT组织最新攻击武器分析 – 作者:Threatbook

TAG:高级可持续攻击、白象、摩诃草、Patchwork、巴基斯坦、Bozok RAT TLP:白(报告使用及转发不受限制) 日期:2020-07-08 概述 PatchWork, 又名摩诃草、白象、hangOver、VICEROY TIGER、Th...

win2008-2012安全加固脚本 – 作者:zhaogangme

发现在网上的很多关于安全加固的脚本都不是很全,这里在此总结了一下,有不对或缺少的欢迎大家建言。废话不多说,直接上干货,下面是bat脚本。 rem ++++++++++++++++++++++++++++++++++++++++++...

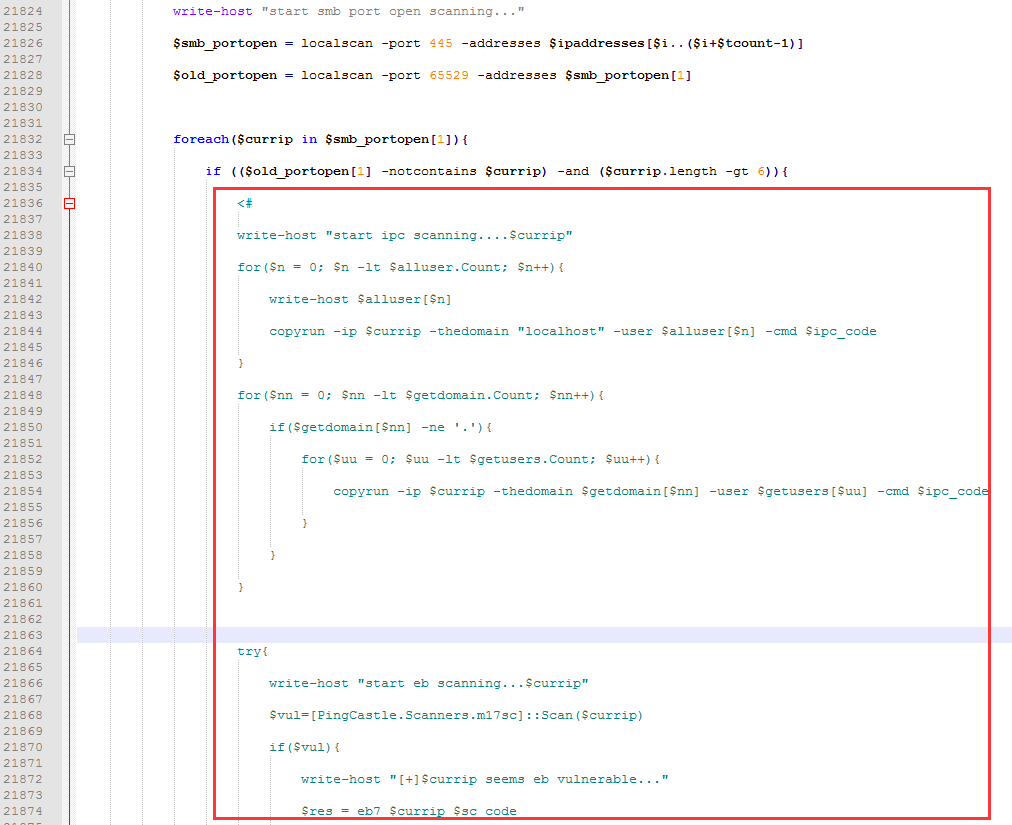

永恒之蓝下载器最新变种重启EXE文件攻击,新变种已感染1.5万台服务器 – 作者:腾讯电脑管家

一、背景 腾讯安全威胁情报中心检测到永恒之蓝下载器木马再次出现新变种,此次变种利用Python打包EXE可执行文件进行攻击,该组织曾在2018年底使用过类似手法。腾讯安全大数据监测数据显示,永恒...