搜索精彩内容

包含"password manager"的全部内容

等保2.0涉及的Apache Tomcat中间件(上) – 作者:等保不好做啊

这里就谈谈等保2.0要求,对应到Apache Tomcat中间件的一些条款要求。 安装步骤略过,我们直接看等保中涉及的一些参数。 首先,做测评的时候我们先要记录相应的软件版本: 查看版本,在tomcat目...

内网横向移动研究:获取域内单机密码与Hash – 作者:MrAnonymous

横向移动在内网渗透中,当攻击者获取到内网某台机器的控制权后,会以被攻陷的主机为跳板,通过收集域内凭证等各种方法,访问域内其他机器,进一步扩大资产范围。通过此类手段,攻击者最终可能获...

Java安全编码之SQL注入 – 作者:云影实验室

随着互联网的发展,Java语言在金融服务业、电子商务、大数据技术等方面的应用极其广泛。Java安全编码规范早已成为SDL中不可或缺的一部分。本文以Java项目广泛采用的两个框架Hibernate和MyBatis ...

渗透测试指南(六)渗透测试工具集 – 作者:nobodyshome

渗透测试指南系列文章内容纲要:第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机...

纯萌新,刚接触不到一个月 – 作者:24kBACK

将自己用到的命令你个分享出来,希望大家给补充一下 -----------------------------------------------------------------------------------------------------------------------------------...

weblogic前台任意文件读取+任意文件读取漏洞复现 – 作者:掌控安全一HK13

今天看了下vulhub里的weblogic任意文件读取漏洞获取密码+后台任意上传war包很有趣在这里复现下。漏洞环境一个weblogic环境,其后台存在一个弱口令,并且前台存在任意文件读取漏洞。分别通过这两...

渗透测试指南(八)基于本地主机和物理的利用 – 作者:nobodyshome

渗透测试指南系列文章内容纲要第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机和...

“防”字当头,第三方脚本的安全风险与应对方式 – 作者:alexo0

本文作者:孟焯(Akamai大中华区高级售前技术顾问)新冠肺炎疫情带来的大量不确定性正让人们越发依赖数字化工具,并使远程办公、学习、购物、娱乐等生活方式变为常态,随着人们对互联网的依赖达...

Oracle数据库基线核查(等保二级,适合自查) – 作者:fu福lin林

一、身份鉴别1.1应提供用户身份标识唯一和鉴别信息复杂度检查功能,保证应用系统中不存在重复用户身份标识,身份鉴别信息不易被冒用a)应对数据库系统的用户进行身份标识和鉴别;测评方法及步骤...

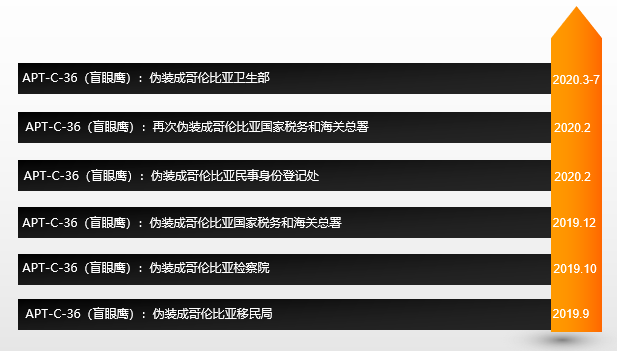

盲眼鹰APT组织最新攻击活动完全分析 – 作者:ADLab

一 概述启明星辰ADLab实验室在近几个月内,通过威胁情报检测系统接连捕获到多起针对哥伦比亚国家的政府部门,金融、银行、保险等行业及卫生和制药机构发起的钓鱼邮件定向攻击。攻击者以“冠状病...