搜索精彩内容

包含"svchost.exe"的全部内容

窃取终端数据成本低,谨防Formbook恶意软件入侵窃密 – 作者:深信服千里目安全实验室

背景概述科学技术的高速发展,带来了大量的商业发展机会,同时也为终端安全带来巨大的挑战。近日,深信服终端安全团队捕获了Formbook样本病毒。这是一款著名的商业恶意软件,自2016以来在黑客论...

伪造盗版软件传播的窃密样本分析 – 作者:antiylab

1、概述近日,安天CERT监测到黑产组织利用伪造的盗版软件下载网站分发多个恶意程序的窃密攻击行动,目前共监测伪造相关虚假盗版(破解)软件数百个,我国已有近千台设备受其感染。虽然攻击者伪...

Metasploit使用 – 作者:Cen256

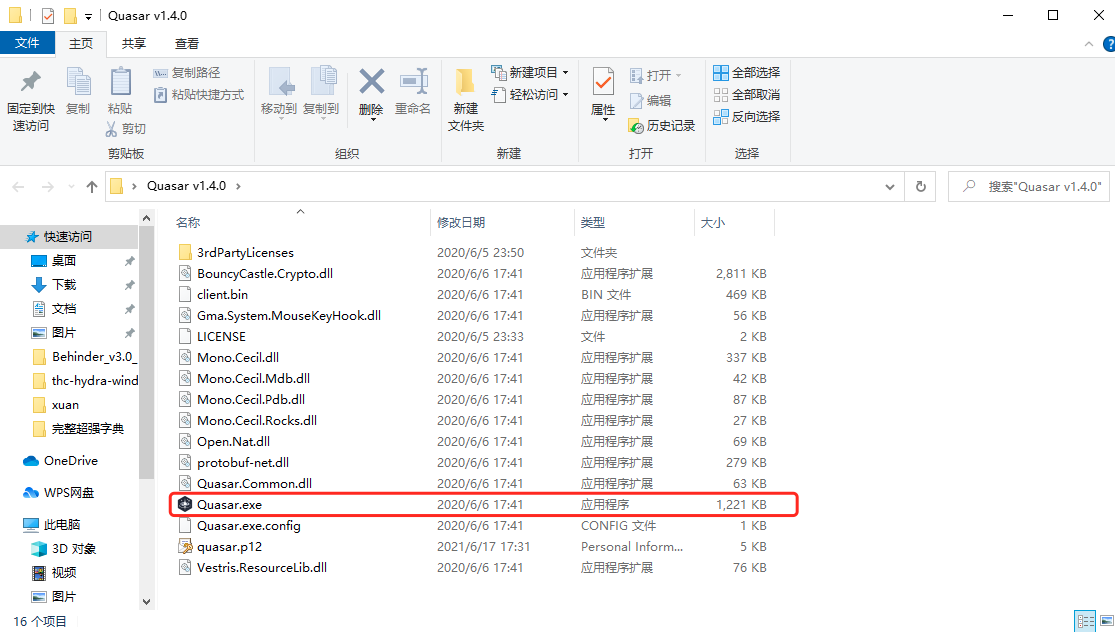

*本工具仅供技术分享、交流讨论,严禁用于非法用途。Quasar使用Quasar是一个简易的木马管理工具https://github.com/quasar/Quasar/releases/tag/v1.4.0这里可以先下载,之后运行Quasar.exe启动...

“毒群”家族:伪装破解软件站,勒索、窃密组团来袭 – 作者:安全豹

概述近期,金山毒霸捕风系统监控到STOP勒索病毒、SilentFade变种、Vidar窃密木马等多个国外病毒家族活跃度均出现上涨趋势,且感染用户存在较高的重合度。通过安全数据关联分析,我们发现传播母...

“兵不厌诈”?漏洞还是那些漏洞,攻击技术却层出不穷 – 作者:空城handsome

如今每天都能发现超过55万个新的恶意软件样本,企业如何避免系统漏洞暴露在这些网络威胁中成为了工作中的重中之重。尽管如此,许多人仍然让自己暴露在了风险之中。0day攻击的漏洞利用让人比较头...

海莲花样本追踪与分析(一) – 作者:bbbbbbig

一.前言最近精力比较充沛,也很久没有跟新了,近期在和大佬一起学习二进制安全,在这里分享一下近期成果。后续会针对海莲花的样本进行一些分享,欢迎各位大佬骚扰、指正。二.分析情况2.1 互斥量...

内网渗透测试:获取远程桌面连接记录与 RDP 凭据 – 作者:MrAnonymous

系列文章:《内网渗透测试:初探远程桌面的安全问题》《内网渗透测试:登录远程桌面的别样姿势》《内网渗透测试:基于文件传输的 RDP 反向攻击》前言Windows 远程桌面是用于管理 Windows 服务器...

蓝队:mimikatz之日志攻防 – 作者:sec875

前置知识windows vista 以前系统 日志信息日志扩展名:.evtx三个主要日志:安全事件 应用事件 系统事件位置:C:\Windows\System32\configwindows vista+ 及以后系统 日志文件与类型分类更多。主...

实战病毒木马之二——WannaMine3.0病毒事件处理报告

网络工程师在防火墙IPS日志分析中发现异常流量,主要表现为172.16.101.13服务器频繁向192.168.16.78的445端口发起SMB连接。