搜索精彩内容

包含"lock the pc"的全部内容

使用IDA处理U-Boot二进制流文件 – 作者:Knownsec知道创宇

最近在研究IoT设备的过程中遇到一种情况。一个IoT设备,官方不提供固件包,网上也搜不到相关的固件包,所以我从flash中直接读取。因为系统是VxWorks,能看到flash布局,所以能很容易把uboot/fir...

“海莲花”(OceanLotus)2019年针对中国攻击活动汇总 – 作者:腾讯电脑管家

一、概述'海莲花'(又名APT32、OceanLotus),被认为是来自越南的APT攻击组织,自2012年活跃以来,一直针对中国大陆的敏感目标进行攻击活动,是近几年来针对中国大陆进行攻击活动最活跃的APT攻...

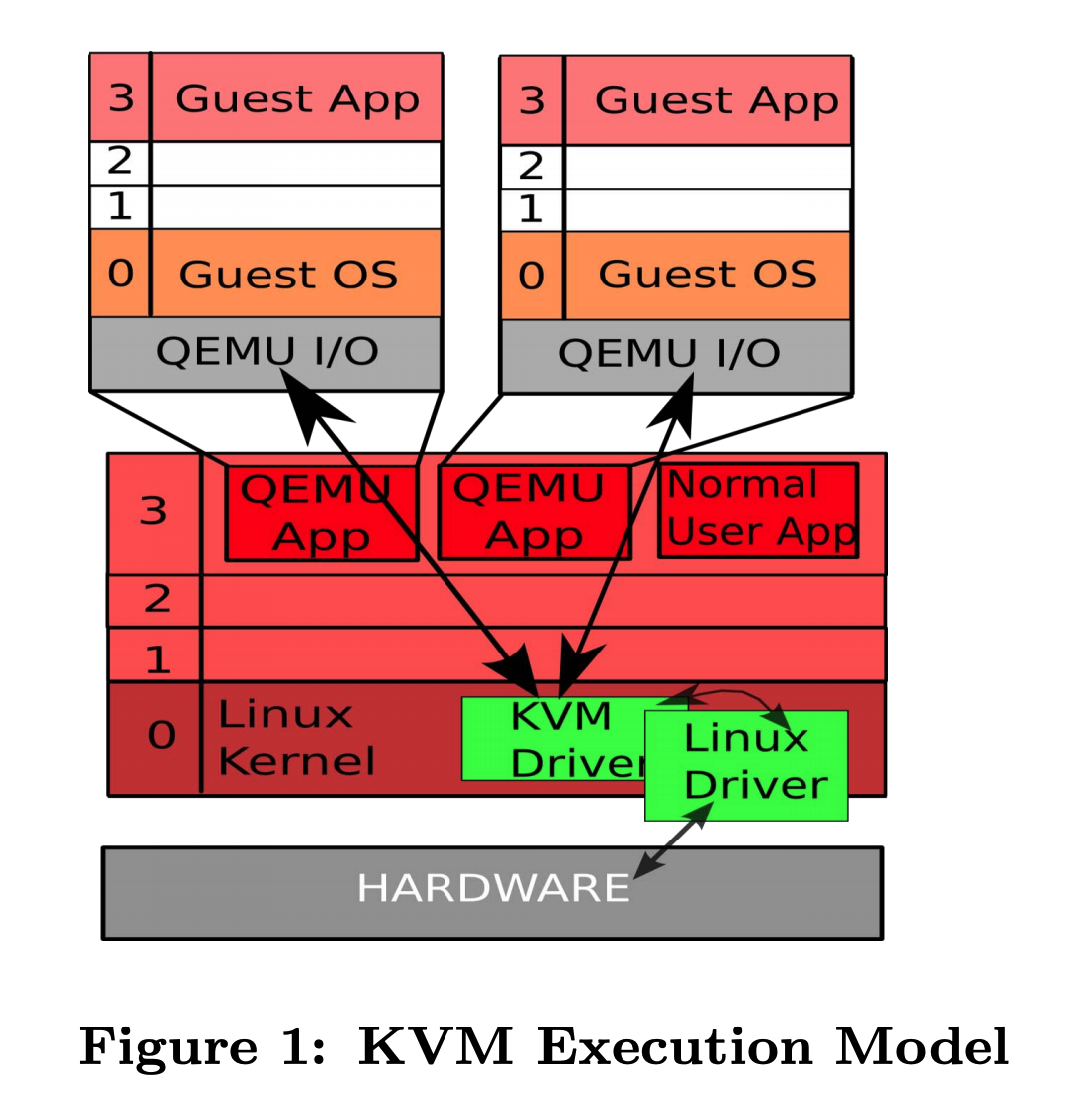

KVMSEC:一个Linux内核虚拟机的安全扩展 – 作者:c9t9h5

一、摘要以虚拟化PC为应用的数据中心服务器群增长很快。本文介绍的这个架构,优点是增加全局系统安全。在这篇论文中,我们提出一个结构叫:KvmSec,它是Linux内核虚拟机的扩展,目标是增加客户...

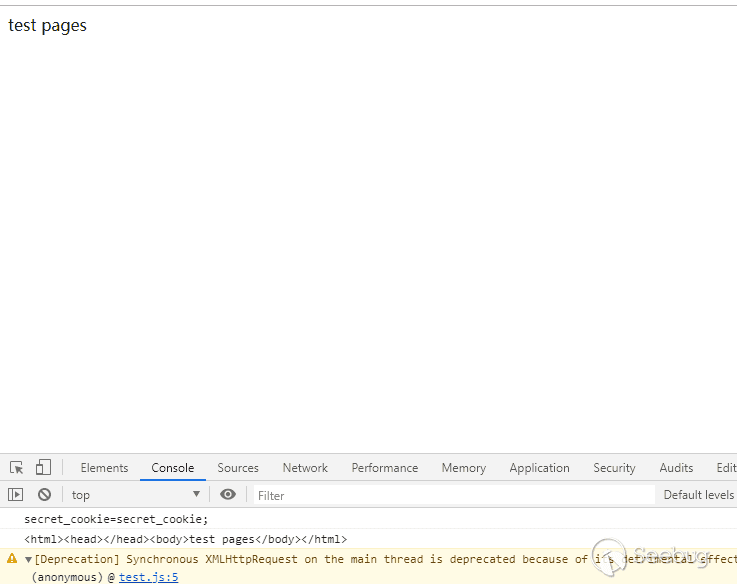

从0开始入门Chrome Ext安全(二):安全的Chrome Ext – 作者:知道创宇404实验室

在2019年初,微软正式选择了Chromium作为默认浏览器,并放弃edge的发展。并在19年4月8日,Edge正式放出了基于Chromium开发的Edge Dev浏览器,并提供了兼容Chrome Ext的配套插件管理。再加上国内...

APT29分析报告 – 作者:LordCasser

简介APT29是威胁组织,已被归于俄罗斯政府情报组织,APT29至少从2008年开始运作,具有YTTRIUM、The Dukes、Cozy Duke、Cozy Bear、Office Monkeys等别名。主要攻击目标为美国和东欧的一些国家。...

由HTTPS抓包引发的一系列思考 – 作者:True521

前言在渗透测试过程中,必不可少的操作就是使用BurpSuite、Fildder等抓包工具对应用程序的数据包进行拦截、观察和篡改。那么问题来了——对于使用HTTPS协议的站点,在BurpSuite中拦截到的数据包...

Gafgyt家族物联网僵尸网络家族分析 – 作者:cyberti

背景随着IOT(物联网)设备被越来越多的使用,互联网上针对IOT设备的攻击也在日益增加。相对于对传统终端安全性的重视程度,如各种杀软,终端检测,防火墙的使用,个人及企业用户对IOT设备的安...

SELinux系统安全策略及其配置分析 – 作者:c9t9h5

一、引言SELinux的全称是Security Enhanced Linux,是由美国国家安全部National Security Agency领导开发的GPL项目,于2001年3月发布,它是在Linux内核实现了灵活的和细粒度的非自主存取控制,...

FreeBuf早报 | Elasticsearch 27亿数据泄露;一种新的勒索软件针对欧洲和美国的公司;网络钓鱼活动使用恶意Office 365应用 – 作者:shidongqi

【全球动态】1.FBI建议人们慎重连接公共Wi-Fi并注意线上购物安全作为“技术星期二”的一部分,美国联邦调查局(FBI)刚刚向大家发出了一条建议 —— 在连接公共 Wi-Fi 网络的时候,请慎重决定是...

下一代网络隔离方案:自适应微隔离应该如何设计? – 作者:安全狗safedog

什么是微隔离?随着云计算、虚拟化技术的快速发展,越来越多企业将数据与业务迁移到云计算环境。包含有敏感数据和业务的云计算工作负载,在云环境下网络边界变得模糊,传统防火墙、WAF、IPS等端...