搜索精彩内容

包含"hash"的全部内容

PowerShell Empire实战入门篇 – 作者:FK_T

*本文原创作者:FK_T,本文属FreeBuf原创奖励计划,未经许可禁止转载 前言PowerShsell Empire中文简称 '帝国' ,可能大多数只听说过这款内网渗透神器,针对windows系统平台而打造的一款渗透...

从外网代码审计到三层内网各种漏洞拿到域控 – 作者:211124332

前言本次靶场要求:提示: http://www.cocat.cc/web.zip四个root.txt分别在四台机子用户目录下拿到三个及格拿下四个满分代码审计 Getshell首先是一个站:cocat.cc通过提示把它的备份文件下载到...

心动的WiFi——WiFi爆破学习记录 – 作者:李志宽666

前言:看着附近的WIFI,灵机一动,上网搜索了一下教程于是决定做一个试验。在此记录一下试验过程和结果,仅作为学习记录。试验环境:台式机Kali虚拟机无线网卡菜鸡一只试验过程:一、无线网...

内网渗透基石篇 | 域内横向移动分析及防御(上) – 作者:pony686

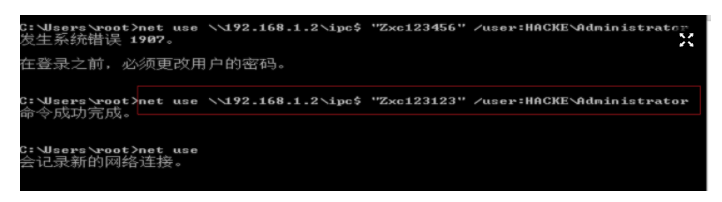

前言:你的自信是因为你没见过世面,因为你没有和真正的高手对决过。一、简介域内横向移动技术就是在复杂的内网攻击中被广泛使用的一种技术,尤其是在高级持续威胁中。攻击者会利用该技术,以被...

从一道CTF题目看Gopher攻击MySql – 作者:undef1ned

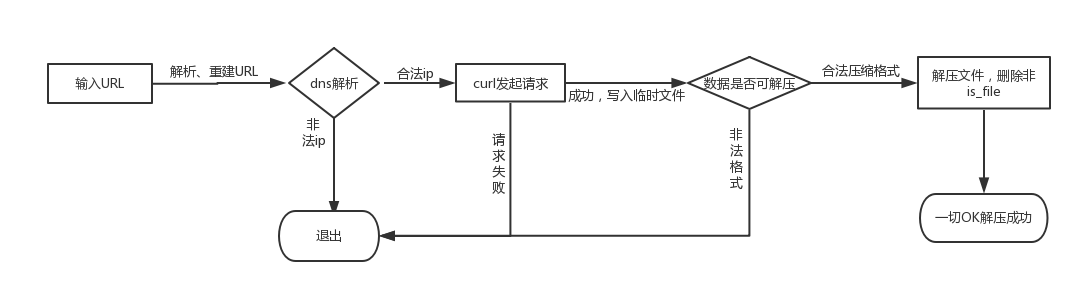

前言虽然比赛过程中没做出来,结束后仔细研究了一下。感觉很有意思,分享给大家。再次体会到重要的不是结果,而是研究的过程。题目简介34c3CTF web中的extract0r。题中的目是一个安全解压服务,...

开源安全情报引擎Critical Stack使用入门 – 作者:yysecurity

前言:笔者曾参与恶意IP库(IP画像)建设工作,恶意IP库的建立和完善,在初期确实有效的支援了安全运维工作,包括攻击流量黑名单,入侵检测与溯源等,但在建设的中后期逐渐暴露了一些问题: ...

卡巴斯基应急响应指南分享 – 作者:Byeol1

伴随着信息化时代的飞速跃进,计算机信息系统和网络已经延伸到国民生活的方方面面,并在社会中占据着无可替代的重要地位。而这其中潜藏的危险的也在日益凸显。2017年国家发布施行《中华人民共和...

Linux SSH密码暴力破解技术及攻防实战 – 作者:simeon

*本文原创作者:simeon,本文属FreeBuf原创奖励计划,未经许可禁止转载对于Linux操作系统来说,一般通过VNC、Teamviewer和SSH等工具来进行远程管理,SSH是 Secure Shell的缩写,由IETF的网络小...

黑客游戏| Owasp juice shop 终极篇 – 作者:漏斗社区

0x01 前言继续上一篇的内容,往下闯关。这篇将是最后一篇,有兴趣的小伙伴可以看一下整个系列:第一篇:黑客游戏| Owasp juice shop (一)第二篇:黑客游戏| Owasp juice shop (二)第三篇:黑客...

ElastAlert监控日志告警Web攻击行为 – 作者:shystartree

*本文作者:shystartree,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。由于公司需要监控web攻击行为,而因某些原因搭不了waf,才不得不用ElastAlert进行告警,此为前提。一、ELK安装Elasti...