搜索精彩内容

包含"eset Windows"的全部内容

正确的上网方式:软路由入门指南 – 作者:Push丶EAX

前言对于程序员们来说,一台多功能的路由器是提升生产力的有力武器。除了某些网站的加速之外,还可以在路由器上运行Frp/Ngrok、组建NAS、挂机BT下载/百度云下载等等。这些功能,在普通的家用路...

Mykings僵尸网络新变种通过PcShare远程控制,已感染超5万台电脑挖矿 – 作者:腾讯电脑管家

一、背景腾讯安全威胁情报中心检测到Mykings挖矿僵尸网络变种木马,更新后的Mykings会在被感染系统安装开源远程控制木马PcShare,对受害电脑进行远程控制:可进行操作文件、服务、注册表、进程...

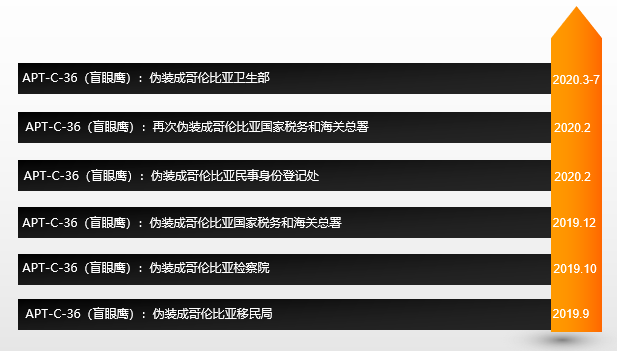

盲眼鹰APT组织最新攻击活动完全分析 – 作者:ADLab

一 概述启明星辰ADLab实验室在近几个月内,通过威胁情报检测系统接连捕获到多起针对哥伦比亚国家的政府部门,金融、银行、保险等行业及卫生和制药机构发起的钓鱼邮件定向攻击。攻击者以“冠状病...

熬夜打CS吧 – 作者:yedada

免责声明:本文提及的安全环境、工具和方法等仅供试用及教学用途,禁止非法使用,请与24小时内删除!通宵值班多煎熬啊,一起组队CS吧。前期准备:Windows服务器,kali,CS 4.0、frp一、frpWindo...

内网渗透测试:内网横向移动基础总结 – 作者:MrAnonymous

横向移动在内网渗透中,当攻击者获取到内网某台机器的控制权后,会以被攻陷的主机为跳板,通过收集域内凭证等各种方法,访问域内其他机器,进一步扩大资产范围。通过此类手段,攻击者最终可能获...

I Am The King恶意软件家族分析 – 作者:Kriston

2020年10月1日,DHS CISA发布了SlothfulMedia恶意软件家族信息;2018年6月,研究人员基于未知家庭恶意软件样本中的字符串发,布了名为IAmTheKing家族的第一份报告。本文主要对IAmTheKing恶意软...

攻防世界WEB(一) – 作者:tomyyyyy

攻防世界WEB攻防世界WEB1.baby_web2.Training-WWW-Robots3.unserialize34.Webphpunserialize5.php_rce6.Webphpinclude7.supersqli8.ics-069.warmup10.NewsCenter11.NaNNaNNaNNaN-Batman12.web21...

AV-Comparatives发布19款企业反病毒软件测试报告 – 作者:比特梵德中国

近日,AV-Comparatives发布了2020年度8月/9月企业反病毒软件的最新测试报告。来自19个安全供应商的产品参加了测试:Acronis,Avast,Bitdefender,Cisco,CrowdStrike,Cybereason,Elastic,ES...

万圣节前夜的狂欢 – 作者:Viswing

-美国政府机构首次明确将ComRAT和Zebrocy与俄罗斯的APT组织和网络间谍部门建立联系1 美国政府官方披露俄罗斯APT组织恶意软件在2020年万圣节前夜(10月30日),CYBERCOM,CISA和FBI的联合警报的推...

SSHD后门分析与团伙归类报告 – 作者:Threatbook

概要在很多 Linux 平台的应急响应过程中,发现很多系统中存在 sshd 后门,虽然 sshd 后门已经存在 10 余年,但是并没有公开资料讲解如何分析,因此多数安全人员不能发现 sshd 后门,更不清楚如...