搜索精彩内容

包含"kali"的全部内容

看我如何通过XSS获取经纬度 – 作者:Str3am

* 本文作者:Str3am,本文属FreeBuf原创奖励计划,未经许可禁止转载Let's do something interesting with XSS! 前段时间刷微信,在公众号@信安之路的推送里发现了一篇Bwapp的XSS文章,里面利...

Termux高级终端安装使用配置教程 – 作者:国光

* 本文作者:国光,本文属FreeBuf原创奖励计划,未经许可禁止转载简介Termux是一个Android下一个高级的终端模拟器,开源且不需要root,支持apt管理软件包,十分方便安装软件包,完美支持Python,P...

CTF实战 | Kioptrix(#3)靶机渗透测试 – 作者:D3ck

前记本文分为二个部分,第一部分是因为前面一篇文章已经开头写了Kioptrix_level_1的靶机,后面我们肯定是要接着干的,故出了leve_3的。(你肯定要问那level_2呢?那篇随缘随缘~~);第二部分是...

Linux下的字典生成工具Crunch,创造自己的专属字典 – 作者:romantickiller

Crunch是一种创建密码字典工具,按照指定的规则生成密码字典,可以灵活的制定自己的字典文件。使用Crunch工具生成的密码可以输出到屏幕,保存到文件、或另一个程序。由其在渗透测试需要爆...

Ghost Tunnel:适用于隔离网络的WiFi隐蔽传输通道 – 作者:qingxp9

一、前言Ghost Tunnel是一种可适用于隔离环境下的后门传输方式,可在用户无感知情况下对目标进行控制及信息回传(不创建或依赖于任何有线、无线网络,甚至不需要外插任何硬件模块)。在4月的HIT...

利用LLMNR结合PDF文件获取PC Hashes – 作者:biock

什么是LLMNR?LLMNR(Link-Local Multicast Name Resolution,链路本地多播名称解析)协议是一种基于DNS包格式的协议。它可以将主机名解析为IPv4和IPv6的IP地址。这样用户就可以直接使用主机名...

跟着大公司学数据安全架构之AWS&Google – 作者:mcvoodoo

近年来数据泄漏的事件层出不穷,网上可以搜到大量的数据泄漏新闻。从业者也都明白,数据泄漏只是一个结果,而原因有很多种,可能是一个越权漏洞,也可能是一个弱口令,有N种可能都会导致泄漏。...

端口转发流量操控工具总结 – 作者:tdcoming

运用情景: 在 Web 安全渗透测试经常会面临的一个问题,同时也是 Web 服务器加固方面一个很重要的部分,那就是 Web 服务器对外只开放一个 80 端口。Web 服务器的安全防护可以是操作系统的端...

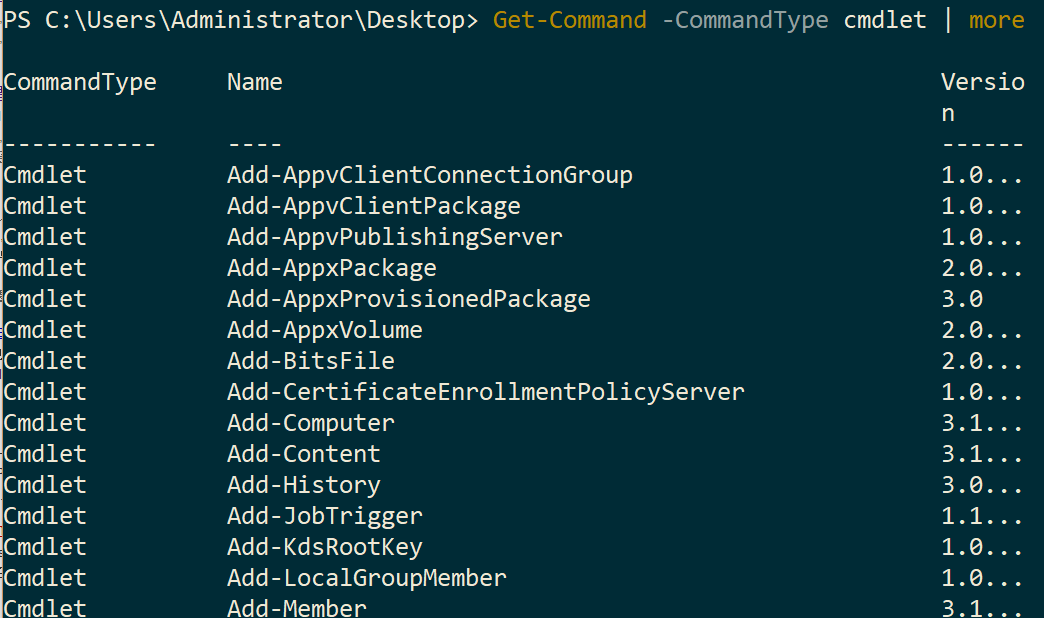

PowerShell的内网渗透之旅(一) – 作者:漏斗社区

内网渗透一直以来都是一个热门话题,试想在一个大型的内网环境下,当我们拿到了内网windows机器后,我们该如何通过他们去获取更多的所需资源,这就需要我们进行内网渗透了。然而在内网渗透中,...

Powershell内网渗透利器之PowerSploit – 作者:漏斗社区

0x00 过渡之前提到当在执行powershell脚本时,由于默认策略的缘故,是会报错的,因此也出现了几种逃过的情况:本地权限绕过:PowerShell.exe -ExecutionPolicy Bypass -File xxx.ps1,此外还可...