搜索精彩内容

包含"types"的全部内容

代码审计 | zzcms8.2 – 作者:Setup

红日安全「专注做安全技术的交流与传播 」安全知识|干货分享|学习策略红日安全出品|转载请注明来源文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途以...

路由器篡改固件添加后门 – 作者:Parad0x

路由器固件后门添加0X01前言上一篇文章内容介绍了如何使用Firmadyne进行固件仿真,Firmadyne底层基于QEMU虚拟机,该工具可以对整个固件包的系统架构进行仿真并运行固件,本文内容主要描述了对固...

Fastjson 小于等于1.2.66版本远程代码执行漏洞分析复现含4个Gadget利用Poc构造 – 作者:木子

一、事件背景近日,Fastjson发布了新版本1.2.67新增了autoType黑名单,在1.2.66及之前版本中存在大量通过JNDI注入绕过黑名单限制的而导致远程代码执行漏洞,远程攻击者可以通过构造的攻击代码触...

浅析Docker运行安全 – 作者:白河·愁

一、docker run 语法语法:docker run [OPTIONS] IMAGE [COMMAND] [ARG...] 二、 Docker 运行安全相关参数2.1 启用 AppArmorAppArmor 主要的作用是设置某个可执行程序的访问控制权限,可以限制...

渗透测试 | HTB-Luke实战 – 作者:Setup

—————— 昨日回顾 —————— 红日安全出品|转载请注明来源文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用任何人不得将其用于非法用途以及盈利等目的否则后果...

MITMPROXY 插件不完全食用指南 – 作者:YuIoPenA

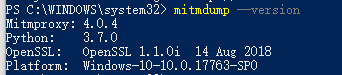

程序介绍Mitmproxy是一个开源的交互式的代理软件,基本上可以约等于Fiddler和没有各种渗透辅助插件的Burpsuie。安装方法Linux中:sudo pip3 install mitmproxy Macos中(可是我没有mac):brew ...

手把手用C++解密Chrome80版本数据库 – 作者:hijacking

谷歌浏览器Google Chrome 80正式版例行更新详细版本80.0.3987.163。Google Chrome浏览器又称谷歌浏览器采用Chromium内核全球最受欢迎的免费网页浏览器追求速度、隐私安全的网络浏览器。先说下吧...

使用Miasm分析Shellcode – 作者:周大涛

Shellcode是一个有趣的东西,我一直想使用miasm来学习很久了(因为几年前我在SSTIC上看到了第一次演讲),现在,我终于可以在这个新冠的夜晚里学习了。 Linux Shellcode 让我们从Linux sh...

Liferay portal java反序列化漏洞分析 – 作者:MrCoding

前言: 最近liferay portal被爆了一个json的反序列化漏洞,本着学习的态度准备研究一番,于是搭建了低版本环境,顺手搜了下readObject函数,意外发现TunnelServlet存在java反序列化漏洞,想...

ret2syscall原理详解与实例分析 – 作者:菜鸡CaiH

对于初学pwn的同学来说,在学习ret2syscall的时候,看到其原理为“控制程序执行系统调用,获取 shell”,那么怎么理解“控制程序执行系统调用,获取 shell”这句话呢?0x01 背景知识1、rop:...