搜索精彩内容

包含"ask ai"的全部内容

“贪狼”Rootkit僵尸家族再度活跃:挖矿+DDOS+劫持+暗刷 – 作者:安全豹

概述“Ghost”盗版系统和系统激活工具一直都是国内病毒传播的重要渠道之一,尤其以Rootkit/Bootkit类型的顽固病毒居多,此类病毒安装普遍早于安全软件,大多会通过内核层来隐藏保护自身模块,并...

FACT:一款固件类比分析测试平台 – 作者:Murkfox

0x01 工具简介1.FACT 全称 Firmware Analysis and Comparison Tool 是一个拥有WEB端的自动化固件测试平台。2.旨在自动执行固件安全分析(路由器,物联网,UEFI,网络摄像头,无人驾驶飞机.........

曝光iOS上架购买现包招聘技术员上架全套路,开发者必看 – 作者:ioszhifu88

导读:声明一下,由于这些骗子中介被我曝光帖子后,已经严重的让它们骗不到开发者了,所以花钱请论坛管理员作弊删除了我的帖子,我已经备份了论坛内容,所以删的掉我的帖子却删不掉我的精神。让...

全球机场无线密码地图 – 作者:mcvoodoo

一、app:https://itunes.apple.com/us/app/wifox/id1130542083?mt=8https://play.google.com/store/apps/details?id=com.foxnomad.wifox.wifox不过要钱。免费的:https://foxnomad.com/2016/04/...

“撬锁”实战:绕过云锁提权某游戏私服 – 作者:道恩先生666

严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。前言朋友给我了我一个游戏私服的shell,说是提权不下服务器,让我帮忙看看。本文仅为大家提供一个思路,这个方法可能很多人知道但是并...

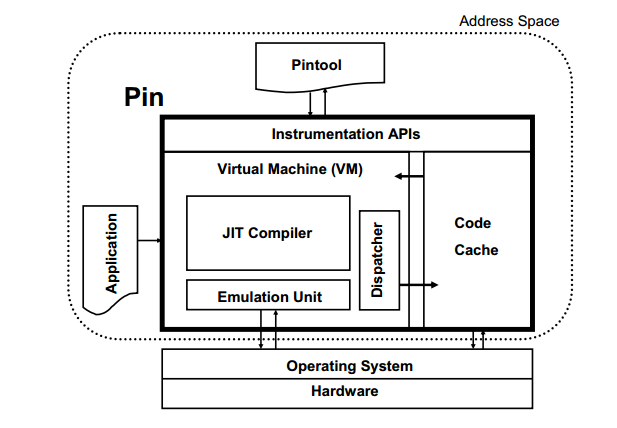

利用Intel Pin和IDA实现代码跟踪 – 作者:无。

*本文原创作者:无。,本文属FreeBuf原创奖励计划,未经许可禁止转载多数调试器都有一个代码跟踪(Trace)功能,可以记录程序运行时执行过的命令,有助于调试工具的使用者弄清代码的执行流程,但...

后渗透阶段的权限维持(Windows篇) – 作者:Hiton1

前言当我们在渗透过程中通过漏洞获取到目标主机权限后,往往会因为服务器管理员发现和修补漏洞而导致对服务器权限的丢失,所以权限维持就显得很重要了。在windows主机中,我总结了下面几种权限...

利用PMKID破解PSK的实际测试与影响评估 – 作者:qingxp9

*本文原创作者:qingxp9,本文属FreeBuf原创奖励计划,未经许可禁止转载在2018年8月4日,一位研究员在hashcat论坛中发布了一篇帖子,表示他研究WPA3协议密码破解方法的过程中,发现了一个针对WP...

大数据时代下的隐私保护(三) – 作者:百度安全实验室

1.引言在大数据时代,数据带来了巨大价值的同时,也带来了用户隐私保护方面的难题,如何在大数据开发应用的过程中保护用户隐私和防止敏感信息泄露成为新的挑战。我们的大数据隐私保护系列文章的...

“心跳助手”暗藏玄机,”双生花”暗刷木马家族借尸还魂 – 作者:安全豹

概述近期,金山毒霸安全实验室通过“捕风”威胁感知系统的监控数据,追踪发现一款名为“心跳助手”的安卓手游模拟器软件暗藏流量暗刷类病毒。比较特别的是,病毒宿主进程被同时嵌入两套流量暗刷...