搜索精彩内容

包含"no cm JM fb"的全部内容

冰蝎2和3及哥斯拉Godzilla特征分析 – 作者:Vendetta2

冰蝎2冰蝎是一款基于Java开发的动态加密通信流量的新型Webshell客户端。冰蝎工具通信原理冰蝎的通信过程可以分为两个阶段:密钥协商加密传输1)第一阶段-密钥协商a.php攻击者通过GET方式请求服...

Couchdb 任意命令执行漏洞复现 – 作者:m0cun10

Couchdb 任意命令执行漏洞(CVE-2017-12636)Port : 5984Apache CouchDB 是一个开源数据库,专注于易用性和成为 '完全拥抱 web 的数据库'。CouchDB 会默认会在 5984 端口开放 Restful 的 API 接...

红队基操系列:流量代理、免杀钓鱼 – 作者:P1cker

本次渗透测试初衷是自建靶场,研究下内网流量代理及免杀马钓鱼,初步测试完后索性多做几步,形成一个较为完整的全流程渗透过程。郑重申明:本文分享的所有信息技术仅用于学习教育之目的,所有攻...

挖洞经验 | 利用Oculus网站XSS漏洞实现对Facebook和Oculus用户的账户劫持 – 作者:clouds

该Writeup涉及Facebook旗下VR穿戴公司Oculus论坛forums.oculusvr.com,攻击者利用其存在的XSS漏洞可以窃取受害者登录Oculus官网时的访问令牌(Access Token),以此实现对Facebook和关联Oculus用...

Linux Buffer Overflow之crossfire实战案例 – 作者:yidaofeiliu

环境准备kali虚拟机 kali-linux-2020.4-vmware-i386漏洞程序 crossfire.tar.gzEvans Debugger(edb):apt-get install edb-debugger ,kali下可能需要编辑/etc/apt/sources.list添加源,apt-get up...

intense靶场-获取User权限 – 作者:shuteer

出品|MS08067实验室(www.ms08067.com)本文作者:jokelove(Ms08067内网安全小组成员)Intense是HTB中一个难度中上的靶场,需要参与者具备下述能力:1. Python源码审计2. SQL注入原理3. SNMP...

伪装者活动:针对Telegram特定用户的攻击 – 作者:安全豹

近期毒霸安全团队通过“捕风”威胁感知系统捕获一类新的Gh0st远控木马变种,该木马变种通过虚假的Telegram的安装程序从而给用户电脑植入后门。此类远控木马是Gh0st远控木马修改而成,具有较强的...

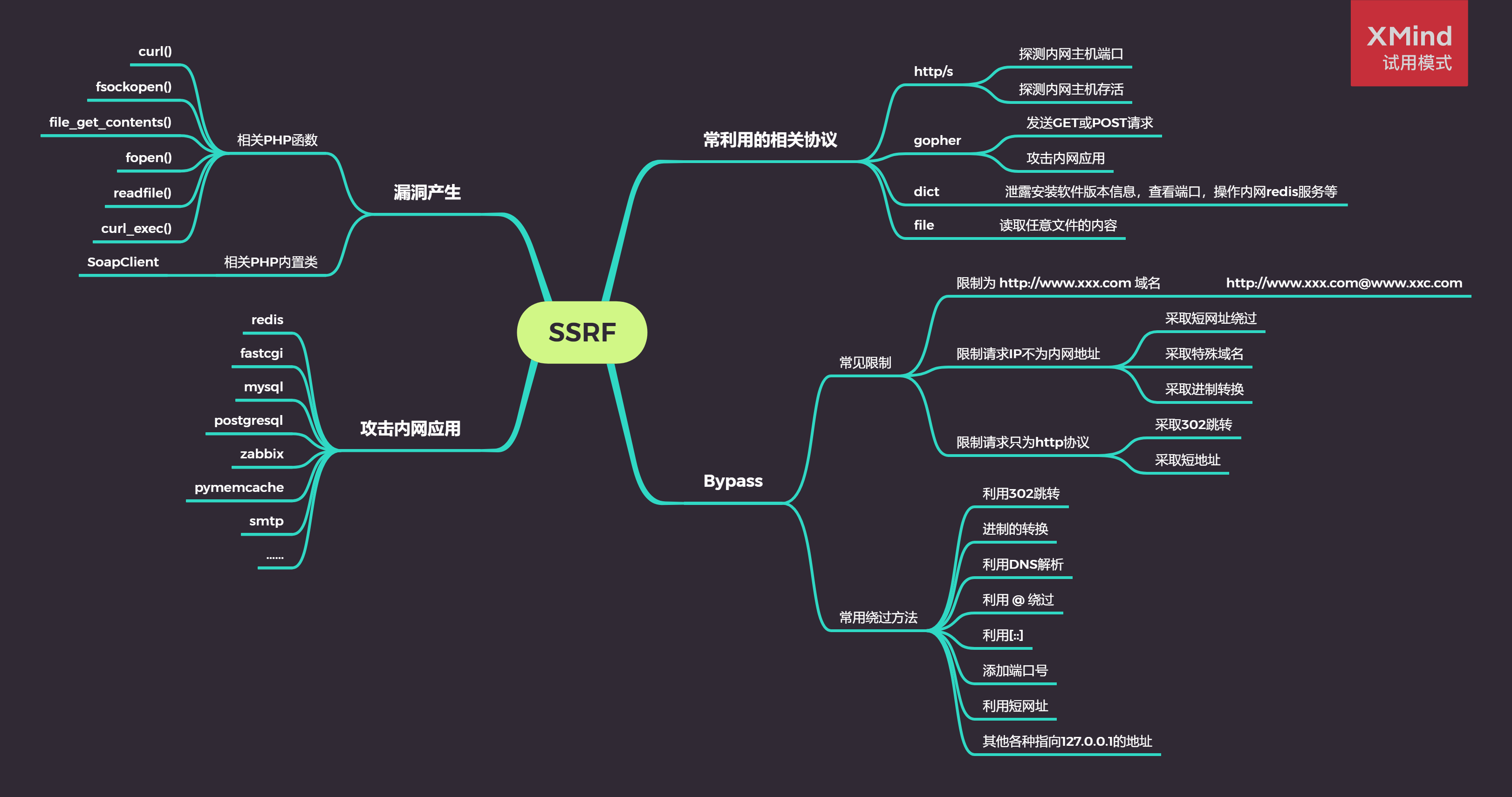

CTF SSRF 漏洞从0到1 – 作者:MrAnonymous

FreeBuf停更好久,我都忘了自己还有一个FreeBuf账号了,嘿嘿,你们信吗?在最近一段时间的CTF中,感觉SSRF的题型又多了起来。SSRF这个漏洞也是我自己最喜欢的一个漏洞了,趁寒假没事干,便写了...

C2的几种常见的流量特征举例总结。 – 作者:xuejilinhan

前言:以下为几种常见的C2流量特征。AgentTesla一个基于.NET的键盘记录器。记录击键和主机的剪贴板,它最终将这些记录的信息返回到C2。它具有一个模块化的基础结构。流量特征如下HTTP下POST /zi...

加密与解密(第4版)第二章 TraceMe.exe – 作者:pioneer先锋

我这里使用的是ANSI版的exe实例,在OllyICE中打开TraceMe.exe。1.在适当的位置设置断点可以帮助我们快速定位到关键代码。一般情况下,我们事先不知道该程序会具体调用什么函数来处理字符。在Win...