搜索精彩内容

包含"scanner"的全部内容

渗透测试第二阶段:信息收集方法原理经验心得 – 作者:ZhouDaxian

信息收集是渗透测试中第二阶段的工作,也是非常重要的一项。所收集到的情报信息,能直接影响下一阶段的工作及效果。那么具体的信息收集工作应如何实施呢?接下来我会用一此虚构的案例结合原理来...

CVE-2019-0708复现和防御手段(原创20190913) – 作者:Rname红名

一、漏洞描述Windows系列服务器于2019年5月15号,被爆出高危漏洞,该漏洞影响范围较广如:windows2003、windows2008、windows2008 R2、windows xp系统都会遭到攻击,该服务器漏洞利用方式是通过...

Sudomy:子域名枚举与分析工具 – 作者:secist

Sudomy是一个使用bash脚本创建的子域枚举工具,用于快速全面地分析域和收集子域。 特性 轻便,快速,功能强大。几乎所有的Linux发行版中都默认提供了Bash脚本。通过使用bash脚本的多进程...

反间谍之旅:模拟订阅高级服务 – 作者:暗影安全实验室

导读:何为“间谍”?《说文解字》解释道:“谍,军中反间也。”使用反间计当然需要三寸不烂之舌,这是“谍”的本义。“间”怎么会跟“谍”联系起来了呢?“间”本来写作“闲”,清代文字训诂学...

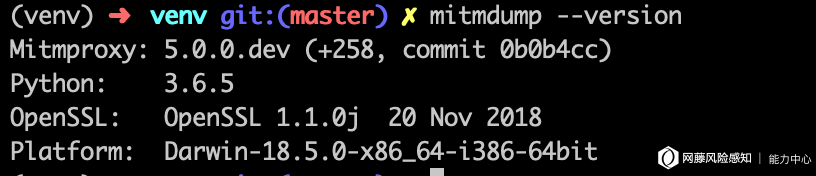

基于mitmproxy的被动扫描代理 – 作者:斗象智能安全平台

前言 Web代理服务器是网络的中间实体,代理位于客户端和服务器之间,扮演中间人的角色,在各端点之间来回传输HTTP报文,而其具体实现有诸如Goproxy,mitmproxy等等开源项目,其中的mitmproxy...

IAST原理分析以及在SDL中的应用 – 作者:hackeryeah

一、我为什么要分析IAST最近在实施SDL项目想改进下自动化扫描的方式提高扫描的准确性,鉴于已经有相对成型的IAST产品于是就想分析下IAST的原理。互联网上对RASP分析文章比较多,但是对于IAST的...

3CTF初赛题目详解(上) – 作者:360网络安全学院

3CTF初赛已经落下帷幕,题目类型包括理论题和CTF夺旗,CTF夺旗主要涉及Web安全、数据包分析、取证分析、隐写、加解密编码等内容;目前wp已出炉,让我们一起围观~ 1、立誓要成为admin的男人题...

用于渗透测试人员的 Python 工具 – 作者:xingchuang

注意:一些强力工具(pentest frameworks、bluetooth smashers、web application vulnerabilityscanners、war-dialers 等)被排除在外,原因是部分工具在德国法律上有一点争议——就算最高法院...

使用python-nmap 搭建基本端口扫描器 – 作者:qixingyue

概述使用端口扫描技术,控制自己企业内部服务器开放的端口。详细一、前言注意: 本文相关教程仅供个人学习使用,切勿用于非法用途,否则造成的相关损失及影响,作者不承担任何责任林子大了什么鸟...

深入鹏心,进一步了解kunpeng – 作者:qixingyue

kunpeng 是什么?kunpeng 是一个GOLANG 开源的POC 框架。使用方法及其简单,通过源码编译生成一个so文件,或者从github 下载编译好的so文件,和现有程序结合即可。跨语言调用,各个语言调用的de...