搜索精彩内容

包含"sse security"的全部内容

如何使用bbscope进行大规模域名收集扫描 – 作者:Alpha_h4ck

关于bbscopebbscope是一款功能强大的大规模信息收集工具,该工具由sw33tLie开发,可以帮助广大研究人员在HackerOne、Bugcrowd和Intigriti上实现大规模信息收集。在参与平时的漏洞奖励计划过程中...

内网渗透基石篇–域内横向移动分析及防御(下) – 作者:pony686

前言:在决定认真的那一刻,我知道我会成功。在彼此看不见的时光,我会变得熠熠生辉。为你,为我。一、 smbexcc的使用smbexec可以通过文件共享(admin$,c$,ipc$,d$)在远程系统中执行命令可以在cm...

邀请函|2021年中国网络安全年会拍了拍你 – 作者:绿盟科技

由国家互联网信息办公室指导,国家互联网应急中心(CNCERT/CC)主办,绿盟科技等单位联合主办的2021年中国网络安全年会将于7月20-21日在北京举办。本届网络安全年会以“携手应对数据安全威胁挑...

linux kernel UAF(CVE-2017-11176)漏洞分析与利用 – 作者:极光无限SZ

作者:维阵漏洞研究员--km1ng01 概述 Linux内核中的POSIX消息队列实现中存在一个UAF漏洞CVE-2017-11176。攻击者可以利用该漏洞导致拒绝服务或执行任意代码。02 影响范围 内核版本至最高Linux ...

安卓学习(一) – 作者:每天都要努力哇

基础知识前言安卓5.0开始试用ART虚拟机,安卓系统也开始分32位和64位版本APK基本结构1、assets这里面一般放的是资源,这里面的资源通常是没有编译过的,像js、html等2、lib目录放的一般是so文件...

PYthon继承链(egg)的思考和实战 – 作者:合天智汇

前言 起初学习ssti的时候,就只是拿着tplmap一顿乱扫,然后进行命令执行,之前深入学习了一下PYthon继承链;今天写个文章进行加深记忆和理解。基础知识class返回一个实例所属的类;这里可以看...

“苦象”组织上半年针对我国的攻击活动分析 – 作者:antiylab

1、概述近期,安天CERT在梳理安全事件时,发现一批针对我国军工、贸易和能源等领域的网络攻击活动。攻击手法存在伪造身份向目标发送鱼叉邮件,投递恶意附件诱导受害者运行。经归因分析发现,这...

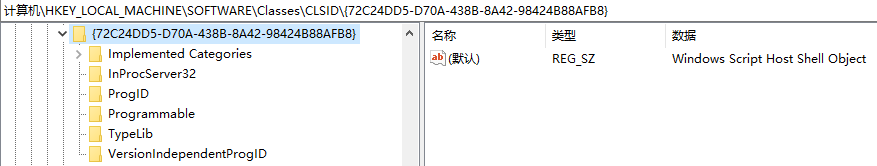

COM 对象的利用与挖掘 – 作者:tianxuanseclab

前言本文在FireEye的研究Hunting COM Objects[1]的基础上,讲述COM对象在IE漏洞、shellcode和Office宏中的利用方式以及如何挖掘可利用的COM对象,获取新的漏洞利用方式。COM对象简述COM(微软组...

从DVWA中学习代码审计 – 作者:MrRobot9527

从DVWA靶场学代码审计DVWA是较为经典的一个传统漏洞的靶场,内置了low,medium,hight,impossible四个安全级别供安全人员去研究相关漏洞。今天就来对impossible这个级别进行代码审计,从中学习一...

CVE-2021-1732 Win32kfull内核提权漏洞复现 – 作者:17608406504

0x00 简介在2020年12月中旬发现的蔓灵花(BITTER)组织的攻击组件的分析过程中发现其利用了win32kfull模块的一个0day漏洞,该漏洞是在 win32kfull.sys 中的可以实现内核提权的漏洞,该漏洞利用W...