搜索精彩内容

包含"毒软件"的全部内容

利用Marap downloader收集系统信息,TA505要搞大事情? – 作者:Hydralab

概述Proofpoint 的研究人员最近在一场大型的垃圾电子邮件活动(有数百万封电子邮件被分发)中发现了一种新的downloader,主要针对金融机构。恶意软件被命名为“Marap”(根据“param”反向命名...

样本分析 | Osiris中使用的Process Doppelgänging和Process Hollowing技术 – 作者:Covfefe

模仿合法进程通常是恶意软件作者最喜欢使用的技术,因为这可以允许他们运行恶意模块而不被杀毒软件察觉。多么多年来,各种各样的技术层出不穷,他们也更加接近了这个目标。这个话题也被研究者和...

病毒预警:GlobeImposter – 作者:Hillstone

自2018年8月21日起,多地发生GlobeImposter勒索病毒事件,攻击者在突破边界防御后利用黑客工具进行内网渗透并选择高价值目标服务器人工投放勒索病毒。病毒特征文件后缀:GOTHAM;*.YAYA;*.CHAK...

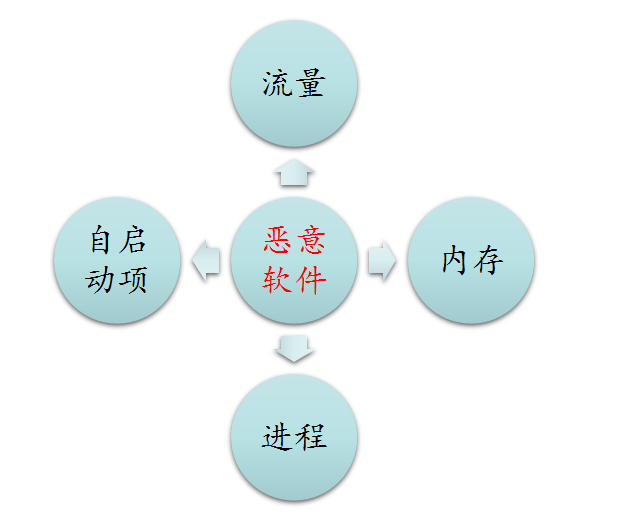

主机应急响应与电子取证的经验分享 – 作者:si1ence

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。0x0 背景随着主机安全的问题日渐突显,挖矿勒索后门等病毒隐蔽手法越...

门罗币挖矿事件简单分析 – 作者:codeForFuture

大家好,今天给大家分析一个门罗币挖矿事件。近日通过本公司的监测引擎发现客户的网站被植入门罗币挖矿程序并对起进行分析,由于涉及客户隐私分析过程,只能引用测试ip来做分析。今日通过监测平...

卡巴斯基2017年企业信息系统的安全评估报告 – 作者:vitaminsecurity

引言卡巴斯基实验室的安全服务部门每年都会为全球的企业开展数十个网络安全评估项目。在本文中,我们提供了卡巴斯基实验室2017年开展的企业信息系统网络安全评估的总体概述和统计数据。本文的主...

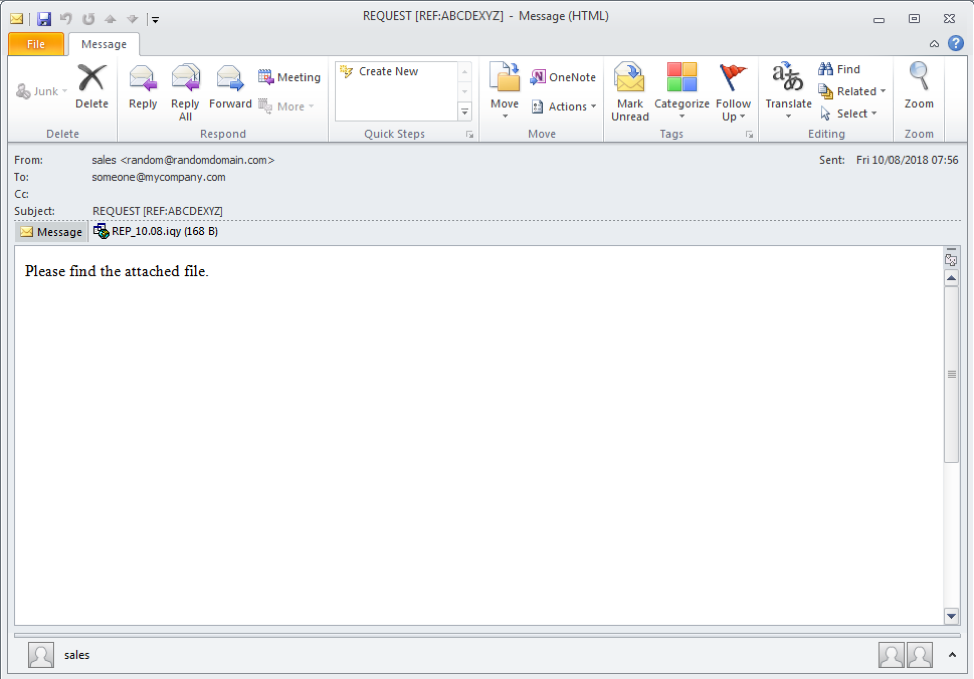

通过邮件大规模传播窃密木马的事件分析 – 作者:兰云科技银河实验室

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。近期,兰云科技银河实验室近期通过“兰眼下一代威胁感知系统”发现一...

新手科普 | 如何脱离Metasploit进行渗透测试 – 作者:Covfefe

“努力!”是个传统美德,也一直是我们生活的口号,不过大多数人显然没有真正理解它的含义,他们十有八九只是在即时聊天时把努力挂在嘴边,这显得低幼且毫无帮助。同样的,如果不使用Metasploit...

KSN安全报告:勒索软件和恶意矿工的威胁景观(2016~2018) – 作者:vitaminsecurity

执行摘要及主要发现 勒索软件不是一个陌生的威胁。在过去的几年里,它一直在影响网络安全世界,感染设备和文件并阻止用户访问,如果用户想要重新获得其设备和文件的访问权,就必须要支付一笔...

GlobeImposter3.0勒索软件威胁通告 – 作者:江民安全实验室

威胁概述 近期我们发现GlobeImposter3.0变种勒索病毒在国内较大范围内传播。GlobeImposter勒索病毒家族向来以垃圾邮件、扫描渗透和远程桌面服务密码暴破方式进行传播,通过分析本次...