搜索精彩内容

包含"ntlm"的全部内容

Kerbroes协议之AS-REQ & AS-REP – 作者:jeningo

KerbroesKerberos 是一种网络认证协议,其设计目标是通过密钥系统为客 户机 / 服务器应用程序提供强大的认证服务。该认证过程的实现不依赖于主机操作系统的认证,无需基于主机地址的信任,不要...

Kerberos协议之TGS_REQ & TGS_REP – 作者:jeningo

Kerberos协议流程1.客户端将用户ID的明文消息发送给AS(请求认证)2.AS检查客户端是否在其数据库中,在就会拿出相应用户id对应的hash来当作加密密钥。内容1:使用用户id对应的hash作为密钥加密...

穷举篇 – 作者:781333978

一、hydra详解和利用hydra是著名黑客组织thc的一款开源的暴力密码破解工具,可以在线破解多种密码。该工具是kali自带的,无需下载,常用参数如下1.1 hydra参数详解hydra [[[-l LOGIN|-L FILE] [...

使用事件日志监控ACTIVE DIRECTORY安全性的五大挑战 – 作者:12306Br0

0x01.前言随着恶意活动的增加,攻击者用来破坏凭据和数据的方法也各种各样,监控Active Directory(AD)等关键系统变得越来越重要。大多数客户转向使用安全信息和事件管理(SIEM)产品来进行监...

CSPP 连接字符串参数污染攻击 – 作者:WineCo

连接字符串参数污染攻击SQL注入攻击是最常见的注入攻击方法,主要利用web应用调用数据库查询的实现缺陷来进行攻击。CSPP攻击,顾名思义,则是通过利用应用程序连接到数据库过程中设计缺陷来进行...

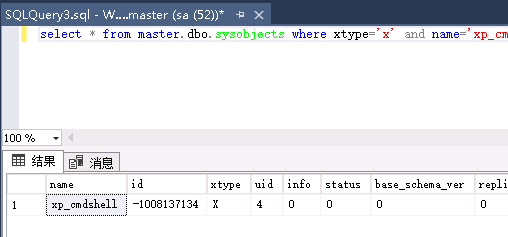

MSSQL数据库攻击实战指北 – 作者:深信服千里目安全实验室

前言一年一度的网络安全建设成果检验即将开始,在网络安全实战攻防演练这场最关键的战役中,办公应用系统、Web中间件,数据库等是攻击方主要的攻击对象,由于使用量最大,数据库往往会成为攻击...

红蓝对抗提权篇之一文看懂提权 – 作者:yanmie

HW期间,为防范钓鱼,即日起FreeBuf将取消投稿文章的一切外部链接。给您带来的不便,敬请谅解~一、计算机中的权限1.1 不同的权限系统权限在不同的应用中有着不同的分类,与安全相关的大致上我们...

内网渗透测试:NTLM 与 NTLM 身份认证 – 作者:MrAnonymous

前言由于感觉自己一直对一些 Windows 底层协议和原理了解的不够深入,最近一段时间恶补了一些基础的东西。从这一篇文章开始,我们的内网渗透测试系列文章将更注重于底层协议和原理的学习,包括W...

内网渗透测试:发送NTLM请求与截获Net-NTLM Hash – 作者:MrAnonymous

前言在上一节中,我们学习了 NTLM 的概念与 NTLM 身份认证的流程。在这篇文章中,我们将详细的介绍在内网中发送 NTLM 请求的方式,为的是给下一篇我们学习如何利用 NTLM 进行攻击打下基础。通过...

渗透测试之地基内网篇:域森林中横向移动(上) – 作者:dayuxiyou

系列文章专辑:渗透测试之地基篇简介渗透测试-地基篇该篇章目的是重新牢固地基,加强每日训练操作的笔记,在记录地基笔记中会有很多跳跃性思维的操作和方式方法,望大家能共同加油学到东西。请...