搜索精彩内容

包含"r1 ROT"的全部内容

我的DOM Clobbering学习笔记 – 作者:TEag1e

一、背景概述之前portswigger出DOM Clobbering文章的时候,没学会,就放弃了,今天看了九九师傅的分享,开启了我第二次的Dom Clobbering学习之路。在说DOM Clobbering之前我们先了解下面几个小...

内网小组 | 端口转发 全剧终 – 作者:shuteer

本文作者: 掉到鱼缸里的猫(Ms08067内网安全小组成员)文章来源|MS08067 内网安全知识星球内网纵横四海 认准Ms08067NetCat方法一:靶机:mkfifo /tmp/fifo cat /tmp/fifo| nc 想要转发的目标...

VulnHub靶场篇15-DerpNStink:1 – 作者:Kr1pt0

靶机地址:DerpNStink:1~ VulnHub难易程度:3.0 / 10.0文章简要记录渗透靶机每一个过程,对于渗透过程中的每一步并非十分的详细,其中部分内容会有错,望读者指出错误,谢谢!摘要:基础信息扫...

中间人攻击之arp欺骗 – 作者:secur1ty

前言前段时间学习了一下有关中间人攻击的有关知识,写篇文章记录下原理介绍什么是中间人攻击?中间人攻击(Man-in-the-MiddleAttack,简称“MITM攻击”)是一种“间接”的入侵攻击,这种攻击模...

ARP协议分析 – 作者:Johnson666

一.实验目的1.分析ARP 协议的报文格式2.理解ARP 协议的解析过程3.掌握ARP 相关命令二.实验拓扑三.实验工具GNS3和Wireshark抓包分析软件四.ARP协议的封装格式Hardware type 硬件类型,标识链路层...

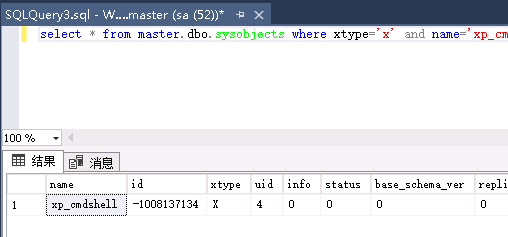

MSSQL数据库攻击实战指北 – 作者:深信服千里目安全实验室

前言一年一度的网络安全建设成果检验即将开始,在网络安全实战攻防演练这场最关键的战役中,办公应用系统、Web中间件,数据库等是攻击方主要的攻击对象,由于使用量最大,数据库往往会成为攻击...

IP数据包分析 – 作者:Johnson666

一.实验目的1.分析IP包的报文格式2.理解IPV4寻址方法和编址方式二.实验拓扑三.实验工具GNS3和Wireshark抓包分析软件四.IP协议的封装格式(1) Version 版本号,标识IP协议的版本,目前V4版本地...

防守方攻略:四大主流WebShell管理工具分析 – 作者:深信服千里目安全实验室

前言在网络安全实战攻防演练中,只有了解攻击方的攻击思路和运用武器,防守方才能有效应对。以WebShell 为例,由于企业对外提供服务的应用通常以Web形式呈现,因此Web站点经常成为攻击者的攻击...

Xstream反序列化远程代码执行漏洞深入分析 – 作者:alphalab

0. 前言Xstream是java中一个使用比较广泛的XML序列化组件,本文以近期Xstream爆出的几个高危RCE漏洞为案例,对Xstream进行分析,同时对POC的构成原理进行讲解1. Xstream简介XStream是一个简单的...

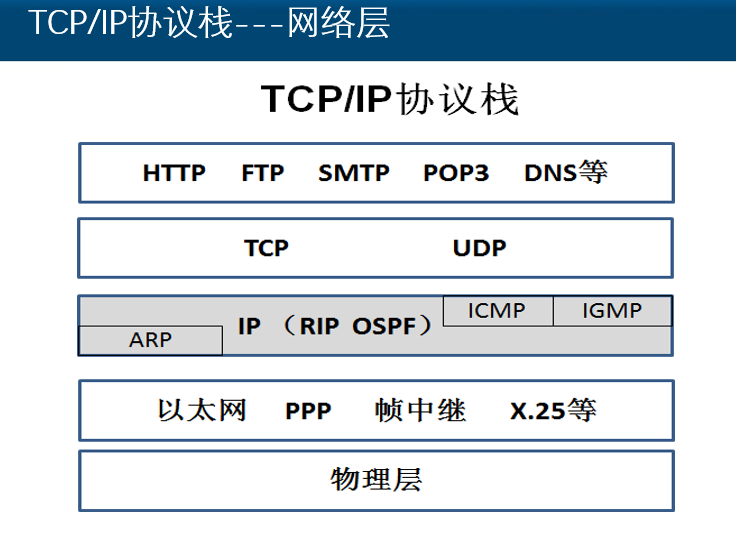

TCPIP协议栈—网络层 – 作者:Johnson666

开头放大图1.ARP协议ARP协议即(Address Resolution Protocol 地址解析协议) 的作用,是将以太网中的计算机IP地址解析成MAC地址。不管网络层使用的是什么协议,在实际网络的链路上传送数据帧时,...