搜索精彩内容

包含"what is ssid"的全部内容

恶意代码分析系列-几种常用技术(2) – 作者:雷石安全实验室

介绍在很多时候为了能够对目标进程空间数据进行修改,或者使用目标进程的名称来执行自己的代码,实现危害用户的操作,通常是将一个 DLL文件或者 ShellCode注入到目标进程中去执行。这里分享四...

渗透测试指南(四)有线无线网络利用 – 作者:nobodyshome

渗透测试指南系列文章内容纲要 第一章 渗透测试简介 第二章 前期交互 第三章 信息收集 第四章 漏洞识别 第五章 社会工程学 第六章 有线/无线网络利用 ...

Wi-Fi攻击方式简述 – 作者:MactavishMeng

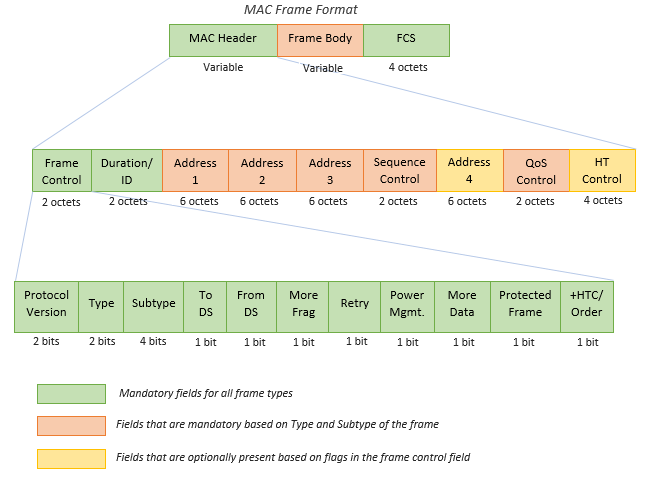

本文中涉及的原理等都是基于互联网搜集的资料,以及个人的理解。水平有限,如有错漏之处欢迎指教!Wi-Fi(发音: [/ˈwaɪfaɪ/]),又称“无线热点”或“无线网络”,是Wi-Fi联盟的商标,一个...

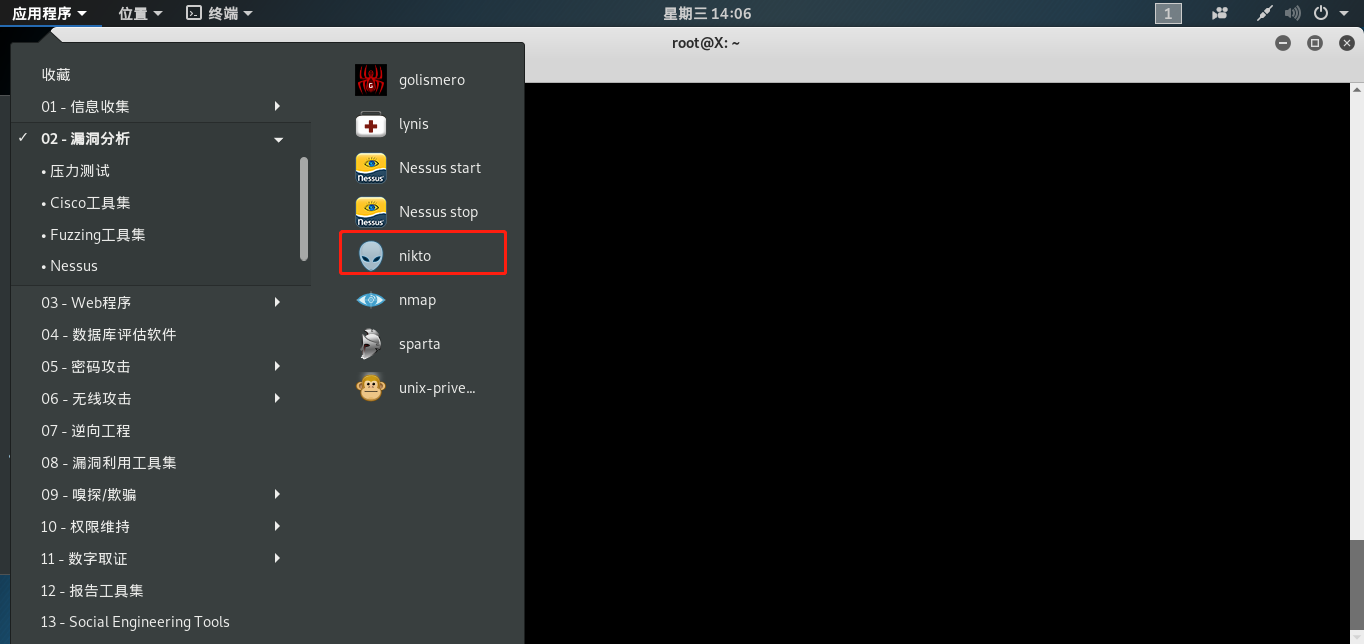

Nikto – 作者:LXNSEC

Nikto 已经在 Kali 中集成Nikto 帮助手册root@X:~# nikto -H Options: -ask+ Whether to ask about submitting updates ...

SQL盲注基础及DVWA实战分析 – 作者:Mrpxlxy

*郑重声明:本文展示的攻击过程是在模拟环境中进行的。文中涉及的漏洞原理和攻击方法,只为交流学习之用。如有人用于非法用途,产生的后果笔者不负任何责任。最近在学习SQL盲注,自己整理了一下...

手把手教你DIY一个硬件键盘记录器 – 作者:Push丶EAX

一、前言 小时候,我是个逃课去黑网吧的小学生。传说网吧老板,会在电脑背后的USB接口上安装一个小玩意,记录小学生们的网游账号。现在我知道了,那是个硬件的键盘记录器。 硬件键盘记录器 ...

借助Python理解WPA四次握手过程 – 作者:MactavishMeng

环境准备在正式开始分析之前,先要准备一下软件和分析对象。系统环境本次使用的操作系统是Windows10 1909,部分需要Linux的使用虚拟机安装的Kali进行。代码部分,解释器版本为Python 2.7。数据...

内网渗透:dll劫持权限维持研究 – 作者:LDrakura

本文所采用技术,仅用来实现自定义功能,适用场景仅为授权的测试中进行权限维持或为个人电脑添加定制化功能,如:启动QQ同时启动计算器,方便实用~ *本文仅限技术研究与讨论,严禁用于非法用途...

隐私合规之大厂初探 – 作者:root001

背景 随着我国在互联网个人信息保护方面法律法规的完善,互联网行业对于用户隐私信息保护越来越重视。特别是从2019年初由网信办、工信部、公安部、市场监管总局四部门联合成立APP专项治理小组以...

Kvasir-CTF靶机实战 – 作者:陌度

下载地址 https://download.vulnhub.com/kvasir/kvasir1.tar 实战演练 查找靶机IP 扫描靶机开放端口 这个靶机只开放了80端口,浏览器打开80端口 遇见输入框第一次时间就要看有没有SQL注入 看...