搜索精彩内容

包含"sock 5 proxy"的全部内容

记一次Vulnstack靶场内网渗透(三) – 作者:MrAnonymous

前言在上一节《记一次Vulnstack靶场内网渗透(二)》中,我们简单的对vulnstack 4的靶场环境做了一次测试,通过外网初探、信息收集、攻入内网最终拿下域控。在本节中,我们将对vulnstack 2这个...

内网渗透测试:利用DCOM进行横向渗透 – 作者:MrAnonymous

COMCOM即组件对象模型(Component Object Model,COM) ,是基于 Windows 平台的一套组件对象接口标准,由一组构造规范和组件对象库组成。COM是许多微软产品和技术,如Windows媒体播放器和Windows...

CDK:一款针对容器场景的渗透工具 – 作者:cdxy

CDKCDK是一款为容器环境定制的渗透测试工具,在已攻陷的容器内部提供零依赖的常用命令及PoC/EXP。集成Docker/K8s场景特有的 逃逸、横向移动、持久化利用方式,插件化管理。场景介绍伴随着容器技...

绕过Disable Functions来搞事情 – 作者:MrAnonymous

前言我们辛辛苦苦拿到的 Webshell 居然tmd无法执行系统命令:多半是disable_functions惹的祸。查看phpinfo发现确实设置了disable_functions:千辛万苦拿到的Shell却变成了一个空壳,你甘心吗?...

一文打尽端口复用 VS Haproxy端口复用 – 作者:shuteer

本文作者:Spark(Ms08067内网安全小组成员)一、概述Haproxy是一个使用c语言开发的高性能负载均衡代理软件,提供tcp和http的应用程序代理,免费、快速且可靠。类似frp,使用一个配置文件+一个s...

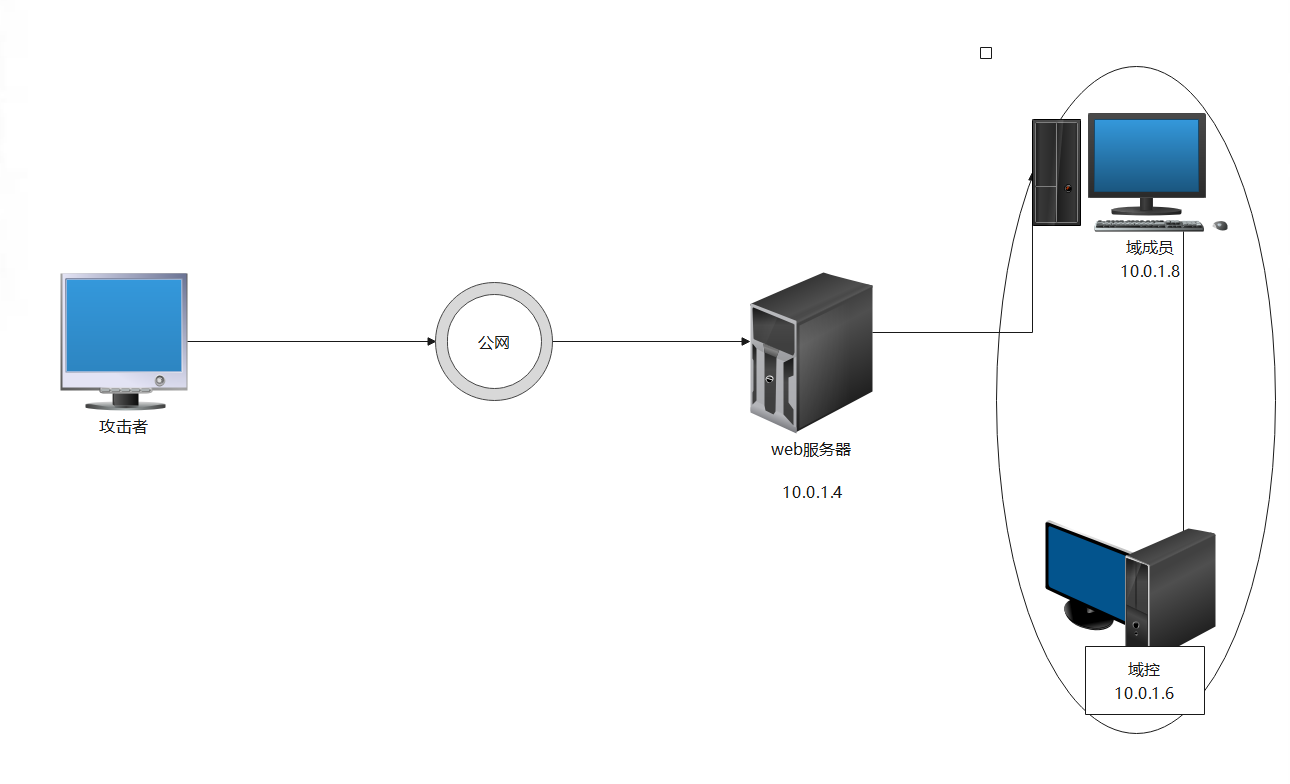

记一次由sql注入到拿下域控的渗透测试实战演练(上) – 作者:secur1ty

本次渗透总流程:1.从一个web页面发现SQL注入并可以通过注入getshell2.通过对webshell的提权成功拿下服务器管理员权限3.通过内网穿透成功连接目标服务器的3389远程桌面服务4.通过在目标服务器上...

加密设备攻防(二)- 智能设备篇 – 作者:TC111金牛座

前言随着电子信息产业的高速发展,电子产品对于各类数据处理的技术愈加强大,在为人们的工作及社交带来了许多便捷与乐趣的同时,人们在日常生活中对各类电子设备过于依赖的问题也显而易见,所以...

Metasploit 的 payload 特征 – 作者:Threatbook

引言随着互联网架构的高速发展,信息安全越来越受到社会的关注,发展越来越标准化、流程化。在如今的渗透攻击和测试中,个人自身完成一整套渗透攻击链已变的越来越困难,于是,在各个阶段涌现出...

内网安全攻防笔记 – 作者:wiwei176

第二章 内网信息搜集一.概述1.首先明确三个问题:我是谁,这是哪,我在哪。对当前机器的角色进行判断,根据机器的主机名,文件,网络连接等综合确定是什么类型的服务器。2.对当前网络所处的网络...

记一次Vulnstack靶场内网渗透(四) – 作者:MrAnonymous

前言在上一节 《记一次Vulnstack靶场内网渗透(三)》中,我们简单的对vulnstack 2的靶场环境做了一次测试,通过外网初探、信息收集、攻入内网最终拿下域控。在本节中,我测试的靶场是vulnstack...