搜索精彩内容

包含"循环"的全部内容

大数据隐私保护算法前沿 – 作者:mcvoodoo

一、背景为了保护大数据隐私,这些年来已经开发出各种各样的方法。从数据生命周期来讲,在各阶段都有了一些方法沉淀。数据生成阶段,有使用访问限制和伪造数据技术。数据存储阶段主要基于加密技...

技术讨论 | 看我如何重置海康威视IP摄像机的管理员密码 – 作者:周大涛

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。写在前面的话我们经常在网上看到某某通用IP摄像机被黑客利用的新闻。...

深入解析新型加密货币挖矿恶意软件ZombieBoy – 作者:Hydralab

延续了2018年加密货币挖矿恶意软件的趋势,我发现了另一种类似于5月初发现的“MassMine”的挖矿恶意软件。我把这个家族称为ZombieBoy,因为它使用了一个名为ZombieBoyTools的工具来释放第一个dl...

深入解析由黑客组织DarkHydrus使用的Powershell恶意软件 – 作者:Hydralab

你可能还会记得我之前写过一篇关于MuddyWaterAPT组织使用他们定制的Powershell恶意软件攻击中东组织的博文(好吧,如果你还没有看过,你可以点击这里进行查看)。在这篇博文中,我分析了恶意的V...

BlackHat 2018 | 现代智能手机基带破解 – 作者:腾讯安全科恩实验室

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。议题概要 据估计,全球有超过30亿的智能手机,而基带是智能手机的...

分析一个用于传播Hancitor恶意软件的Word文档(第一部分) – 作者:Hydralab

最近,TechHelpList将一个用于传播Hancitor恶意软件的Word文档上传到了VirusBay,并概述了与之相关的站点、C2服务器以及由该文档所释放的payload。由于Hancitor通常被用于下载Pony和ZeusPanda恶...

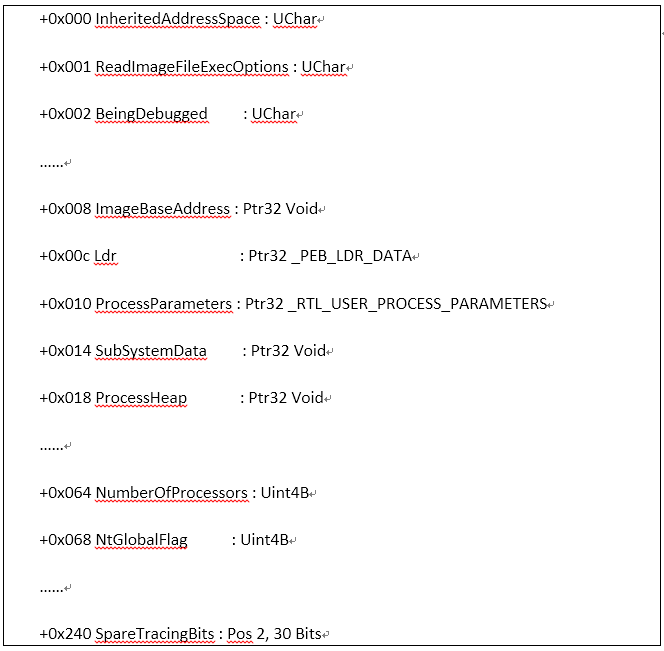

Windows下反(反)调试技术汇总 – 作者:alphalab

一、前言对于安全研究人员来说,调试过程中经常会碰到反调试技术,原因很简单:调试可以窥视程序的运行“秘密”,而程序作者想要通过反调试手段隐藏他们的“秘密”,普通程序需要防止核心代码被...

关于HID攻击介绍 – 作者:漏斗社区

0x01 背景知识HID(Human InterfaceDevice,是计算机直接与人交互的设备,例如键盘、鼠标等)攻击的一种。攻击者通过将USB设备模拟成为键盘,让电脑识别成为键盘,然后进行脚本模拟按键进行攻击...

Windows下反反调试技术汇总 – 作者:alphalab

一、前言对于安全研究人员来说,调试过程中经常会碰到反调试技术,原因很简单:调试可以窥视程序的运行“秘密”,而程序作者想要通过反调试手段隐藏他们的“秘密”,普通程序需要防止核心代码被...

流量之乱:谁在为互联网“顶级流量”买单? – 作者:腾讯防水墙官号

楔子:囚徒困境凌晨两点,北京东四环的某写字楼里,灯火通明。阿K用力伸了个懒腰,身体疲惫,脑袋却依旧清醒。随着敲下最后一行数字,阿K长舒一口气——这份亮眼的数据,足够向金主爸爸交差了,...