搜索精彩内容

包含"Internet security"的全部内容

通过Windows事件日志介绍APT-Hunter – 作者:周大涛

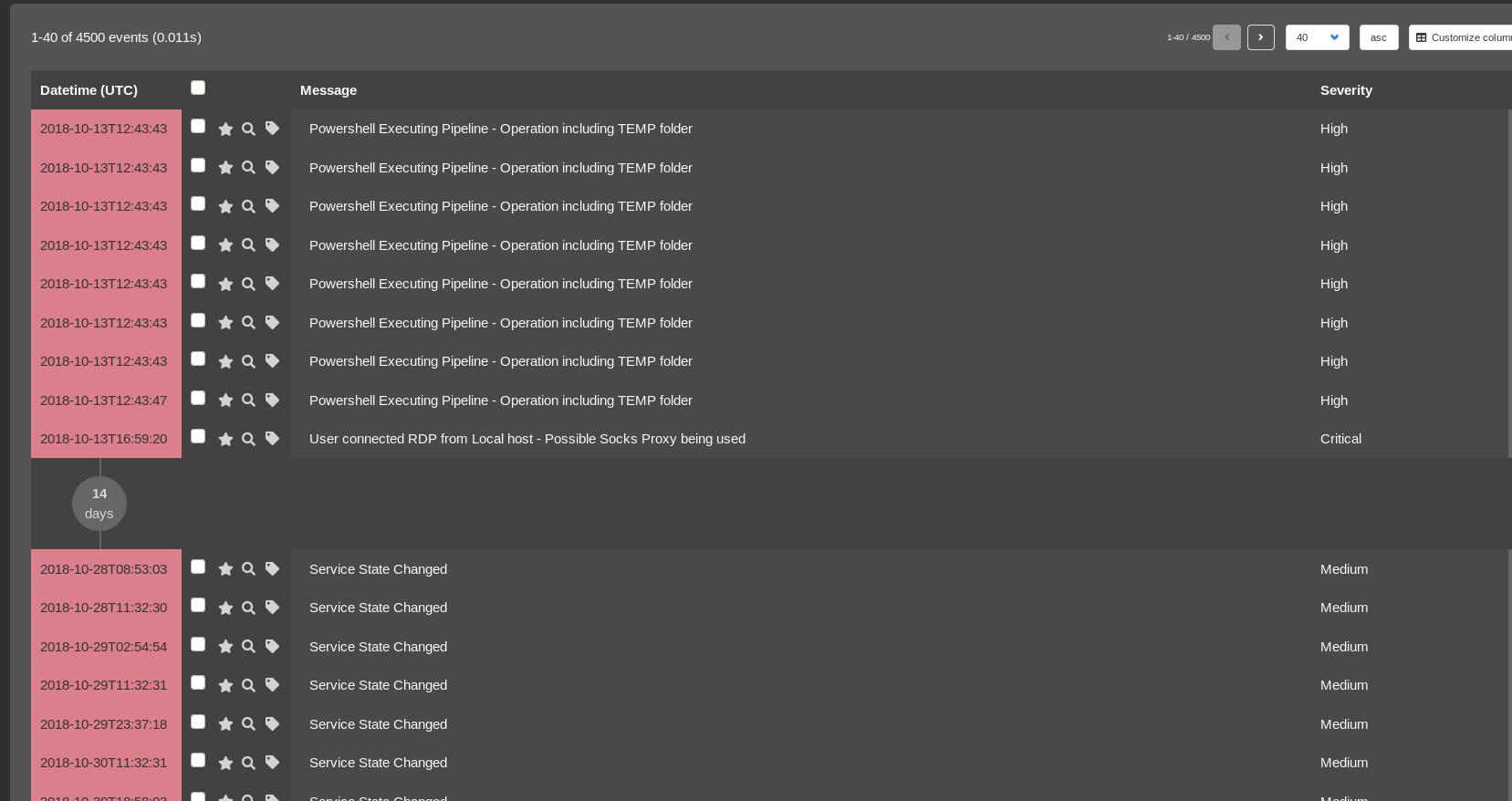

APT-Hunter是用于Windows事件日志的威胁搜寻工具,该工具能够检测隐藏在Windows事件日志中的APT运动,如果您是弄威胁情报的人,那么我保证您会喜欢使用此工具的,为什么?我将在本文中讨论原因...

内存安全周报第29期|数百万台设备暴露于允许DNS劫持的DNSpooq漏洞 – 作者:安芯网盾

系统存在0day、nday漏洞,而且无法避免。而在漏洞暴露前根本没补丁、或有些系统不能打补丁、或不能及时打补丁,这都会导致风险的发生,攻击代码仍然可以在内存中执行。安芯网盾内存安全周报专栏...

域用户密码爆破研究 – 作者:云影实验室

爆破是渗透中常用的一个攻击手法,特别是拿到一个跳板机后,对域的渗透中使用较多。用于爆破的工具比较多,每种工具的实现方法也不尽相同。本篇主要针对Kerberos、LDAP、DCE/RPC、SMB协议的登陆...

SSRF Bypass技巧介绍 – 作者:ATL安全团队

之前的文章我们介绍了SSRF漏的基础利用方法,以及利用SSRF攻击内网的服务,不过这些攻击都是在服务器没有对地址做任何过滤的情况下,通常情况下后台的代码中都会对我们所要访问的URL做一些过滤...

电子取证基础 – 作者:qq499101180

特点:客观性、合法性、关联性与应急响应区别:响应发现问题,取证收集证据。计算机硬件内存 ROM RAM闪存 Flash外存——移动硬盘、U盘、存储卡、TF卡 、光盘机械硬盘硬盘的物理容量为:柱面X磁头...

《数据安全能力成熟度模型》实践指南05:数据传输加密 – 作者:杭州美创科技

《信息安全技术 数据安全能力成熟度模型》(GB/T 37988-2019)简称DSMM(Data Security Maturity Model)正式成为国标对外发布,并已于2020年3月起正式实施。美创科技将以DSMM数据安全治理思路...

《数据安全能力成熟度模型》实践指南05:数据传输加密 – 作者:杭州美创科技

《信息安全技术 数据安全能力成熟度模型》(GB/T 37988-2019)简称DSMM(Data Security Maturity Model)正式成为国标对外发布,并已于2020年3月起正式实施。美创科技将以DSMM数据安全治理思路...

坐看云起:零信任四大路线优劣对比 – 作者:安全达人S1

安全牛评零信任架构的实现可谓“条条大道通罗马”,但是对于大多数企业来说,“长周期、高成本”是零信任道路最大的障碍,而基于云计算的零信任方案和服务,大大降低了零信任的门槛,提高了部署...

FreeBuf早报 | 微信“风雷计划”防年底诈骗;莫尔斯码可隐藏恶意URL – 作者:Adalynn

全球动态1.聚焦春节反诈骗,微信支付发起“风雷计划”专项整治守护用户资金安全微信支付于近日发起“风雷计划”进行支付安全专项整治,搭建风控环节、产品提醒、客服保障等全场景防护闭环,多方...

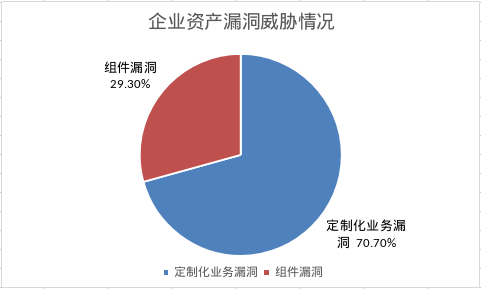

漏洞威胁分析报告(上册)- 不同视角下的漏洞威胁 – 作者:深信服千里目安全实验室

前言刚刚过去的2020年以极具戏剧性的开场和魔幻现实主义的中章,给传统行业当头一棒,疫情的延伸早已超出了绝大部分人的预料。传统行业被迫转型;企业被迫选择线上办公;学校被迫开设网课。在经...