搜索精彩内容

包含"but c C C c CT"的全部内容

QtWebKit爬虫与去重规则 – 作者:0d9y

*本文作者:DX安全团队----0d9y,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。 一个漏扫程序想要检测更多的漏洞,那么他配备的爬虫一定得给力,能够爬取很多其他爬虫爬不到的链...

安卓四大组件审计实验(drozer) – 作者:烟波渺渺正愁予

*本文作者:烟波渺渺正愁予,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。0×00前言四大组件是组成安卓应用的关键部分,每个应用都是由一个或者多个组件组成。主要有4个组件:Activity、Se...

DELPHI黑客编程(一):正向后门原理实现 – 作者:5ecurity

*本文原创作者:5ecurity,本文属FreeBuf原创奖励计划,未经许可禁止转载PS:本文仅作为技术讨论分享,严禁用于任何非法用途。前言在渗透测试中经常用到远控、后门等辅助后渗透权限维持工具,有...

实例讲解False盲注基础原理 – 作者:ButterCat

0×01 前言false盲注有些时候可以绕过一些WAF,也是容易被忽视的细节。本文的目的在于通过做CTF的同时来学习注入原理,同时也运用到自身的能力。这里只是简单说一些我自己的理解,也许网上有更...

x64下利用LD_PRELOAD动态连接,给软件增加自己需要的功能 – 作者:Mr极品混混

背景有一个以前用的软件,一直在用,非常稳定,现在由于业务需要,在显示结果后面,根据配置文件,再进行一次正则过滤。给原来开发软件的公司打电话,打不通了……大家可以发挥想象力!总之就是...

NLP系列之Word2Vec模型和Doc2Vec模型 – 作者:兜哥

NLP是AI安全领域的一个重要支撑技术。本文讲介绍NLP中的Word2Vec模型和Doc2Vec模型。Word2VecWord2Vec是Google在2013年开源的一款将词表征为实数值向量的高效工具,采用的模型有CBOW(Continuous...

盛大游戏安全实验室招聘安全工程师 – 作者:biboro

首先,这又是一篇招聘文章。这次,我可以给出工资范围,20K-30K(安全数据分析师)。如果面试给力的话,确定录取我会帮你争取更多。接下来,是正文。此次招聘人数还是2人,实习生一枚,安全数据...

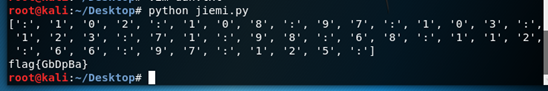

每周一题-解密 – 作者:evaluate

题目:为创建国际密码,蓝鲸的塔主找到了国内外从古至今的密码大师。 最终创建了合体的密码,你能理解这个测试密码吗?答案格式flag{xxx}题目附带j被加密文件见百度云链接:https://pan.baidu.c...

在Java EE Servers环境下利用Jolokia Agent漏洞 – 作者:腾讯云安全

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。0x00 - About JolokiaJolokia 是一个通过 HTTP 的 JMX 连接器,提供了...

RPO攻击方式的探究 – 作者:K0rz3n

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。RPO攻击方式的探究2018强网杯有一道web题目,看似简单实则暗藏玄机,...