搜索精彩内容

包含"cloud"的全部内容

Secure your Secrets in DevOps with Hashicorp Vault – 作者:yirendai_sec

Secure your Secrets in DevOps with Hashicorp VaultDevOps 工程师的安全神经身为DevOps 工程师的你是否遭遇过这样的尴尬,独立开发的创新试验品需要上传GitHub来托管,其中某properties 文件...

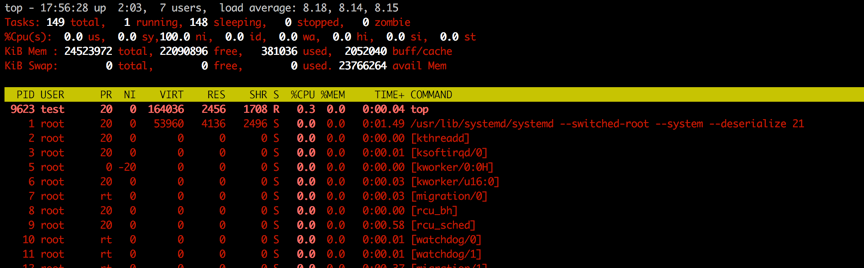

一次Linux遭入侵,挖矿进程被隐藏案例分析 – 作者:云鼎实验室

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。一、背景云鼎实验室曾分析不少入侵挖矿案例,研究发现入侵挖矿行为都...

基于Casbin的Docker权限管理访问控制插件 – 作者:hsluoyz

Docker是目前主流的一种容器技术。为了解决多用户同时访问Docker时产生的安全问题,Docker设计了访问控制插件(Authorization Plugin,见官方文档)这一机制,通过对Docker请求进行过滤,来实现...

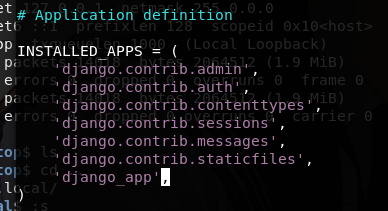

Django开发与攻防测试(入门篇) – 作者:Yokeen

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。最近在培训包括在一些比赛中,python框架方面的攻防需求出现的越来越...

刷SRC经验之批量化扫描实践 – 作者:w8ay

*本文原创作者:w8ay,属于FreeBuf原创奖励计划,未经许可禁止转载前言分享批量刷SRC的东西,本意是想做一种全自动化的扫描器,只需要填入url就可以扫描出漏洞信息。虽然现在也没有做成功过.......

微软对外披露两个0day漏洞详情 – 作者:arain

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。微软近日对外披露了两个0day漏洞详情,其中一个漏洞存在Adobe阅读器中...

揭秘:网络赌博一夜之间输了全部家产,看看他们是怎么操作的 – 作者:灰产特工911

“澳门威尼斯赌场、在家斗地主月赚100万不是梦、日本女优成人直播网、准到没庄家......”这些内容,大家一定都不会陌生,比如,部门小姐姐们就表示深受其扰......但是除了删除、报告垃圾短信,...

Parity多重签名函数库自杀漏洞 – 作者:BUGX

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。前言2017年7月19号发生的 Parity 多重签名合约delegatecall漏洞(Parit...

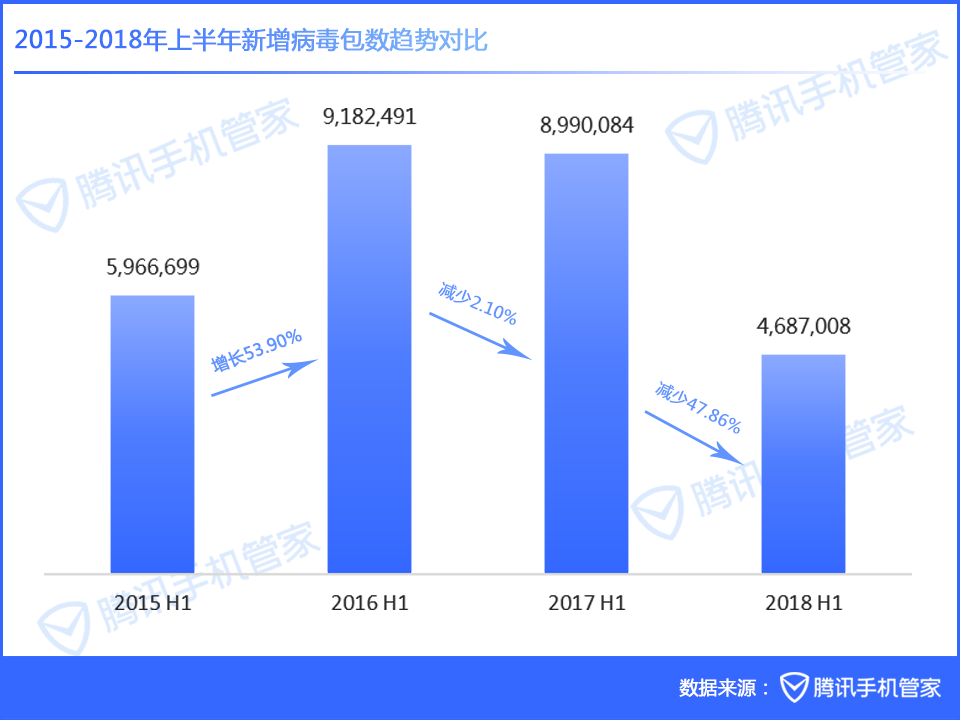

网络安全新常态下Android应用供应链安全探秘 – 作者:腾讯手机管家

前言 时至2018年,移动互联网的发展已走过十年历程,智能设备已深入人们生活的方方面面,其安全问题也时刻牵动着人们的神经。自2014年移动端恶意软件爆发时增长以来,Google、手机厂商和移动...

利用Winrm.vbs绕过白名单限制执行任意代码 – 作者:无。

绕过方法描述 winrm.vbs(一个位于system32目录下的具有Windows签名的脚本文件)可以被用来调用用户定义的XSL文件,从而导致任意的、没有签名的代码执行。当用户向winrm.vbs提供'-format:pre...