搜索精彩内容

包含"nmap"的全部内容

DC-2靶机渗透过程 – 作者:凯信特安全团队

这次的靶机渗透是一个找寻DC-2靶机中的flag的过程,以最终的flag为目标。靶机搭建成功后,第一步是在网段下使用命令netdiscover去找主机ip,最终确定靶机的ip是192.168.50.151,接下来使用nmap...

VulnHub靶机学习——XXE – 作者:你伤不到我哒

前几天又在Vulnhub上装了一个靶机,名为XXE。感觉还挺新奇,因为以前没有接触到这种类型的靶机,正好学习一下。一,运行说明 * 靶机难度:中级 * 目 ...

专注Web及移动安全[红日安全90期] – 作者:Setup

渗透测试,web安全动态-安全文章-安全漏洞-Web安全-代码审计标签:安全动态 Web安全 渗透测试 安全工具 代码审计 视频分享安全动态[Security_week] 致远OA 办公自动化软件 0day复现过程https://...

Project-Black:渗透中进行Scope控制或扫描和进度追踪的工具 – 作者:secist

project-black是一个用于在渗透中进行Scope控制、扫描和进度追踪的工具。目的该项目旨在鼓励在渗透测试或bugbounty,进度跟踪,常规扫描方面可以更有条理的进行工作。它可以为你启动以下工具: ...

央视网黄乐:媒体行业风险管理体系设计与实现 – 作者:huangle0914

*全文为黄乐本人工作经验总结,FreeBuf仅做整理,无任何修饰或故事化,原味呈现最真实的企业安全人心声作者简介黄乐,央视网网络安全部副总监。在央视网主要负责网络安全架构的设计和建设。主要...

DC-1靶机解题思路 – 作者:凯信特安全团队

DC-1靶机共有5个flag,通过找漏洞提权去获得最终/root下的flag首先将靶机搭建起来,使用虚拟机打开,虚拟机的网络改为桥接模式,打开后界面上是需要账号进行登录的,显示如下:打开kali,kali的...

应急响应日志分析 – 作者:菜鸟的菜

在应急响应中经常会从日志中看到一些常见的攻击行为,在渗透测试中也会利用一些攻击工具,为了能从日志中获取更多有价值的信息,来及时确定攻击来源。日志记录格式通常为,访问的ip地址,时间,...

CTF靶场系列-Bot Challenges: Flipping Bitbot – 作者:陌度

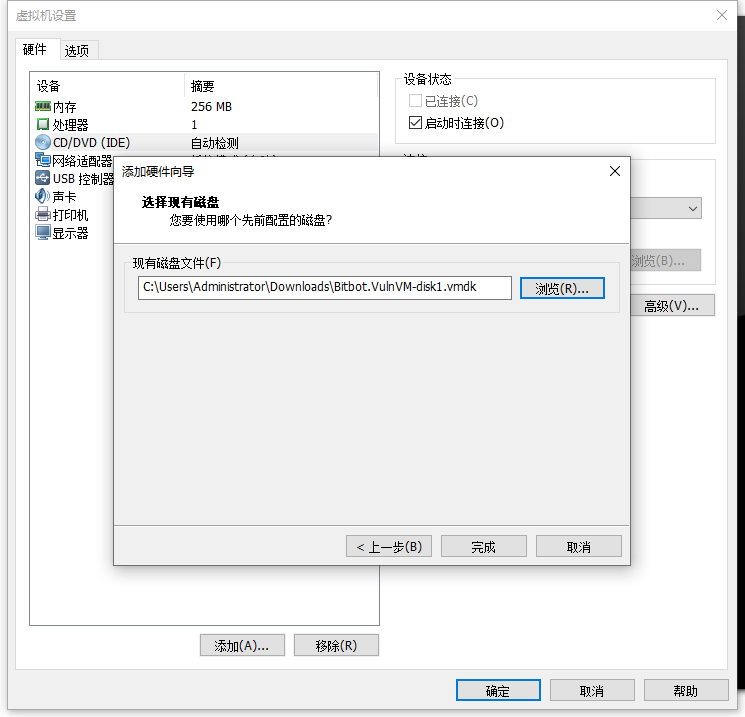

下载地址https://download.vulnhub.com/botchallenges/Bitbot.VulnVM-disk1.vmdk.7z 实战演练下载下来之后,把它添加硬盘上去使用netdiscover进行查找靶机的IP使用nmap对靶机系统进行端口扫描打...

Metasploit-Framework主动信息收集 – 作者:MrTools

使用NMAP执行端口扫描sT扫描模式是NMAP的默认扫描模式,通过TCP三次握手包来准确判断目标端口状况,由于建立了3次连接,极其容易被目标防火墙捕捉踪迹。 msf> nmap -sT 127.0.0.1 sS扫描...

在KVM加速的Qemu中运行Android Oreo – 作者:secist

本文你将学习到如何在KVM加速的Qemu中运行Android Oreo (8.1.0) 系统,并通过我们的Linux x86_64主机上运行的Burp Suite,转发所有来自Android的流量。你将需要用到以下软件: Linux Mint 19...

![专注Web及移动安全[红日安全90期] - 作者:Setup-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/sec-redclub.com/usr/uploads/2018/11/2219950109.jpg)