搜索精彩内容

包含"sock 5 proxy"的全部内容

Vulnstack(一)writeup – 作者:secur1ty

前言最近做了做红日的vulnstack,感觉蛮好玩的,写篇文章记录一下解题过程。环境搭建首先配置模拟内外网环境其中,192.168.52.0为模拟内网192.168.119.0为模拟外网接下来进入win7,首先修改已过...

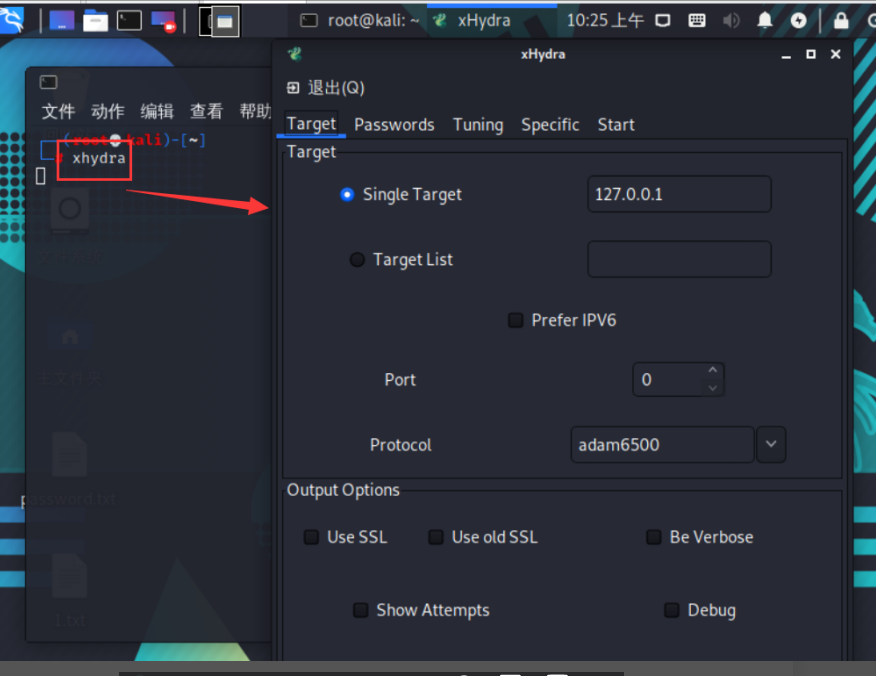

HydraXhydra:强大的开源暴力破解工具 – 作者:Zxl2605

*本工具仅供技术分享、交流讨论,严禁用于非法用途。HydraHydra是一款非常强大的暴力破解工具,它是由著名的黑客组织THC开发的一款开源暴力破解工具。Hydra是一个验证性质的工具,主要目的是:...

浅谈哈希传递那些世人皆知的事 – 作者:MrAnonymous

前言Pass The Hash 即哈希传递攻击,简称 PTH,该攻击方法通过找到与账户相关的密码散列值 NTLM Hash 来进行攻击的。由于在 Windows 系统 NTLM 认证的 TYPE 3 消息计算 Response 的时候,客户端...

CVE-2021-22555: 从 x00x00 到10000$奖金 – 作者:splashem

CVE-2021-22555是一个在Linux的Netfilter中有着15年历史的堆越界写漏洞,足以绕过所有现代安全缓解措施,实现内核代码执行。它被用来破坏了kCTF集群的kubernetes pod隔离并为慈善机构赢得了一万...

渗透测试 | 记一次小米音箱安全测试—硬件篇 – 作者:a972182797

被测设备:小米小爱音箱play-LX05,全志R328(请记住这个芯片,因为他的某些特性致使我测试终止)-ARMV7;串口:波特率115200 8 N 1版本信息:Linux Kernel:LINUX '1.50.10'SQUASHFS-ROOTFS: SQA...

xray常用命令,漏洞扫描时使用的代理(http proxy)和上游代理(mitm upstream_proxy)的实战应用 – 作者:winhex

最常用的两个命令使用代理模式,加载pocs目录下的所有poc,启用所有的插件。适用于日常渗透项目。社区贡献的pocxray.exe webscan --listen 127.0.0.1:7777 --html-output xray-testphp.html --p...

记一次内网靶场实战(下篇) – 作者:合天智汇

绕过disable_functions但是这里命令执行返回的是127,应该是disable_functions禁用了命令执行的函数,在windows下绕过disable_functions的方法虽然很少,但是在linux里面绕过disable_functions...

waf指纹识别工具WAFW00F的使用 – 作者:Johnson666

*本工具仅供技术分享、交流讨论,严禁用于非法用途。原理发送正常的 HTTP请求并分析响应;这确定了许多WAF解决方案。如果不成功,则发送多个(可能是恶意的)HTTP请求,并使用简单的逻辑来取代...

Vulnstack(二)writeup – 作者:secur1ty

前言最近做了做红日的vulnstack,感觉蛮好玩的,写篇文章记录一下解题过程。环境搭建首先配置模拟内外网环境其中,10.10.10.0为内网网段192.168.111.0为模拟外网网段本次靶场靶机共三台,网络配...