搜索精彩内容

包含"What"的全部内容

COVID-19攻击手段与数据分析 – 作者:Kriston

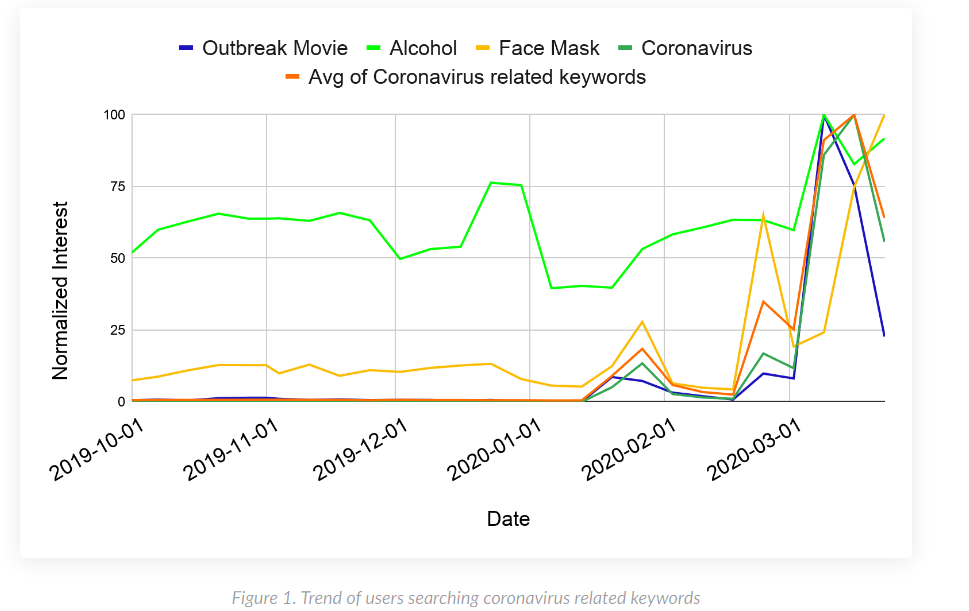

随着新冠病毒在世界范围内传播,研究人员发现自2月初以来,与冠状病毒相关的搜索和浏览量大幅增加,同时网络罪犯正利用新冠话题获利。研究人员监控新冠主题相关的新域名注册,2月到3月日均冠状...

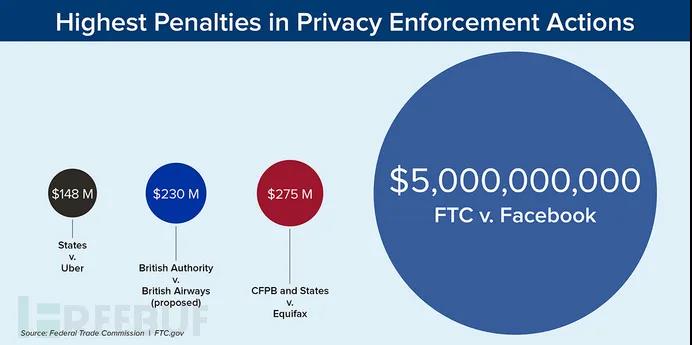

50亿美元!这就是对侵犯隐私的惩罚!你还不重视吗! – 作者:beikatech

2020年4月25日,联邦法院正式批准美国联邦贸易委员会(FTC)和Facebook之间的用户个人隐私问题和解协议,Facebook认罚50亿美元。Facebook究竟干了什么伤天害理的事,居然可以“荣获”有史以来FT...

CVE-2020-0796 SMBv3漏洞LPE利用调试分析 – 作者:kczwa1

一 、概述 网上已经有触发漏洞的POC和本地提权EXP,还有几篇从不同角度对漏洞进行阐述的文章(包括但不限于以下几篇),但是阅读后对内存的构造和利用过程并不理解,因此自己尝试从新调试走一...

诉讼车轮战:Facebook重锤NSO,曝背后一言难尽的安全隐忧 – 作者:0day情报局

大家好,我是 零日情报局。本文首发于公众号 零日情报局,微信ID:lingriqingbaoju。 最近一年,有一件横跨国际法律界、科技界、网络安全界的热门头条——那就是Facebook与NSO集团长达210天...

以色列全国水利设施遭不同程度网络战攻击,幕后“元凶”或与加沙Gaza黑客军团有关 – 作者:国际安全智库

网络攻坚战愈演愈烈,工控系统安全重于泰山。【导读】数据采集和监测控制是工业过程中极为重要的环节,它帮助管理者实时发现生产的问题和调整生产计划,最终实现有效运行整个工业计划。可以说,...

基于指纹识别的漏洞扫描设计 – 作者:滴滴安全蓝军

扫描器设计 漏洞扫描器大家都不陌生,几乎是每家公司必备的安全产品。几乎早在快10年前,作为安全乙方,就需要扛着一台极光扫描器,到全国各地去做各种安服。在当时极光扫描器就是一款非常成...

网络隐匿之道:减少痕迹、伪装迷惑 – 作者:Pannet

引语 行走于网络,总会留下痕迹。 互联网络看似广博,身处其中如沧海一粟,微不可查,不过是真的不可查觉吗? 水中再微小的动作都可以泛起波澜,网络上再轻微的动态都可以牵扯万千。 ...

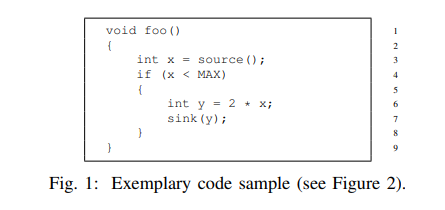

复活Navex:使用图查询进行代码分析 – 作者:斗象智能安全平台

从了解到修复 Navex, 其中花了一年多, 从对自动化代码审计一无所知到学习PL/Static Analysis, 翻阅十几年前的文档, 补全Gremlin Step, 理解AST, CFG, DDG, PDG, CPG, ...

SecWiki周刊(第324期) – 作者:SecWiki

安全资讯[Web安全] 2020年第17届全国大学生信息安全与对抗技术竞赛通知(ISCC2020)https://www.secpulse.com/archives/129104.html安全技术[运维安全] 年度大型攻防实战全景:红蓝深度思...

FreeBuf早报|Xbox和Windows NT 3.5源代码被泄漏到网上;乌克兰逮捕黑客 Sanix;数以万计的以色列网站遭到破坏 – 作者:shidongqi

【全球动态】1.乌克兰逮捕黑客 Sanix乌克兰安全部门宣布逮捕黑客 Sanix(a.k.a.“Sanixer“),称他们在其计算机上找到的记录显示他出售各种数据库,包括登陆凭证、电邮收件箱、银行卡的 PIN 码...