搜索精彩内容

包含"how to use fc"的全部内容

如何“爆破检测”加密密码字段和存在验证码的Web系统 – 作者:shystartree

*本文原创作者:shystartree,本文属FreeBuf原创奖励计划,未经许可禁止转载一、背景一直想对本人公司所在的某管理平台(下文简称为A平台)进行一下弱口令检测,但是该平台做了设置验证码(做了...

在Web服务器防止Host头攻击 – 作者:非凡安全广州分部

前言访问网站时如果访问路径中缺少/,大多数中间件都会自动将路径补全,返回302或301跳转如下图,Location位置的域名会使用Host头的值。这种情况实际上风险较低,难以构成Host头攻击。但是由于...

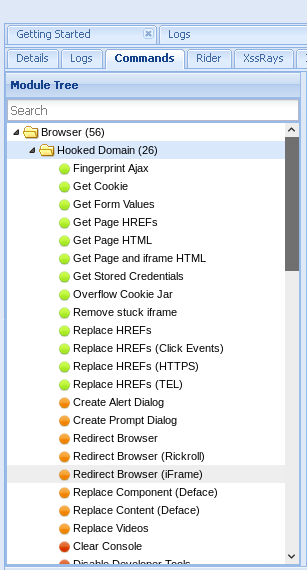

浏览器攻击框架BeEF Part 6:对用户与浏览器的攻击测试 – 作者:NT00

*本文原创作者:NT00,本文属FreeBuf原创奖励计划,未经许可禁止转载前言这一章介绍如何使用BeEF来测试用户和浏览器,攻击用户和浏览器的效果相对于上一章来说比较简单,效果也直接有效。查看之...

当Struts2遇到防火墙,你的思路够骚吗? – 作者:道恩先生666

*本文原创作者:道恩先生666,本文属FreeBuf原创奖励计划,未经许可禁止转载一、背景偶然碰到一个小站存在st2-046代码远程执行漏洞,心里美滋滋。执行whoami查看自己是什么权限 已经是roo...

Satori变种利用开放的ADB端口在Android设备中传播 – 作者:周大涛

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。写在前面的话对于许多物联网用户来说,利用设备上的开放端口一直是一...

域渗透分析工具BloodHound 1.5.2入门实战 – 作者:Dm2333

前言各位师傅好,很少写东西求不喷,关于BloodHound的相关专业解释,在国内相关博客和原作者github上都有了,为了方便新人,写点从基本安装到相关项目实战脱敏后的讲解。搭建域环境的方法就不在...

Metasploit开发指北 – 作者:Green_m

0x00 前言本文将通过一些简单的例子说明如何开始学习对 Metasploit Framework 进行开发。0x01 准备工作 Metasploit 官方 wiki 就提供了非常好的文档,能解决你遇到的大部分问题。参...

网络摄像头登录绕过及多个RCE漏洞及数据分析报告 – 作者:Knownsec知道创宇

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。1. 事件概述 深圳市丽欧电子有限公司(NEO Coolcam,以下简称酷视...

渗透技巧–浅析web暴力猜解 – 作者:海峡信息heidun

0x01 前言 Web登录界面是网站前台进入后台的通道,针对登录管理界面,常见的web攻击如:SQL注入、XSS、弱口令、暴力猜解等。海峡信息白帽子id:Bypass本文主要对web暴力猜解的思路做一个...

天融信关于VLC Media Player 2.2.8 Use After Free漏洞分析 – 作者:alphalab

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。 一、背景介绍 VLC 是一款自由、开源的跨平台多媒体播放器及框...