搜索精彩内容

包含"3128 port"的全部内容

技术分享 | 劫持DNS通过流量植入木马实验 – 作者:R1ngk3y

*本文原创作者:R1ngk3y,本文属FreeBuf原创奖励计划,未经许可禁止转载 严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。前言很多时候对目标进行渗透时一般会从web、网络设备、针对...

当Struts2遇到防火墙,你的思路够骚吗? – 作者:道恩先生666

*本文原创作者:道恩先生666,本文属FreeBuf原创奖励计划,未经许可禁止转载一、背景偶然碰到一个小站存在st2-046代码远程执行漏洞,心里美滋滋。执行whoami查看自己是什么权限 已经是roo...

全流程信息收集方法总结 – 作者:Jokong

*本文原创作者:Jokong,本文属于FreeBuf原创奖励计划,未经许可禁止转载作为一名菜鸟,第一次写文章,有点紧张,希望大佬们轻点。 我写这个是对自己的一个总结和记录,也希望对新手有所帮...

网络安全人才短缺加剧,企业如何不拘一格降人才? – 作者:AngelaY

迈入2019年,网络安全风险加剧,网络安全人才缺口也不断加大。根据普华永道的报告,2019年网络安全人才缺口可能达到150万。如此庞大的数量对于企业而言已经不仅仅是挑战,甚至快赶上灾难了。但...

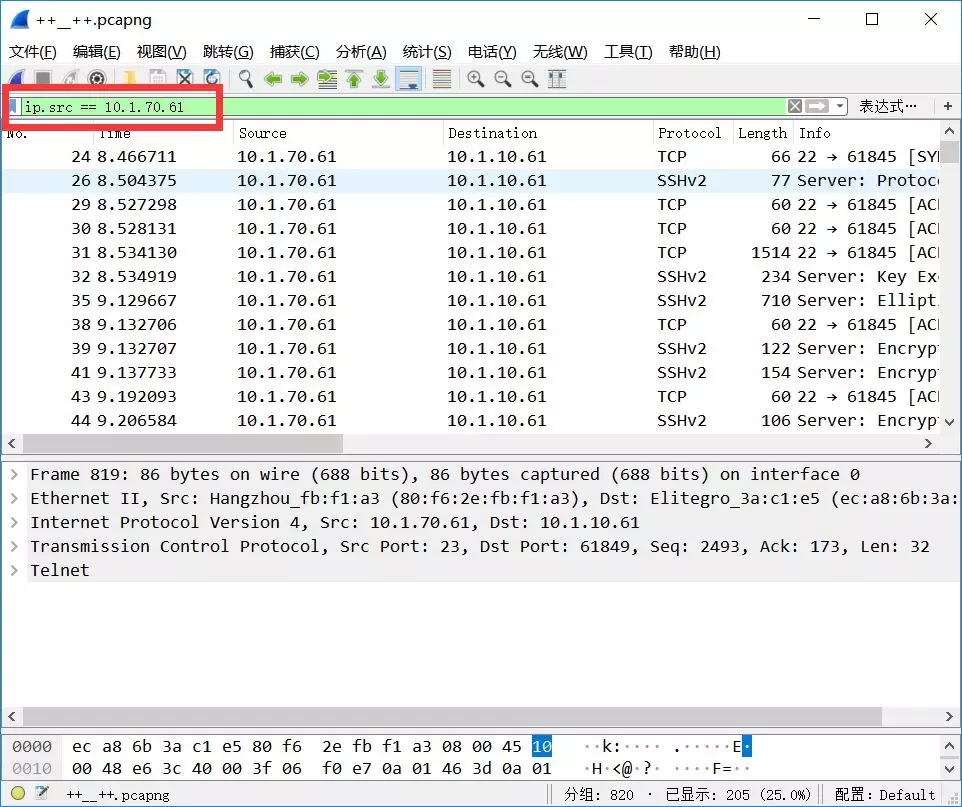

CTF流量分析之wireshark使用 – 作者:漏斗社区

01.基本介绍在CTF比赛中,对于流量包的分析取证是一种十分重要的题型。通常这类题目都是会提供一个包含流量数据的pcap文件,参赛选手通过该文件筛选和过滤其中无关的流量信息,根据关键流量信息...

Shadow-box:一个基于虚拟化技术实现的轻量级Linux系统监控框架 – 作者:secist

Shadow-box是一款基于虚拟化技术实现的轻量级Linux系统监控框架。 关于 GatekeeperGatekeeper基于Shadow-box。如果你想了解更多有关Gatekeeper的信息,请转到Gatekeeper项目分支。注意Shad...

CVE-2017-11826:Office Open XML wwlib模块解析混淆漏洞分析 – 作者:护花使者cxy

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。一、前言CVE-2017-11826 据说是 360 在 2017 年 9 月底发现的一个关于...

DNS隧道流量分析 – 作者:johylodog

DNS隧道 DNS协议又称域名系统是互联网的基础设施,只要上网就会用到,因而DNS协议是提供网络服务的重要协议,在黑客进入内网后会使用DNS、ICMP、HTTP等协议隧道隐藏通信流量。本文通过DNS隧...

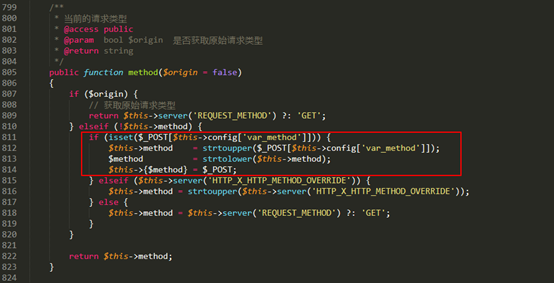

从防护角度看Thinkphp历史漏洞 – 作者:新华三攻防团队

一、前言 19年初,网上公开了2个Thinkphp5的RCE漏洞,漏洞非常好用,导致有很多攻击者用扫描器进行全网扫描。我们通过ips设备持续观察到大量利用这几个漏洞进行批量getshell的攻击流量,本文...

编程基础 | PHP代码审记(上 ) – 作者:Setup

红日安全推出的适合新手入门系列教程专刊上线啦!红日安全专注新手入门教程。转眼间红日安全又成长了一岁,在这一年里,团队成长了很多很多。目前团队所有的文章对外都是公开的,希望可以给新手...