搜索精彩内容

包含"ACTIVATION CODE"的全部内容

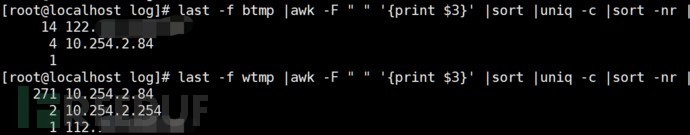

企业安全建设之HIDS(二):入侵检测&应急响应 – 作者:罹♛殇

*本文原创作者:罹♛殇,本文属FreeBuf原创奖励计划,未经许可禁止转载 0x01:前言WEB层的入侵检测一般会根据agent头信息、POST包请求信息基于攻击特征结合多逻辑语句以及响应体检测,HIDS基...

WebLogic接二连三被曝漏洞,到底是为啥? – 作者:腾讯云安全

近日,国家信息安全漏洞共享平台(CNVD)公开了Weblogic反序列化远程代码执行漏洞(CNVD-C-2019-48814),延续了前几年不断爆出的Weblogic反序列化漏洞历史。趁此机会我们来总结分析一下,这些...

拒绝网络暴力!动手开发基于深度学习的网络欺凌检测模型 – 作者:mscb

网络暴力,或者说网络欺凌,在互联网上实在太普遍。如果你没有受到过网络暴力,那你很有可能不是一个有多年网络使用经验的人。 网络暴力比杠精还可恶。后者只是喜欢刷存在感,如果看到他的回复...

Web攻击检测机器学习深度实践 – 作者:月亮与六便士

一、概述1.1 传统WAF的痛点传统的WAF,依赖规则和黑白名单的方式来进行Web攻击检测。该方式过分依赖安全人员的知识广度,针对未知攻击类型无可奈何;另一方面即使是已知的攻击类型,由于正...

ehtools:一款WiFi渗透框架 – 作者:secist

关于 ehtools 框架如今,Wi-Fi工具变得越来越易于使用,且新手也可以轻松驾驭。Ehtools Framework就是这样一款功能强大且简单易用的无线渗透测试框架。Ehtools可以在短短的几秒钟内完成,从新扩...

机器学习:通过按键声音破解你的密码 – 作者:白帽汇

我记得在不久以前,最先进的机器学习还只是用来在一堆图片中找出猫和狗。而在这短短的几年时间里,机器学习领域发生了难以置信的变化,研究人员以不再执着于分辨各种动物,而是开始把机器学习的...

深度学习之Keras检测恶意流量 – 作者:邹先生007

Keras介绍 Keras是由 Python 编写的神经网络库,专注于深度学习,运行在 TensorFlow 或 Theano 之上。TensorFlow和Theano是当前比较流行的两大深度学习库,但是对初学者来说相对有些复杂。Ke...

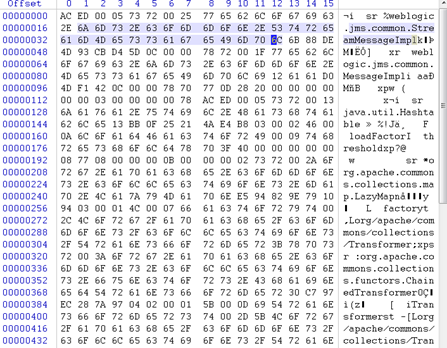

从防护角度看Weblogic反序列化历史漏洞 – 作者:新华三攻防团队

一、前言 Weblogic反序列化漏洞是一个经典的漏洞系列,根源在于Weblogic(及其他很多java服务器应用)在通信过程中传输数据对象,涉及到序列化和反序列化操作,如果能找到某个类在反序列化过...

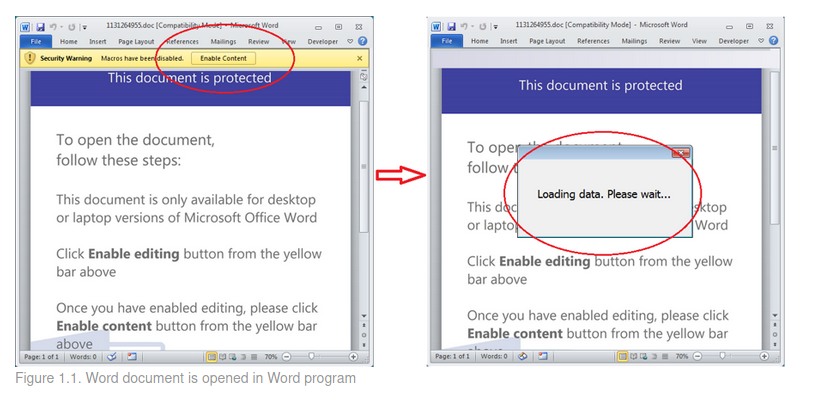

QBot深度解析 – 作者:Kriston

QBot也称为QakBot,已经活跃了很多年。 它最初被称为金融恶意软件,旨在窃取用户凭据和键盘记录来对政府和企业进行金融欺诈。近期在野捕获的Office Word文档中发现QBot变体,但未发现其传播方式...

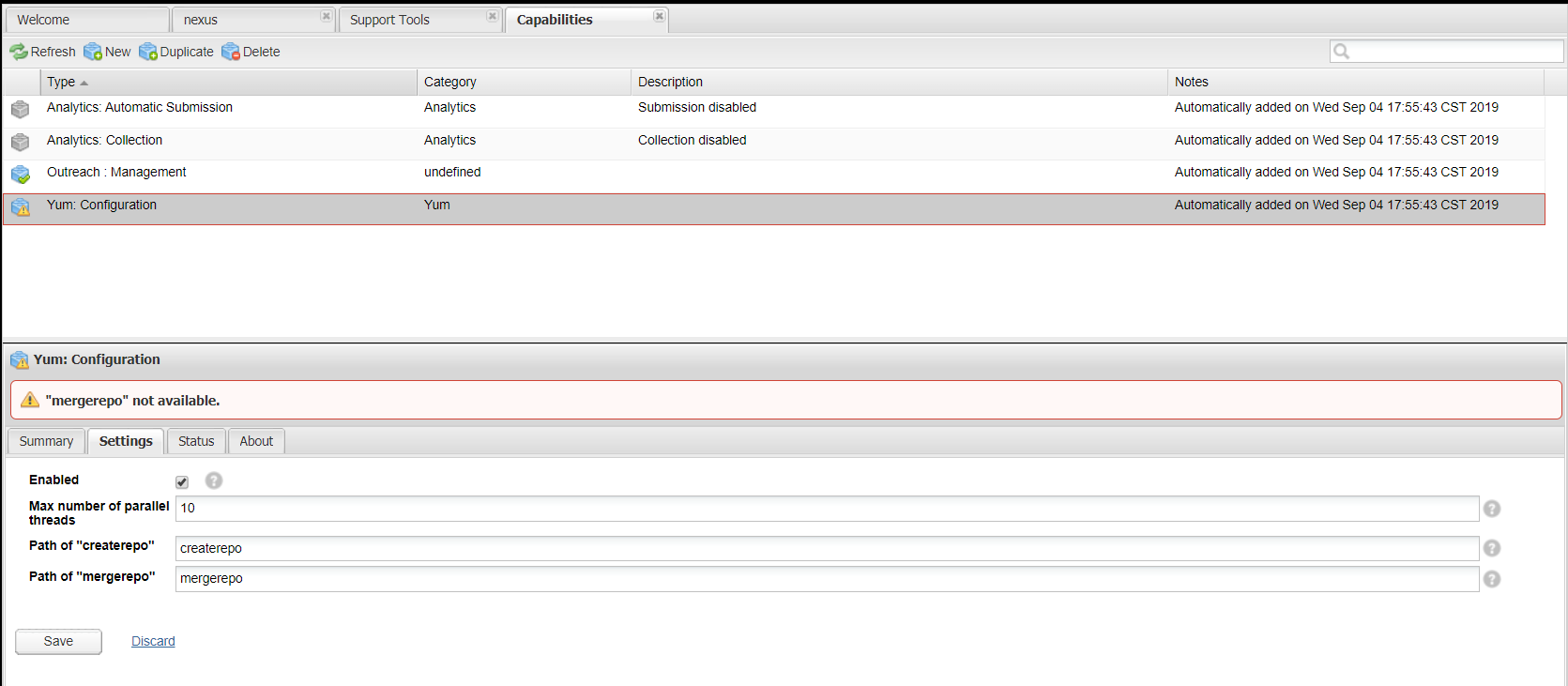

Nexus Repository Manager 2.x命令注入漏洞 (CVE-2019-5475) 两次绕过 – 作者:知道创宇404实验室

前言 2019年9月初我们应急了Nexus Repository Manager 2.x 命令注入漏洞(CVE-2019-5475),其大致的原因和复现步骤在 hackerone 上公布了,在应急完这个漏洞之后,我们分析该漏洞的修复补丁,发...