搜索精彩内容

包含"SHARK NETWORKS"的全部内容

渗透利器Cobalt Strike在野利用情况专题分析 – 作者:ADLab

一、引言 Cobalt Strike是一款商业化的渗透测试利器,由著名的攻防专业团队Strategic Cyber开发。该工具被广泛应用于渗透测试项目中,在提高政府和企业网络设施安全性上起到了重要的作用。同...

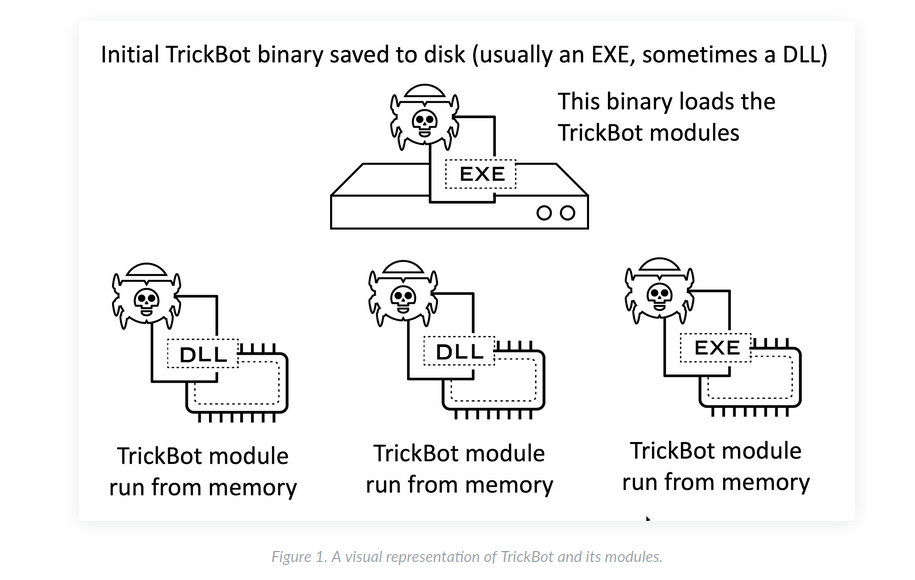

TrickBot新组件Nworm分析 – 作者:Kriston

TrickBot于2016年被首次发现,其主要目的是窃取目标主机数据,安装恶意软件后门。TrickBot拥有不同的功能模块,可从受感染的Windows客户端传感染DC。在2020年4月,TrickBot将其传播模块“mworm...

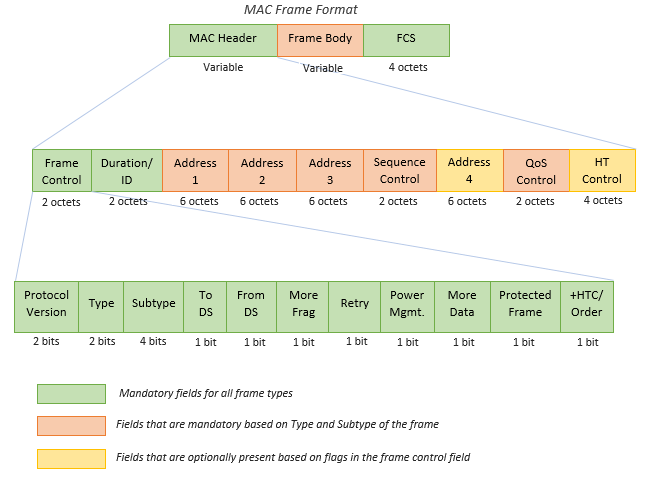

Wi-Fi攻击方式简述 – 作者:MactavishMeng

本文中涉及的原理等都是基于互联网搜集的资料,以及个人的理解。水平有限,如有错漏之处欢迎指教!Wi-Fi(发音: [/ˈwaɪfaɪ/]),又称“无线热点”或“无线网络”,是Wi-Fi联盟的商标,一个...

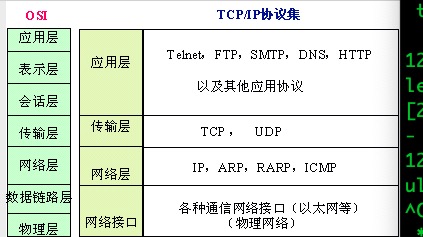

NIDS(suricata)中的DNS隐蔽隧道检测 – 作者:toddddna

DNS介绍 我们先简单介绍一下 DNS协议,DNS协议是一个应用层协议,用来将域名转换为IP地址(也可以将IP地址转换为相应的域名地址),类似一个分布式数据库,数据通过udp传输,IP报头中的协议字段...

Wireshark解密HTTPS流量 – 作者:Kriston

在审查可疑网络活动时,经常遇到加密流量。大多数网站使用HTTPS协议,各种类型的恶意软件也使用HTTPS,查看恶意软件产生的数据对于了流量内容非常有帮助。本文介绍了如何利用Wireshark从pcap中...

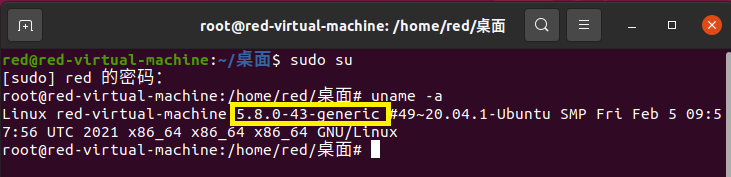

Free5gc+UERANSIM模拟5G网络环境搭建及基本使用 – 作者:中兴沉烽实验室

HW期间,为防范钓鱼,即日起FreeBuf将取消投稿文章的一切外部链接。给您带来的不便,敬请谅解~0x00 前言而在众多研究者打算投身于5G网络安全研究的时候,一个难题自然而然的摆在大家眼前:5G网...

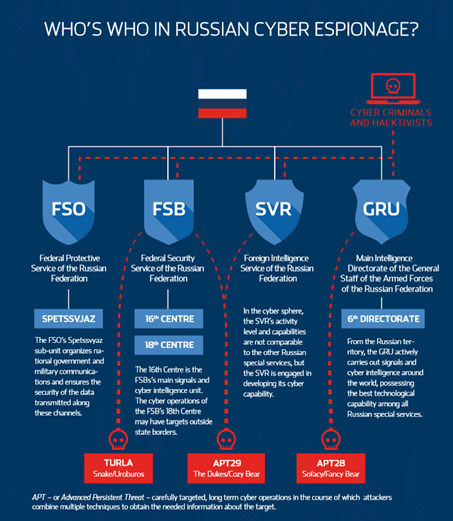

Turla 组织攻击面貌深度分析报告 – 作者:Threatbook

概述微步情报局长期致力于追踪发现全球高级威胁团伙活动轨迹,Turla APT 组织作为一支极具代表性的高级威胁组织,其一直是微步情报局追踪的重点。近日,我们整合梳理了 Turla 组织历史攻击事件...

“安全之父”盘点,开发者们背后的故事 – 作者:sanfenqiantu

网络安全非平地而起,现快速发展的网络安全技术、理念、市场都非凭空而来,而是得益于许多开发者们的智慧和努力。不论你是技术方向、管理方向、还是运营方向的安全从业者,你在日常工作中所使用...