搜索精彩内容

包含"Stride"的全部内容

SDL最初实践:安全培训 – 作者:阿尔法之梦

该实践基于作者以及所在安全团队边学边推行的最初实践,服务于物流行业一家由制造业转型互联网的公司,安全起步较晚且安全团队人数较少,安全开发能力欠佳。但凭借内外部资源、公司内部系统项目...

浅谈Web渗透测试 – 作者:nobodyshome

在我的上一篇文章 OWASP 安全测试指南解读 中, 我解读了 OWASP 的 Web 渗透测试方法论。 方法论总是高高在上, 本篇文章我想谈谈 渗透测试人员怎么结合 OWASP 测试方法论 和 PTES 把渗...

5分钟看完安全开发大讲堂之“威胁建模” – 作者:默安科技

错过了上周五“威胁建模”的直播?不要紧,勤奋的小默为大家整理了2000字的内容小结想5分钟看完的童鞋可跳过80分钟的录播。。 你要的精华都在这儿了一、软件可能面临哪些安全风险?系统软件本...

如何做一名失败的安全架构师 – 作者:q11132o0

与大多数教你如何担任架构师一职的显学不同,本文从对立面剖给你看,成功学容易,想要看清泥泞中的水坑,是真的需要自己多走点路。安全架构师是信息安全这项目工作做久了之后的结果,但并不是必...

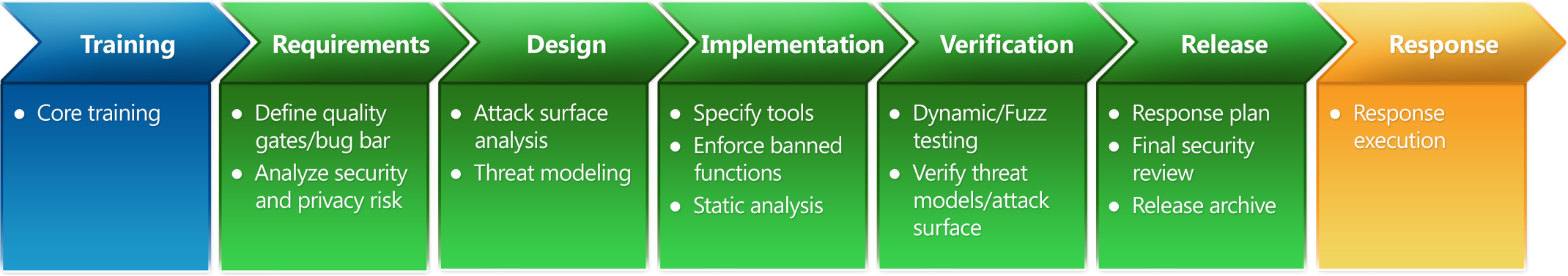

从SDL到DevSecOps:始终贯穿开发生命周期的安全 – 作者:云鼎实验室

最近参与了《研发运营一体化(DevOps)能力成熟度模型》等标准安全部分制定,以及在内部做了一次分享,趁着分享之后聊聊自己对对研发安全以及DevSecOps的理解和实践尝试。 随着云计算被普遍运...

深度 | 工业控制系统(ICS)威胁建模实践的思考 – 作者:北京天地和兴科技有限公司

编者按:了解威胁建模框架、方法和工具可以帮企业更好地识别、量化和排序面临的威胁。如今,市场上已经拥有各种各样的威胁建模框架和方法,这些模型侧重点不同,其中一些模型针对特定安全技术领...

利用威胁建模防范金融和互联网风险 – 作者:blackhole666

从B站数据遭竞品批量爬取,到华住集团信息泄露;从东海航空遭遇大规模恶意占座,到马蜂窝旅游网站事件;从接码平台日赚百万到双十一电商风险爆发.....顶象2018年第三季度业务风险监测数据显示,...

Threat Dragon入门指南 – 作者:LinuxSelf

Threat Dragon是OWASP提供的开源威胁建模工具。支持OSX,Windows,Linux,提供基于Electron的可安装桌面应用程序或Web应用程序。桌面应用程序将威胁模型保存在本地文件系统上,而在线版本将其文...

物联网渗透测试威胁建模,捕捉应用相关安全风险 – 作者:jiweianquan

如今,信息技术突飞猛进,对政治、经济、社会、文化、军事等很多领域都产生了深刻影响。互联网技术更是融入到生活的各方各面,早已改变人们生活方式。同时,网络攻击也在日益增加,安全防护始终...

工业互联网网络安全渗透测试技术研究 – 作者:jiweianquan

随着信息技术与制造业的深度融合发展, “互联网+先进制造业”不断深化,工业互联网实现了快速的发展,如何构建网络、平台、安全三大功能体系,强化工业互联网安全保障,成为一个备受关注的话题...