搜索精彩内容

包含"attack kill chain"的全部内容

美国HW演习怎么搞:Hack the Building – 作者:黑鸟

从2020年11月16日开始,马里兰州创新研究所(MISI)及其DreamPort计划和赞助商美国网络司令部将举行,重点针对各类设施的控制系统网络安全和关键基础设施网络安全的网络演习。这场名为Hack the ...

使用ATT&CK框架对威胁狩猎的成熟度进行评估 – 作者:南京聚铭网络

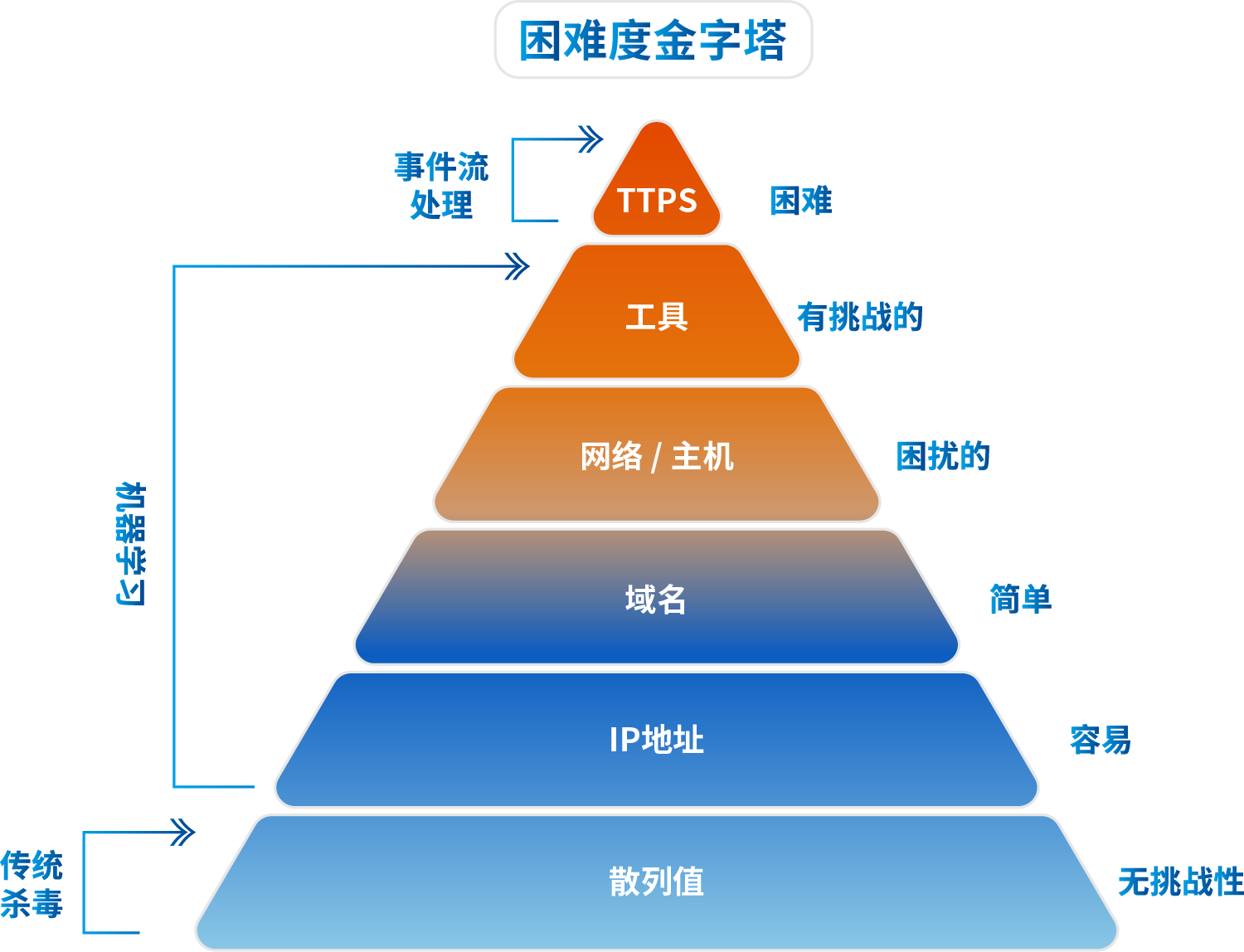

ATT&CK框架为威胁狩猎提供了一个统一的术语系统来描述攻击者在做什么,这样信息安全人员就可以在一个通用的语境下来工作以及交流如何处理它。MITRE使用ATT&CK框架来建议组织如何提高他...

青藤云安全:攻防未动,漏洞先行,标准化漏洞建模与生命周期管理 – 作者:青藤云安全

漏洞管理生态系统近年来开始逐渐成熟起来,安全从业者投入大量时间来发现、管理、分类和交流漏洞。漏洞描述的标准化不仅有助于威胁情报共享,而且还有助于有效管理潜在的威胁,帮助组织、供应商...

Python黑帽子——黑客与渗透测试编程之道 – 作者:cloudcoll

第一章 设置Python环境1、Windows中安装PyCharm。2、安装python2和python3。3、安装Kali linux和Windows虚拟机。4、编写第一个程序sum.py(python3)def sum(number_one, number_two): nu...

安全威胁情报周报(2021.06.07-06.11) – 作者:Threatbook

一周情报摘要金融威胁情报印度金融服务领域 IT 公司 Nucleus Software 遭受 BlackCocaine 勒索软件攻击Intertrust 发布2021年移动端金融 APP 应用安全报告复杂的多阶段银行木马:Gootkit德国...

BlackHat议题热点跟踪:供应链威胁、DNS威胁、密码学威胁等,你最期待哪一个? – 作者:Avenger

BlackHat 马上要在美国召开,有哪些热点威胁将会被探讨?有哪些热点议题会成为大家关注的焦点?接下来列举了七个很重要的威胁方向和相关议题,感兴趣的研究人员届时可以跟踪学习。供应链威胁近...