搜索精彩内容

包含"gmail sign in"的全部内容

“折纸”行动:针对南亚多国军政机构的网络攻击 – 作者:antiylab

1、背景概述 一直以来,南亚地区都是APT攻击的焦点区域之一。安天从2014年基于分析成果曝光白象攻击组织起,已经先后发布了《白象的舞步——来自南亚次大陆的网络攻击》[1]、《...

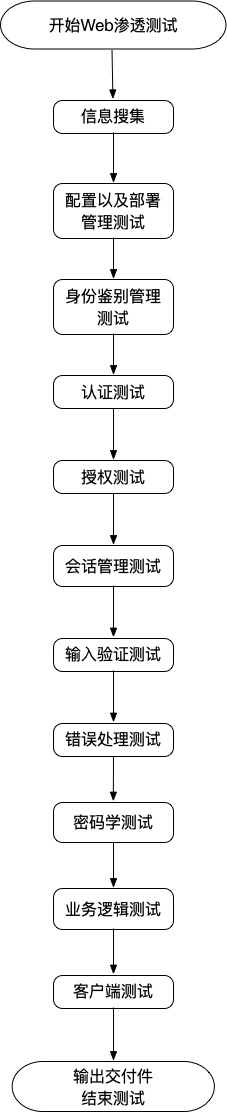

OWASP安全测试指南解读 – 作者:nobodyshome

OWASP 测试项目 简介OWASP 测试项目已经发展了许多年。通过这个项目,我们希望帮助人们了解自己的 Web 应用程序,什么是测试,为什么要测试,什么时间,在哪里 以及 如何测试 WEB 应用程序。这...

拿起Mac来渗透:恢复凭证 – 作者:周大涛

介绍 获取凭证信息是红队的常用套路,因为这些凭证可横向移动的一把好手。网上很多用Windows进行凭据恢复的研究,随着渗透人员经济条件越来越好,各位师傅都换上了Mac(馋.jpg) 所以这篇文...

Bitdefender发现海莲花APT组织使用合法证书传播高级Android威胁 – 作者:比特梵德中国

自2014年以来,一群被称为海莲花OceanLotus或PhantomLance的APT组织就不断通过官方和第三方市场传播高级Android威胁,闻名于世。他们试图远程控制受感染的设备,窃取机密数据,安装应用程序并启...

SecWiki周刊(第323期) – 作者:SecWiki

安全技术[其它] 技术人的修炼之道:从业余到专业https://mp.weixin.qq.com/s/gBgFyy4MMrF5vn-8NGEVQw[漏洞分析] 协议模糊测试相关技术梳理https://mp.weixin.qq.com/s/RCpAUpFEzbSewEnWpH...

浅谈可信启动 – 作者:nobodyshome

最近看了一些关于可信启动的文章,所以我想把可信启动的知识做一下梳理。本文主要从抽象层面介绍可信启动原理,分别从启动过程,可信启动原理,模拟可信启动三个方面展开介绍。计算机启动过程简...

渗透测试指南(三)社会工程学 – 作者:nobodyshome

渗透测试指南系列文章内容纲要 第一章 渗透测试简介 第二章 前期交互 第三章 信息收集 第四章 漏洞识别 第五章 社会工程学 第六章 有线/无线网络利用 ...

渗透测试指南(四)有线无线网络利用 – 作者:nobodyshome

渗透测试指南系列文章内容纲要 第一章 渗透测试简介 第二章 前期交互 第三章 信息收集 第四章 漏洞识别 第五章 社会工程学 第六章 有线/无线网络利用 ...

渗透测试指南(六)渗透测试工具集 – 作者:nobodyshome

渗透测试指南系列文章内容纲要:第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机...

渗透测试指南(八)基于本地主机和物理的利用 – 作者:nobodyshome

渗透测试指南系列文章内容纲要第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机和...