搜索精彩内容

包含"look utils tan"的全部内容

从防护角度看Struts2历史漏洞 – 作者:新华三攻防团队

一、前言 Struts2漏洞是一个经典的漏洞系列,根源在于Struts2引入了OGNL表达式使得框架具有灵活的动态性。随着整体框架的补丁完善,现在想挖掘新的Struts2漏洞会比以前困难很多,从实际了解...

从防护角度看Weblogic反序列化历史漏洞 – 作者:新华三攻防团队

一、前言 Weblogic反序列化漏洞是一个经典的漏洞系列,根源在于Weblogic(及其他很多java服务器应用)在通信过程中传输数据对象,涉及到序列化和反序列化操作,如果能找到某个类在反序列化过...

Liferay portal java反序列化漏洞分析 – 作者:MrCoding

前言: 最近liferay portal被爆了一个json的反序列化漏洞,本着学习的态度准备研究一番,于是搭建了低版本环境,顺手搜了下readObject函数,意外发现TunnelServlet存在java反序列化漏洞,想...

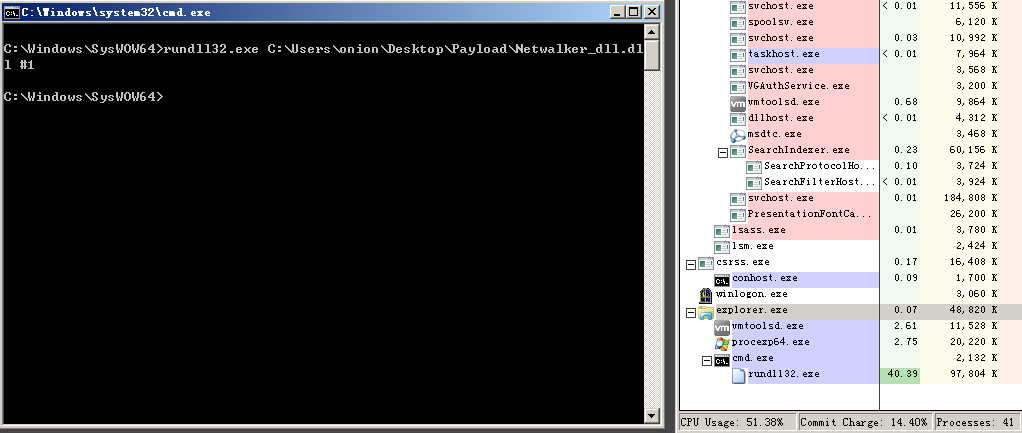

深度分析Netwalker勒索软件 – 作者:深信服千里目安全实验室

样本简介Netwalker勒索,也被称为Mailto勒索,Mailto是基于加密文件名格式的勒索软件的名称,Netwalker是基于勒索软件的勒索信内容给出的名称,目前针对的目标是企业和政府机构,近期开始活跃。...

Linux提权一文通 – 作者:dnsill

0x001 linux提权描述大多数计算机系统设计为可与多个用户一起使用。特权是指允许用户执行的操作。普通特权包括查看和编辑文件或修改系统文件。特权升级意味着用户获得他们无权获得的特权。这些...

Fastjson 1.2.24远程代码执行漏洞分析 – 作者:深信服千里目安全实验室

1.漏洞信息1.1 漏洞简介漏洞名称:Fastjson 1.2.24 Remote Code Execution (com.sun.rowset.JdbcRowSetImpl)漏洞编号:无漏洞类型:Remote Code ExecutionCVSS评分:无漏洞危害等级:高危1.2 ...

截获TLS密钥——Windows Schannel – 作者:Dhakkan

简介这篇文章是研究在终端上劫持进程来截获TLS密钥以用于解密的方式,主要是使用SChannel组件的Windows应用的TLS流量,如IIS,RDP,IE以及旧版的Edge,Outlook,Powershell及其他,不包括使用Op...

反恶意软件扫描接口(AMSI)对抗学习 – 作者:dnsill

Amsi(Antimalware Scan Interface)基础知识The Windows Antimalware Scan Interface (AMSI) is a versatile interfacestandard that allows your applications and services to integrate wit...

Spring内存木马检测思路 – 作者:安全狗safedog

一、内存马概念介绍木马或是内存马,都是攻击者在“后门阶段”的一种利用方式。按攻击者的攻击套路顺序,“后门阶段”一般是在攻击者“拿到访问权”或是“提权”之后的下一步动作,也叫“权限维...

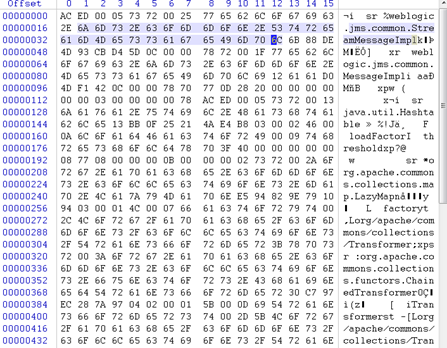

Java反序列化之ysoserial cc1链分析 – 作者:乔木吧啦吧啦

0x01:前言上篇文章对Apache Commons Collections反序列化漏洞利用链进行了分析,也埋坑说要结合此漏洞,深入分析ysoserial反序列化工具,本文也算是填坑之作。ysoserial是一款知名的java反序列...