搜索精彩内容

包含"members"的全部内容

Linux VPS搭建KMS激活程序一键脚本

KMS是什么? Key Management Service(简称:KMS),这个功能是在Windows Vista之后的产品中的一种新型产品激活机制支持说明支持Windows操作系统(VL) Office软件(VL)支持最新的Windows 10 ...

项目动态|Apache Pulsar 2.7.3 版本介绍

本文原文作者是 StreamNative 工程师丛搏、刘昱。译者刘梓霖,传智教育工程师。 关于 Apache Pulsar Apache Pulsar 是 Apache 软件基金会顶级项目,是下一代云原生分布式消息流平台,集消...

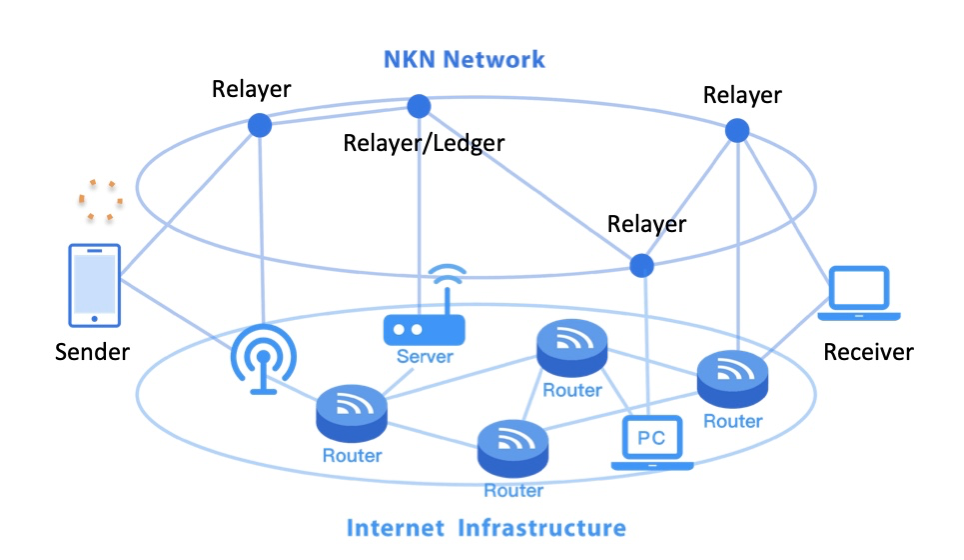

NGLite-基于区块链网络的匿名跨平台远控程序 – 作者:贰月_叁拾

*本工具仅供技术分享、交流讨论,严禁用于非法用途。0x00 敬告本文所阐述内容仅供技术探讨及研究,所有环境均为实验环境,不存在任何违反破坏计算机行为。文中所有工具仅供研究使用,产生一切后...

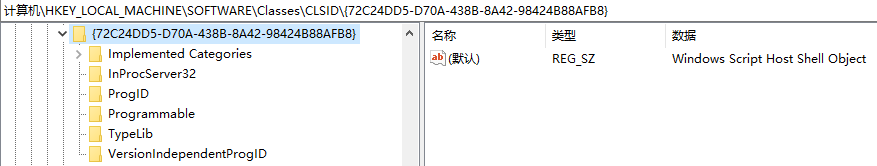

COM 对象的利用与挖掘 – 作者:tianxuanseclab

前言本文在FireEye的研究Hunting COM Objects[1]的基础上,讲述COM对象在IE漏洞、shellcode和Office宏中的利用方式以及如何挖掘可利用的COM对象,获取新的漏洞利用方式。COM对象简述COM(微软组...

PassGAN:一种关于密码破译的深度学习方法(二) – 作者:DigApis

II.背景和相关工作在这部分,我们展示关于深度学习和GANs的简短概述。然后,我们回顾密码破译的最新情况。A. 深度学习在90年代中期,一些机器学习方法,比如support vector machines[6...

PassGAN:一种用于密码破译的深度学习方法 – 作者:DigApis

III.GAN的构造和参数 利用GAN的能力有效的评估训练集包含的口令的概率分布。我们实验了一些参数。在这一部分,我们讲解GANs在具体构架和参数方面的选择。 我们通过Gulraiani团队的IWGAN(Imp...

动态分析小示例|08CMS SQL 注入分析 – 作者:漏斗社区

0x00 背景本周,拿到一个源码素材是08cms的,这个源码在官网中没有开源下载,需要进行购买,由某师傅提供的,审计的时候发现这个CMS数据传递比较复杂,使用静态分析的方式不好操作,刚好这周小...

Java反序列化漏洞的原理分析 – 作者:Moonlightos

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。*本文原创作者:Moonlightos,本文属FreeBuf原创奖励计划,未经许可禁...

警惕!EOS恶意合约可吞噬用户RAM漏洞分析 – 作者:美图安全应急响应中心

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。概述2018年7月23日,美图区块链实验室发现EOS恶意合约可吞噬用户RAM的...

防御Mimikatz攻击的方法介绍 – 作者:sysver

简单介绍 Mimikatz 攻击 Mimikatz 在内网渗透测试中发挥着至关重要的作用,主要是因为它能够以明文形式从内存中提取明文密码。众所周知,攻击者在他们的渗透中大量使用 Mimikatz,尽管...