搜索精彩内容

包含"que es el malware"的全部内容

新Underminer EK使用加密TCP隧道交付Bootkit和挖矿软件 – 作者:Hydralab

趋势科技在本周发表的一篇博文中指出,其研究人员已经发现了一个新的漏洞利用工具包(Exploit Kit),并将其命名为Underminer。Underminer EK使用了其他漏洞利用工具包所具备的功能,以阻碍安全...

FACT:一款固件类比分析测试平台 – 作者:Murkfox

0x01 工具简介1.FACT 全称 Firmware Analysis and Comparison Tool 是一个拥有WEB端的自动化固件测试平台。2.旨在自动执行固件安全分析(路由器,物联网,UEFI,网络摄像头,无人驾驶飞机.........

看Hidden Bee如何利用新型漏洞进行传播 – 作者:周大涛

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。写在前面的话最近我们发现了一个试图利用CVE-2018-4878(Flash Player...

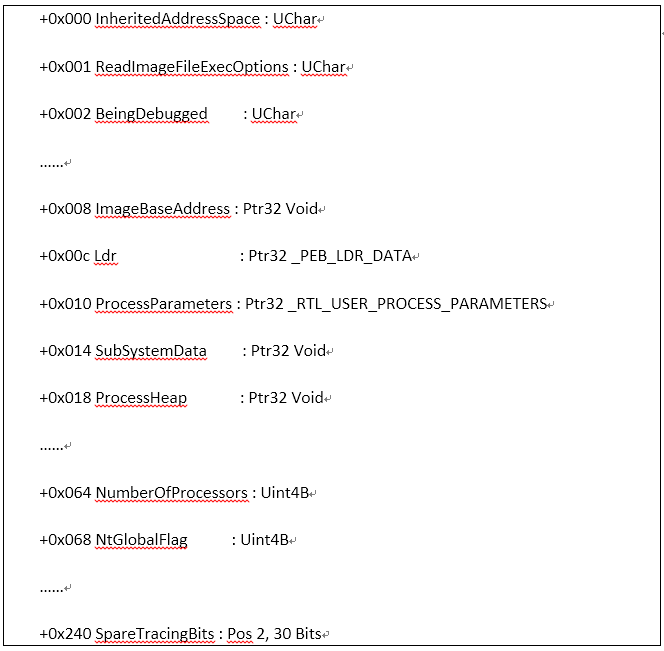

Windows下反(反)调试技术汇总 – 作者:alphalab

一、前言对于安全研究人员来说,调试过程中经常会碰到反调试技术,原因很简单:调试可以窥视程序的运行“秘密”,而程序作者想要通过反调试手段隐藏他们的“秘密”,普通程序需要防止核心代码被...

Windows下反反调试技术汇总 – 作者:alphalab

一、前言对于安全研究人员来说,调试过程中经常会碰到反调试技术,原因很简单:调试可以窥视程序的运行“秘密”,而程序作者想要通过反调试手段隐藏他们的“秘密”,普通程序需要防止核心代码被...

样本分析 | Osiris中使用的Process Doppelgänging和Process Hollowing技术 – 作者:Covfefe

模仿合法进程通常是恶意软件作者最喜欢使用的技术,因为这可以允许他们运行恶意模块而不被杀毒软件察觉。多么多年来,各种各样的技术层出不穷,他们也更加接近了这个目标。这个话题也被研究者和...

XMR恶意挖矿案例简析 – 作者:colinhe

*本文作者:colinhe,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。前言数字货币因其技术去中性化和经济价值等属性,逐渐成为大众关注的焦点,同时通过恶意挖矿获取数字货币是黑灰色产业获...

分析用Golang编写的新恶意软件 – 作者:周大涛

Golang (Go)是一种相对较新的编程语言,发现其编写的恶意软件并不常见。 然而,用Go编写的新变种正在慢慢出现,这给恶意软件分析人员带来了挑战。 使用这种语言编写的应用程序体积较大,在调试...

RSAC 2019 首日概览 | 起于安全,不止于安全(含PPT分享) – 作者:AngelaY

美国当地时间3月4日(北京时间3月5日),RSA 2019大会在旧金山正式开幕。首日的议题丰富,以几大研讨会为主线,穿插进行了很多活动。这些议题涵盖人才、安全威胁、安全基础架构、隐私与人...

SecWiki周刊(第265期) – 作者:SecWiki

安全资讯[事件] 美国230万灾难幸存者隐私信息恐遭泄露https://nosec.org/home/detail/2396.html安全技术[Web安全] Coablt strike官方教程中文译版本https://backlion.cnblogs.com/p/10616...