搜索精彩内容

包含"tcp/ip protocol"的全部内容

kubernetes集群渗透测试 – 作者:斗象智能安全平台

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。前言Kubernetes是一个开源的,用于编排云平台中多个主机上的容器化的...

MITM——ARP篇 – 作者:rabbitmask

本期课题:连接老王家的免费WiFi真的好么?涉及工具:Ettercap & Driftnet涉及概念:MITM & ARP涉及技术:字节流嗅探 & 图片流嗅探【1】连接老王家的免费WiFi真的好么?现在大量公...

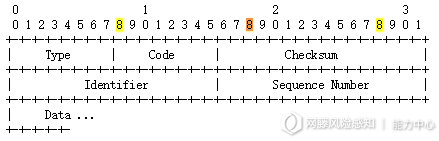

基于统计分析的ICMP隧道检测方法与实现 – 作者:斗象智能安全平台

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。一、概述在企业内网环境中,ICMP协议是必不可少的网络通信协议之一,...

网络层 | 网际协议IP(1) – 作者:noobsec

01 简介Internet Protocol,网际协议,是TCP/IP体系中网络层的主要协议。网络层的任务是为互联网上的不同主机提供通信服务,主要完成两件事:对传输层的数据进行封装、将封装后的数据从源地址转...

MITM——DNS篇 – 作者:rabbitmask

本期课题:今天的网站也有崩掉的说涉及工具:Ettercap & Setoolkit涉及概念:MITM & ARP & DNS涉及技术:DNS欺骗 & 社工钓鱼【1】今天的网站也有崩掉的说“现在的淘宝都能崩掉...

如何绕过高版本JDK的限制进行JNDI注入 – 作者:KINGX安全引擎

写在前面Java JNDI注入有很多种不同的利用载荷,而这些Payload分别会面临一些限制。笔者在实际测试过程中也遇到过很多有限制的情况,这里做个梳理并分享下如何绕过这些限制。关于JNDI注入和RMI...

浅谈ARP欺骗的实现与防御 – 作者:原来是小名啊

引言未知攻,焉知防,本文仅用于研究ARP欺骗攻击与防护技术,切勿用于非法用途,本文不承担任何法律责任。什么是ARP协议官话:在以太网协议中规定,同一局域网中的一台主机要和另一台主机进行直...

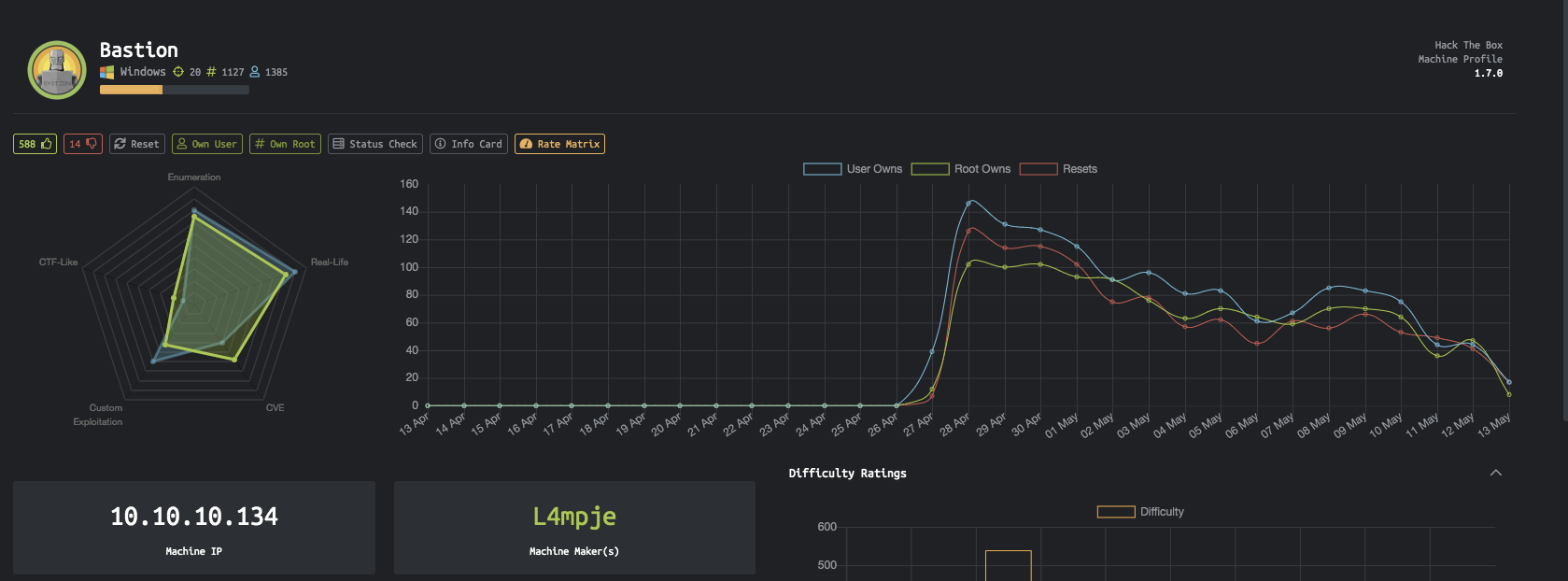

Hack the box靶机实战:Bastion – 作者:dongne

介绍目标: 0.10.10.134 (Windows)Kali:10.10.16.65总的来说,Bastion 其实并不是一个特别简单的机器。如果使用 windows 可以更方便地解决这台靶机。Command VM 对于这台靶机其实挺不错的,不...

HTTP走私漏洞分析 – 作者:xssle

HTTP走私漏洞分析1.HTTP简介:HTTP协议是Hyper Text Transfer Protocol(超文本传输协议)的缩写,是用于从万维网(WWW:World Wide Web )服务器传输超文本到本地浏览器的传送协议。。HTTP是一个...

关于Java中的RMI-IIOP – 作者:知道创宇404实验室

在写完《Java中RMI、JNDI、LADP、JRMP、JMX、JMS那些事儿(上)》的时候,又看到一个包含RMI-IIOP的议题[1],在16年Blackhat JNDI注入议题[2]中也提到了这个协议的利用,当时想着没太看到或听说...