搜索精彩内容

包含"循环"的全部内容

深入理解JNDI注入与Java反序列化漏洞利用 – 作者:KINGX安全引擎

0. 前言在Java反序列化漏洞挖掘或利用的时候经常会遇到RMI、JNDI、JRMP这些概念,其中RMI是一个基于序列化的Java远程方法调用机制。作为一个常见的反序列化入口,它和反序列化漏洞有着千丝万缕...

BlueMushroom组织最新动向及近年攻击活动揭露 – 作者:Threatbook

概要BlueMushroom又名“蓝宝菇”,具备地缘政治背景,自2011年开始活跃,长期针对我国政府、教育、海洋、贸易、军工、科研和金融等重点单位和部门开展持续的网络间谍活动。本报告内容主要包含Bl...

窃听风云:扒掉你的最后一条“胖次” – 作者:GhostSec

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。*本文作者:GhostSec,本文属于FreeBuf原创奖励计划,未经许可禁止转...

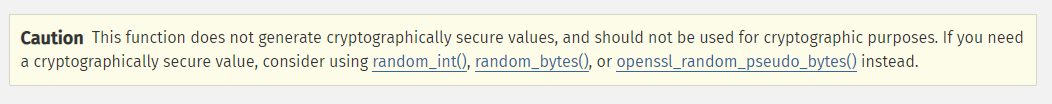

PHP mt_rand安全杂谈及应用场景详解 – 作者:路过你身边topcoder

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。*文章原创作者:路过你身边topcoder,本文属于FreeBuf原创奖励计划,...

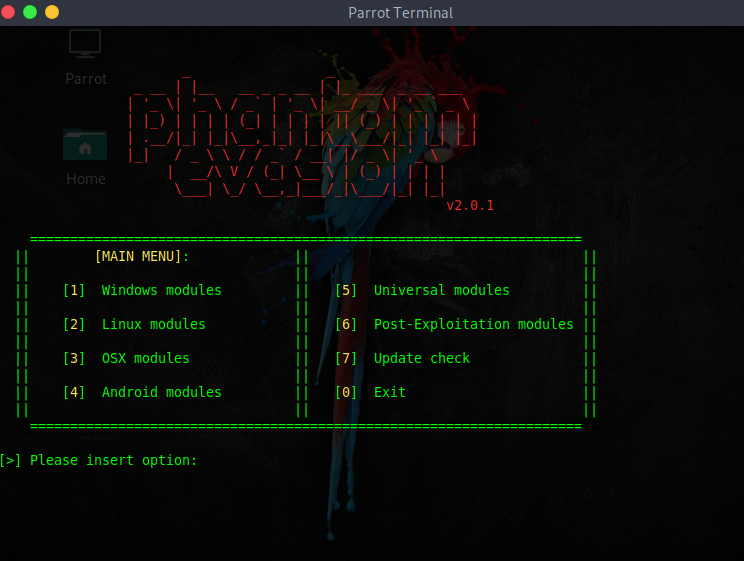

Phantom-Evasion:可以生成绕过大多数反病毒软件的后门程序 – 作者:不分手的恋爱

描述Phantom-Evasion是一个用python编写的交互式防病毒逃避工具,即使使用最常见的32位msfvenom有效负载(64位有效负载的较低检测率),也能生成(几乎)FUD可执行文件。该工具的目的是通过使用...

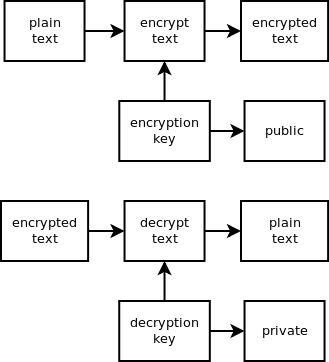

使用RSA加密在Python中逆向shell – 作者:i春秋学院

i春秋翻译小组-Neo(李皓伟)使用RSA加密在Python中逆向shell这是一个关于使用RSA加密编程逆向shell的python教程。 我想提一下,这篇文章更多的是关于理解shell中涉及的加密而不是shell本身。 gi...

Zebrocy新组件渗透过程详细解析 – 作者:fengbin8606

在2018年8月,Sednit的运营者部署了两个新的Zebrocy组件,从那时起我们看到Zebrocy部署的增长,它的目标是中亚以及中欧和东欧国家,特别是这些国家的大使馆、外交部和外交官员。Sednit组织自200...

Java反序列化:基于CommonsCollections4的Gadget分析 – 作者:京东安全

一、背景及概要随着Java应用的推广和普及,Java安全问题越来越被人们重视,纵观近些年来的Java安全漏洞,反序列化漏洞占了很大的比例。就影响程度来说,反序列化漏洞的总体影响也明显高于其他类...

WORD宏病毒老而弥坚花样百出 – 作者:cgf99

*本文原创作者:cgf99,本文属FreeBuf原创奖励计划,未经许可禁止转载 一、前言 基于宏的 word 恶意攻击文件是社交工程类攻击的一个重要手段,虽说此类攻击技术很简单,也很老旧,在大多...

网络安全文化建设的六大方法论 | 解读《2018网络安全文化报告》 – 作者:Freddy

前言在当今严峻的网络安全形势下,相信各类企事业机关对与网络安全重要性的认识已经不用多说了,但是网络安全文化构建还极度缺失。来自ISACA研究所的《2018年网络安全文化报告》指出,95%的全...