搜索精彩内容

包含"but c C C c CT"的全部内容

横向移动攻击点与识别 – 作者:mcvoodoo

攻击者进入到目标网络后,下一步就是在内网中横向移动,然后再获取数据,所以攻击者需要一些立足点,因此横向移动会包含多种方式。本文关注于在横向移动中所采用的技术手段,以及对应的案例和检...

Android Native Hook工具实践 – 作者:银河实验室

本文章所对应项目长期维护与更新,因为在我自己的几台测试机上用得还挺顺手的。本项目作为作者本人的一个学习项目将会长期更新以修复当前可能存在的Bug以及跟进以后Android NDK可能出现的主流汇...

Metasploit开发指北 – 作者:Green_m

0x00 前言本文将通过一些简单的例子说明如何开始学习对 Metasploit Framework 进行开发。0x01 准备工作 Metasploit 官方 wiki 就提供了非常好的文档,能解决你遇到的大部分问题。参...

“退改签”诈骗背后,到底谁为黑产大开方便之门? – 作者:GEETEST极验

上次说完航空公司信息泄露后,没想到清华计算机教授也惨遭此难。在评论区有小伙伴透露说航空公司只是在背锅,那么在这迷雾重重的背后到底是在给谁背锅呢?又是谁给黑产打开了大门呢?实时泄露疑...

警惕!EOS恶意合约可吞噬用户RAM漏洞分析 – 作者:美图安全应急响应中心

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。概述2018年7月23日,美图区块链实验室发现EOS恶意合约可吞噬用户RAM的...

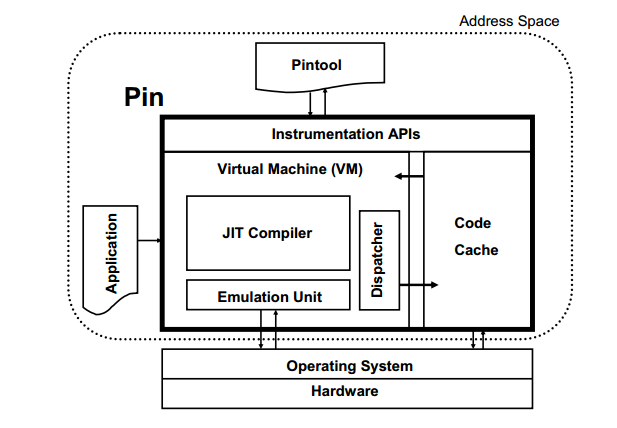

利用Intel Pin和IDA实现代码跟踪 – 作者:无。

*本文原创作者:无。,本文属FreeBuf原创奖励计划,未经许可禁止转载多数调试器都有一个代码跟踪(Trace)功能,可以记录程序运行时执行过的命令,有助于调试工具的使用者弄清代码的执行流程,但...

– 作者:i春秋学院

源标题:{Hack the Box} \ FluxCapacitor Write-Up标签(空格分隔): CTF 好孩子们。今天我们将学习耐心和情绪管理的优点。并且也许有一些关于绕过WEB应用防火墙的东西。 老实说...

– 作者:i春秋学院

个人简介:渣渣一枚,萌新一个,会划水,会喊六六今天在bugku遇到关于CBC翻转攻击的题目,总结了一下关于CBC翻转攻击的原理,以及关于这道题目的解题思路个人博客:https://www.cnblogs.com/lxz...

剖析CLDAP协议 Reflection DDoS – 作者:斗象智能安全平台

前言 2018年上半年,得益于Memcache近5万的反射放大倍数,DDoS的峰值流量已经达到了一个前所未有的新高度—1.7Tbps,这也使得Memcache ReDDoS成为目前DDoS的中坚力量。而与Memcache ReDDoS相...

这些年iOS AppStore 套壳开发上架(棋牌,彩票,金融原油期货类App)过程-系列2 – 作者:ioszhifu88

在之前的文章里《 这些年iOS AppStore 套壳开发上架过程》说过了这些年iOS AppStore 套壳开发上架过程-从棋牌类到彩票类在到如今的金融原油期货类App-过程中所遇到的一些开发问题及解决方案...