搜索精彩内容

包含"ask ai"的全部内容

疑似俄罗斯地区新APT组织HexCode的攻击活动分析 – 作者:Threatbook

概要 微步在线近期发现一个疑似具有俄语背景的APT组织,该组织使用的攻击手法或与个别目前被曝光的俄罗斯APT组织(APT28、Gamaredon、DragonFly等)存在少许相似,但在攻击细节和使用木马上却...

Magecart第五小组开始使用KPOT开展窃密活动 – 作者:antiylab

一、概述2019年8月,安天CERT监测到了多起利用KPOT木马进行窃密的事件。我们判定这些窃密事件是由Magecart第五小组发起的,攻击者利用KPOT窃取用户加密货币钱包信息、应用账户信息以及浏览器coo...

phpStudy远程RCE漏洞复现以及沦陷主机入侵溯源分析 – 作者:艾登——皮尔斯

前言: 各位FreeBuf观众的姥爷大家好,我是艾登——皮尔斯(玩看门狗时候注册的ID),最近安全圈好不热闹,北京时间9月20日“杭州公安”官微发布了“杭州警方通报打击涉网违法犯罪暨'净网2019'...

2014年澳大利亚CTF靶场演练 – 作者:陌度

看到在freebuf上面没有这个CTF靶场的解题过程就写下来记录一下。外国友人已经将整个CTF竞赛的题目**到虚拟机里面我们启动虚拟机就可以练习测试。CySCA2014-in-a-Box是一款虚拟机包含了CySCA2014...

Joomla-3.4.6远程代码执行漏洞原理分析和Poc构造 – 作者:木子

事件背景 上周,意大利安全公司 Hacktive Security的研究员 AlessandroGroppo 公开了影响 Joomla 内容管理系统老旧版本 3.0.0 至 3.4.6 (在2...

全球TOP恶意软件分析:HawkEye最新变种 – 作者:熊猫正正

Hawkeye Keylogger是一款窃取信息的恶意软件,在地下黑客市场出售,此恶意软件曾在2016年的一次大规模网络攻击活动中被广泛使用,2018年Hawkeye的作者开始出售新版的HawkEye恶意软件,更新后的H...

应急响应系列之无文件攻击分析 – 作者:feiniao

一、概述1.1 概述前段时间遇到一起案例,主要是通过powershell进行挖矿的,使用该技术来进行挖矿的案例非常之多,但是个人感觉还是可以总结与分析一波,可以对这种技术进行详细分析以后讨论一下...

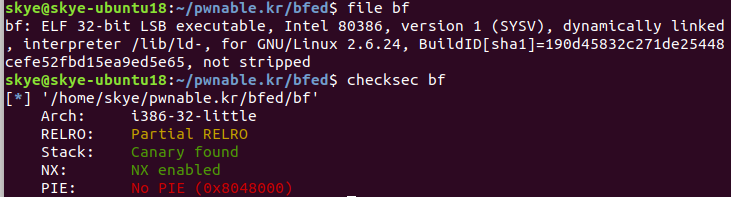

Brain fuck-pwnable.kr三种思路详解 – 作者:skye231

前言 题目主要考点:GOT覆写技术。关于GOT覆写的基础知识以及例题可以参考这些文章: 深入理解GOT表覆写技术 GOT表覆写技术 题目 I made a simple brain-fuck language emulatio...

– 作者:白帽汇

两名美国参议员呼吁政府情报官员对TikTok(抖音)展开调查,以确定这家来自中国的社交媒体应用是否会对国家安全构成威胁。根据《*****》的报道,民主党参议员Charles Schumer和共和党参议员Tom ...

漫谈HASH传递(PTH) – 作者:rabbitmask

PTH,即Pass-The-Hash,首先我们来说下为什么要使用HASH传递,一是再目标机>=win server 2012时,lsass.exe进程中是抓不到明文密码的,二是随着信息安全意识的提高,弱口令情况逐渐降低,我...