搜索精彩内容

包含"eset"的全部内容

IoT漏洞研究(一)固件基础 – 作者:klovey

随着5G时代的到来,物联网扮演的角色也越来越重要,同时也伴随更多的安全风险。IOT安全涉及内容广泛,本系列文章将从技术层面谈一谈笔者对IOT漏洞研究的理解。笔者将从固件、web、硬件、IOT协议...

挖洞经验 | 利用深度链接方式后门化Facebook APP – 作者:clouds

近期,作者发现了Facebook安卓APP应用的一个深度链接漏洞,利用该漏洞,可以把用户手机上安装的Facebook安卓APP应用转变成后门程序(Backdoor),实现后门化。另外,利用该漏洞还可以重打包Face...

CTF中WEB题——RCE – 作者:tomyyyyy

CTF中WEB题——RCE可以在博客中看,显示效果更好相关函数命令执行system()#string system ( string $command [, int &$return_var ] ) #system()函数执行有回显,将执行结果输出到页面上 &l...

万圣节前夜的狂欢 – 作者:Viswing

-美国政府机构首次明确将ComRAT和Zebrocy与俄罗斯的APT组织和网络间谍部门建立联系1 美国政府官方披露俄罗斯APT组织恶意软件在2020年万圣节前夜(10月30日),CYBERCOM,CISA和FBI的联合警报的推...

新挖矿木马LoggerMiner感染Docker容器 – 作者:腾讯电脑管家

一、背景腾讯主机安全(云镜)捕获一个新的挖矿木马LoggerMiner,该木马在云上主机中攻击传播,会利用当前主机上的ssh账号信息对其他主机发起攻击,以控制更多系统。并且,LoggerMiner还会尝...

SSHD后门分析与团伙归类报告 – 作者:Threatbook

概要在很多 Linux 平台的应急响应过程中,发现很多系统中存在 sshd 后门,虽然 sshd 后门已经存在 10 余年,但是并没有公开资料讲解如何分析,因此多数安全人员不能发现 sshd 后门,更不清楚如...

应急响应之Windows入侵排查 – 作者:minggege

前言当企业发生黑客入侵、系统崩溃或其它影响业务正常运行的安全事件时,急需第一时间进行处理,使企业的网络信息系统在最短时间内恢复正常工作,进一步查找入侵来源,还原入侵事故过程,同时给...

BGP拓展特性_安全特性 – 作者:Deutsh

BGP安全特性MD5认证Keychain认证GTSM限制从对等体接受的路由数量AS_Path长度保护RPKIMD5认证为BGP的所有类型报文的数据进行MD5加密,也可以对用来建立邻居关系的TCP三次握手报文进行加密通信双...

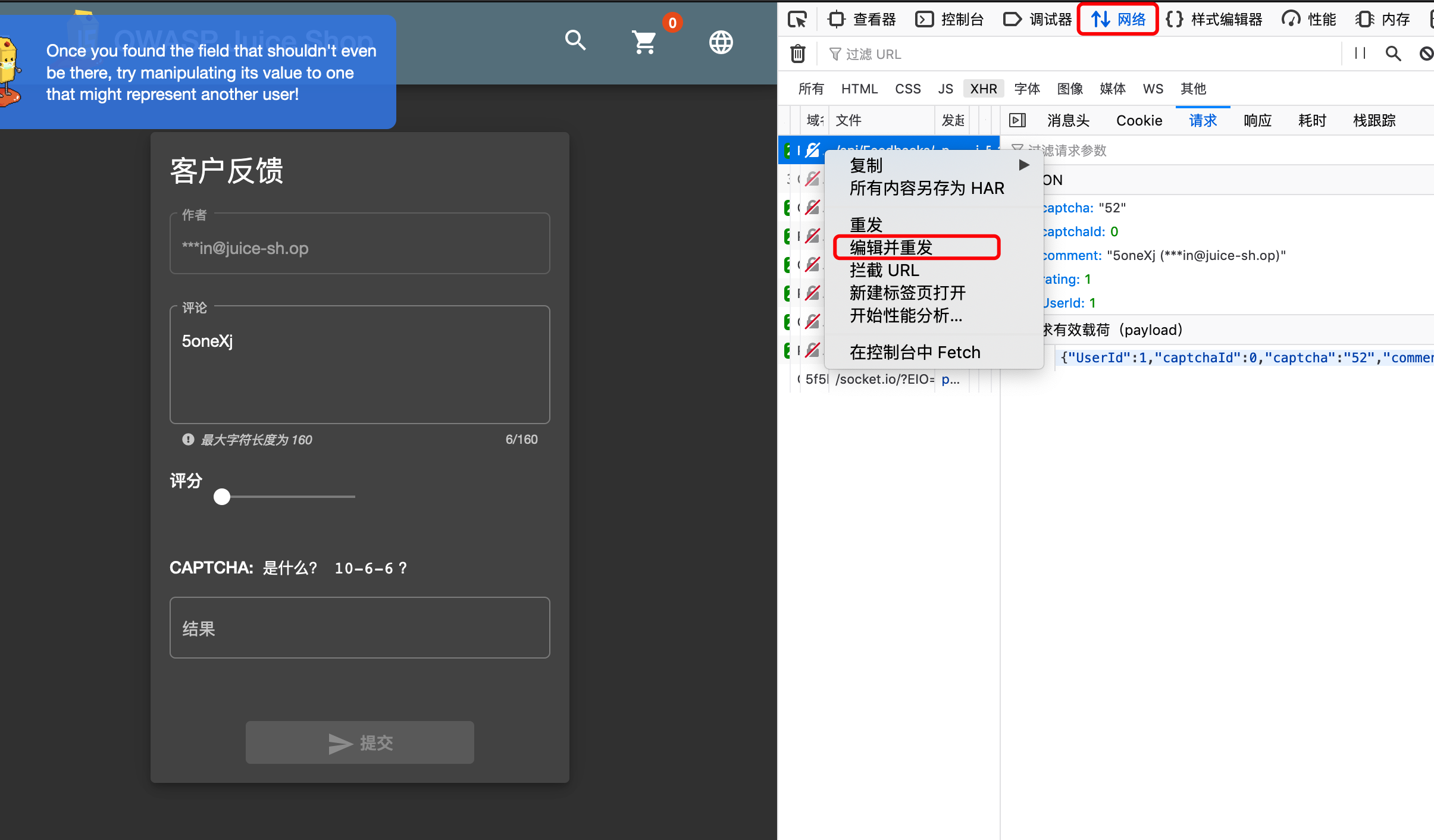

OWASP-Juice Shop v12.1.0 三星难度所有题解 – 作者:5oneXj

OWASP Juice Shop v12.1.0OWASP Juice Shop目前有100个关卡,分为了6个难度等级,模拟真实环境。指不定做着做着你就解锁了其他关卡了。Tips:在这一章节需要先学习拦截包、Burp Suite、Postman...

【组件攻击链】XStream组件高危漏洞分析与利用 – 作者:深信服千里目安全实验室

组件介绍XStream是Java类库,用来将对象序列化成XML(JSON)或反序列化为对象。XStream在运行时使用Java反射机制对要进行序列化的对象树的结构进行探索,并不需要对对象作出修改。XStream可以序列...